Sin dudas, una de las principales amenazas informáticas siempre ha sido y sigue siendo el malware. A lo largo de varios años, se ha posicionado como uno de los primeros causantes de incidentes de seguridad, desde sus inicios con los virus, hasta llegar a amenazas sofisticadas y relativamente de mayor impacto como el ransomware.

Del mismo modo, los propósitos por los cuales se desarrollan y propagan los códigos maliciosos han cambiado: desde probar la funcionalidad de los sistemas y otorgar reconocimiento a sus creadores por la amenaza desarrollada, hasta conseguir algún otro tipo de beneficio (principalmente ganancias económicas) para ellos en un lapso de tiempo cada vez menor.

En esta publicación haremos un recuento de la evolución del ransomware, el tipo de código malicioso que tiene como propósito secuestrar la información de los usuarios, desde sus primeras versiones hasta casos más recientes, en donde ahora se oferta en el mercado como un servicio.

Los inicios del secuestro de información, allá por 1989

Mucho se ha hablado de casos de ransomware en este espacio, especialmente de las distintas campañas de propagación e infección por variantes de esta familia de malware, que ha sido redituable para sus desarrolladores. En el informe global de seguridad de Trustwave de 2015 se estimó que los cibercriminales obtienen hasta 1,425% de retorno de inversión por una campaña de malware de esta naturaleza.

Aunque no se trata de una idea nueva, el secuestro de la información ha tomado relevancia en los últimos años debido al impacto que ha representado para los usuarios y empresas que se han visto afectadas negativamente por códigos maliciosos que llevan a cabo esta actividad, así como de la diversificación que comienza a tener. En esta infografía pueden ver cómo afecta el ransomware a los entornos corporativos.

El primer caso de ransomware se remonta a 1989, cuando apareció el troyano PC Cyborg que reemplazaba el archivo AUTOEXEC.BAT, posteriormente ocultaba los directorios y cifraba los nombres de todos los archivos de la unidad C, haciendo inutilizable el sistema. Luego le era solicitado al usuario “renovar su licencia” con un pago de 189 dólares a PC Cyborg Corporation.

En años siguientes se identificaron nuevas versiones de programas que buscaban extorsionar a los usuarios, que a diferencia del cifrado simétrico de PC Cyborg, utilizaban algoritmos de cifrado asimétrico con claves cada vez de mayor tamaño. Por ejemplo, en 2005 se conoció GPCoder y posteriormente sus variantes, que luego de cifrar archivos con extensiones específicas, solicitaba un pago entre 100 y 200 dólares como rescate de la información codificada.

Algunas variantes derivadas del ransomware

Luego de los primeros casos de ransomware, surgieron otros tipos de malware que funcionaban bajo el mismo principio de inaccesibilidad a la información, pero sin utilizar el cifrado sino a partir de bloquear los sistemas. Estas variantes son las denominadas LockScreen o bloqueo de pantalla, que, junto a otras, describimos en el siguiente video:

Tal es el caso de Winlock, programa malicioso que se conoció en 2010 y que luego de infectar el equipo, lo bloqueaba desplegando un mensaje en la pantalla, al tiempo que se demandaba un pago. Para obtener el código de desbloqueo, el usuario afectado debía enviar un mensaje SMS con un costo aproximado de 10 dólares. Por lo tanto, en lugar de afectar los archivos, se enfocaba en bloquear el acceso al equipo y la información.

Bajo este mismo principio, en 2012 se conoció a Reveton, el llamado “virus de la policía” que bloqueaba el acceso al sistema del usuario afectado. El programa malicioso permitía mostrar un falso mensaje supuestamente del cuerpo policiaco del país donde se propagaba la amenaza, que indicaba al usuario haber infringido una ley, por lo que debía pagar una “multa” para restaurar el acceso normal.

La recuperación del acceso era relativamente sencilla: a través del inicio del sistema en modo seguro y luego de borrar una llave de registro, el usuario podía acceder al equipo sin la necesidad de realizar el pago solicitado.

¿Y cuándo aumentó la cantidad y complejidad del ransomware?

En años recientes se volvieron a registrar nuevas oleadas de programas maliciosos que tienen como propósito cifrar la información del usuario, para solicitar un pago como rescate que permita descifrar los archivos, mismos que son detectados por las soluciones de seguridad de ESET como filecoders.

Para 2013 conocimos la relevancia de CryptoLocker debido a la cantidad de infecciones generadas en distintos países. Entre sus principales características se encuentra el cifrado a través de algoritmos de clave pública RSA de 2048 bit, enfocado únicamente de algunos tipos de extensiones de archivos, así como comunicaciones con el C&C a través de la red anónima Tor.

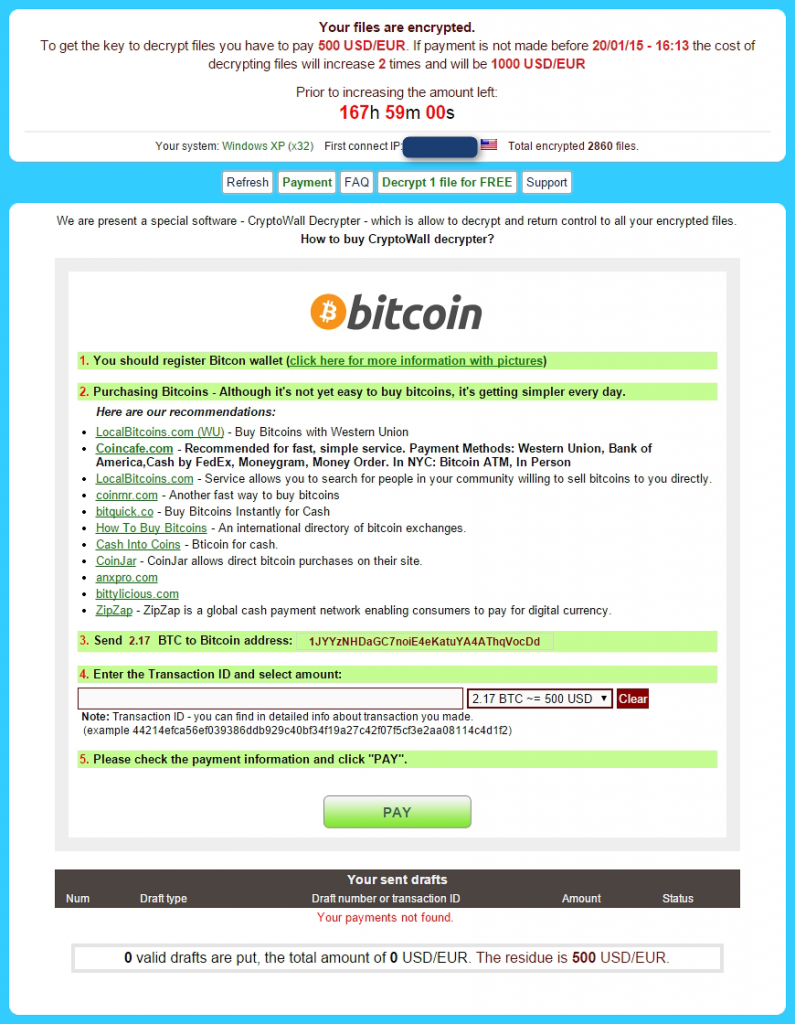

Casi de manera simultánea, hizo su aparición CryptoWall (una variante de Cryptolocker), que logró superar a su predecesor en el número de infecciones, en cierta medida, debido a los vectores de ataque empleados: desde exploit kits en navegadores y ataques drive-by-download, hasta el más común con los archivos maliciosos adjuntos en correos electrónicos. Ha evolucionado hasta llegar a una tercera versión, adaptándose con el paso del tiempo, cambiando entre otras características sus vectores de infección y métodos de pago.

A principios de este año se identificó una nueva oleada de ransomware con la aparición de CTB-Locker, con la particularidad de que podía ser descargado al equipo de la víctima utilizando un TrojanDownloader. Entre sus distintas versiones, una estaba enfocada a los hispanoparlantes, con mensajes e instrucciones para realizar los pagos escritos en español.

Entre sus peculiaridades, el malware también conocido como Citrioni cifra los archivos en el disco, unidades extraíbles y unidades de red, utilizando un algoritmo de curva elíptica no reversible. Para mantener el anonimato del creador, se conecta al C&C a través de TOR y solicita un rescate de 8 bitcoins.

La diversidad del ransomware también ha crecido

Hemos sido testigos del desarrollo en mayor cantidad de este tipo de amenazas, con mecanismos cada vez más complejos, que hacen casi imposible poder recuperar la información, a menos de que se realice el pago al cibercriminal, y esto no es garantía de que los archivos puedan ser restablecidos. De la misma manera, su diversificación también ha ido en aumento.

Por ejemplo, en 2014 conocimos el primer caso de malware de la familia filecoder para Android, la plataforma móvil más utilizada en la actualidad. SimpLocker apareció en escena con los mismos mensajes utilizados por el “virus de la policía”. Su función consistía en escanear la tarjeta SD del dispositivo móvil en busca de archivos con extensiones específicas, con el mismo propósito: cifrar y exigir el pago de un rescate para descifrarlos.

Del mismo modo, aparecieron más códigos maliciosos como AndroidLocker. Entre sus principales características se encuentra el hecho de que suplantaba soluciones de seguridad y aplicaciones legítimas para Android, con el propósito de ganar la confianza de los usuarios.

Continuando con la diversificación, en los últimos meses se ha registrado un importante crecimiento de ransomware que tiene como foco el denominado Internet de las Cosas (IoT). Distintos dispositivos como relojes o televisores inteligentes son susceptibles de ser afectados por software malicioso de este tipo, principalmente aquellos que operan bajo el sistema operativo Android.

¿Estamos ante una amenaza que llegó para quedarse?

Es evidente que la proliferación del ransomware es una tendencia creciente, y es muy probable que continúe en aumento, entre otras razones, porque ahora que es posible adquirirlo como un servicio. El Ransomware as a Service (RaaS) se ha descubierto a través de una herramienta denominada Tox, la cual permite la creación de este tipo de malware de manera automática, independientemente de los conocimientos técnicos de quien la utiliza.

De la misma manera, con la reciente noticia de la publicación del primer ransomware de código abierto (llamado Hidden Tear), se abre una nueva ventana para el desarrollo de este programa malicioso y sus variantes, donde es posible pronosticar la creación de malware cada vez más sofisticado y masivo.

Los hechos y los datos nos hacen pensar que estamos ante una amenaza que estará presente en los siguientes años, entre los principales motivos, por las ganancias ilícitas que representa para sus creadores y la cantidad de dispositivos y usuarios que podrán verse afectados.

En este sentido, lo más importante es continuar aplicando las buenas prácticas, utilizar soluciones de seguridad contra malware, pero sobre todo utilizar el sentido común para evitar ser víctimas, y en caso de no conseguirlo, que las consecuencias de una infección sean mínimas. A pesar de todo, aunque esta amenaza sea compleja, diversa o en mayor cantidad, los métodos de propagación e infección no han tenido cambios considerables.

Sigue leyendo: 11 formas de protegerte del ransomware, incluyendo Cryptolocker