LockScreen es un código malicioso del tipo troyano ramsonware al cual hemos sometido a un proceso de análisis en nuestro laboratorio de ESET Latinoamérica, para estudiar su comportamiento. Si bien su desarrollo no es complejo, presenta una serie de características que lo tornan molesto para el usuario, ya que puede hacer que el mismo crea que debe formatear su sistema como solución, siendo la misma mucho más sencilla.

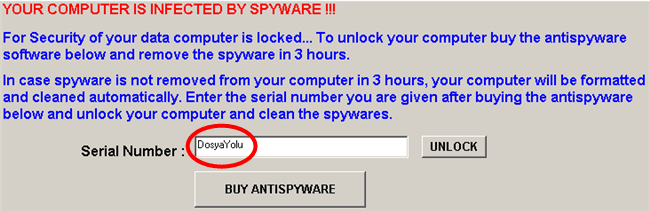

Una vez que esta amenaza compromete el sistema operativo, lo bloquea de forma tal que impide el acceso al mismo, solicitando un número de serie para volver a su estado original (simulando un secuestro) y ofreciendo una supuesta "herramienta de recuperacion". En la siguiente captura podemos observar el mensaje de alerta mediante el cual se bloquea el equipo, junto a la clave que permite desbloquearlo:

La ruta donde se aloja es C:Windows y el nombre que se le asigna al malware una vez infectado el sistema es benimServerim.Exe.

La ruta donde se aloja es C:Windows y el nombre que se le asigna al malware una vez infectado el sistema es benimServerim.Exe.

Además, escribe la siguiente clave en el registro, que le permite ejecutarse cada vez que el sistema se reinicie: HKLMSoftwareMicrosoftWindowsCurrentVersionRun benimAnahtar C:WINDOWSbenimServerim.Exe

Una vez instalado, controla las siguientes teclas para evitar que su proceso pueda ser eliminado desde el Administrador de Tareas de Windows:

- VK_CONTROL (Control)

- VK_SHIFT (Shift)

- VK_MENU (Alt)

- VK_MBUTTON (botón del medio del mouse)

- VK_RBUTTON (botón derecho del mouse)

- VK_LBUTTON (botón izquierdo del mouse)

Al realizar un procedimiento de Ingeniería Reversa puede verse que el número de serie (visualizado previamente), está dentro del mismo ejecutable:

Este valor se compara contra la clave ingresada por el usuario utilizando la funcion Strcmp (función para comparar cadenas de caracteres). Si el valor ingresado no es el mismo que el esperado; es decir, el valor válido para desbloquear el equipo, redirecciona al usuario a una página web que ofrece la compra de un supuesto Anti-Spyware que en realidad es un rogue:

Si Ud. fue afectado por este troyano simplemente puede utilizar ESET NOD32 para eliminarlo o escribir la contraseña mencionada.

Juan Sacco

Analista de Malware