Die Schattenmärkte im Darknet verursachten im Jahr 2015 weltweit Kosten in Höhe von drei Billionen US-Dollar. Bis zum Jahr 2021 wird sich diese Zahl verdoppeln, wie in dem Beitrag von Cybersecurity Ventures aus dem Jahr 2018 vermutet wird. Zu den Kosten zählen auch alle nachgelagerten Positionen, also auch jene Ausgaben, die nach einem Cyberangriff entstehen. Übertragen auf das Beispiel einer Ransomware-Attacke bestehen die Kosten also nicht nur aus dem Lösegeld. Auch Verluste durch Produktionseinbußen, Kosten für Anpassungen von Sicherheitsrichtlinien, Investitionskosten für neue Technologie und Reputationsschäden müssen berücksichtigt werden.

Cybercrime as a Service ist nichts neues. Cyber-Kriminelle bieten Tools oder Infrastrukturen auf Darknet-Schwarzmärkten zu bestimmten Preis an. Aber was genau bieten sie dort eigentlich zu welchem Preis an? Beim Durchforsten des Darknets haben wir Antworten auf unsere Fragen gefunden.

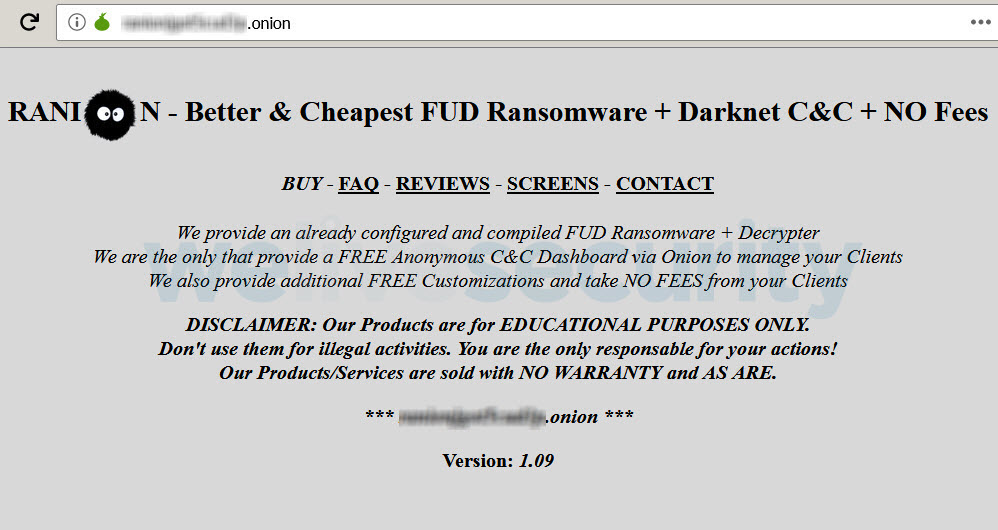

Ransomware as a Service

Im Darknet sind massenhaft Ransomware-Tools erhältlich. Diese werden dort angeboten, als ob es legale Software-Produkte wären. Zudem erhält der Käufer Updates, technischen Support, einen Zugang zu C&C-Server und es steht eine Reihe von Zahlungsplänen für die dargebotenen Funktionen zur Verfügung.

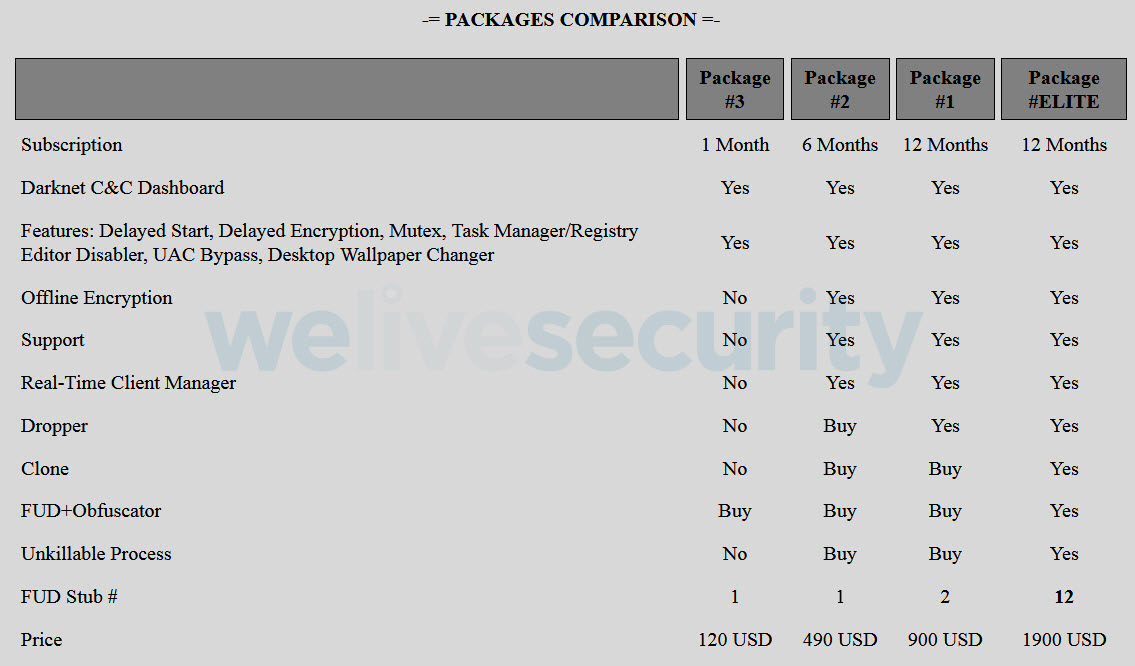

Eine der angebotenen Ransomware-Pakete ist Ranion. Es gibt ein jährliches und ein monatliches Zahlungsmodell mit verschiedenen Preisgestaltungen. Das Basispaket kostet 120 US-Dollar im Monat. Das Ransomware-Paket mit den meisten Funktionen kann man für 1900 US-Dollar pro Jahr erwerben.

Die Zahlungsmodelle können darüber hinaus auch anders gestaltet sein. Cyber-Kriminelle bieten Malware oder C&C-Server-Infrastrukturen beispielsweise auch kostenfrei an. Allerdings sichern sie sich ein Teil des später generierten „Gewinns“ (Bspw.: Lösegeldzahlung durch Opfer von Ransomware).

Unabhängig davon, für welches Preismodell sich ein Cyber-Krimineller entscheidet, bleibt die Frage, wie die Malware (beispielsweise Ransomware) auf die Computer der Zielpersonen gelangt. Die Cyber-Kriminellen entscheiden sich dann beispielsweise für eine Spam-Mail-Kampagne oder für das Eindringen in mangelhaft gesicherte Server via RDP.

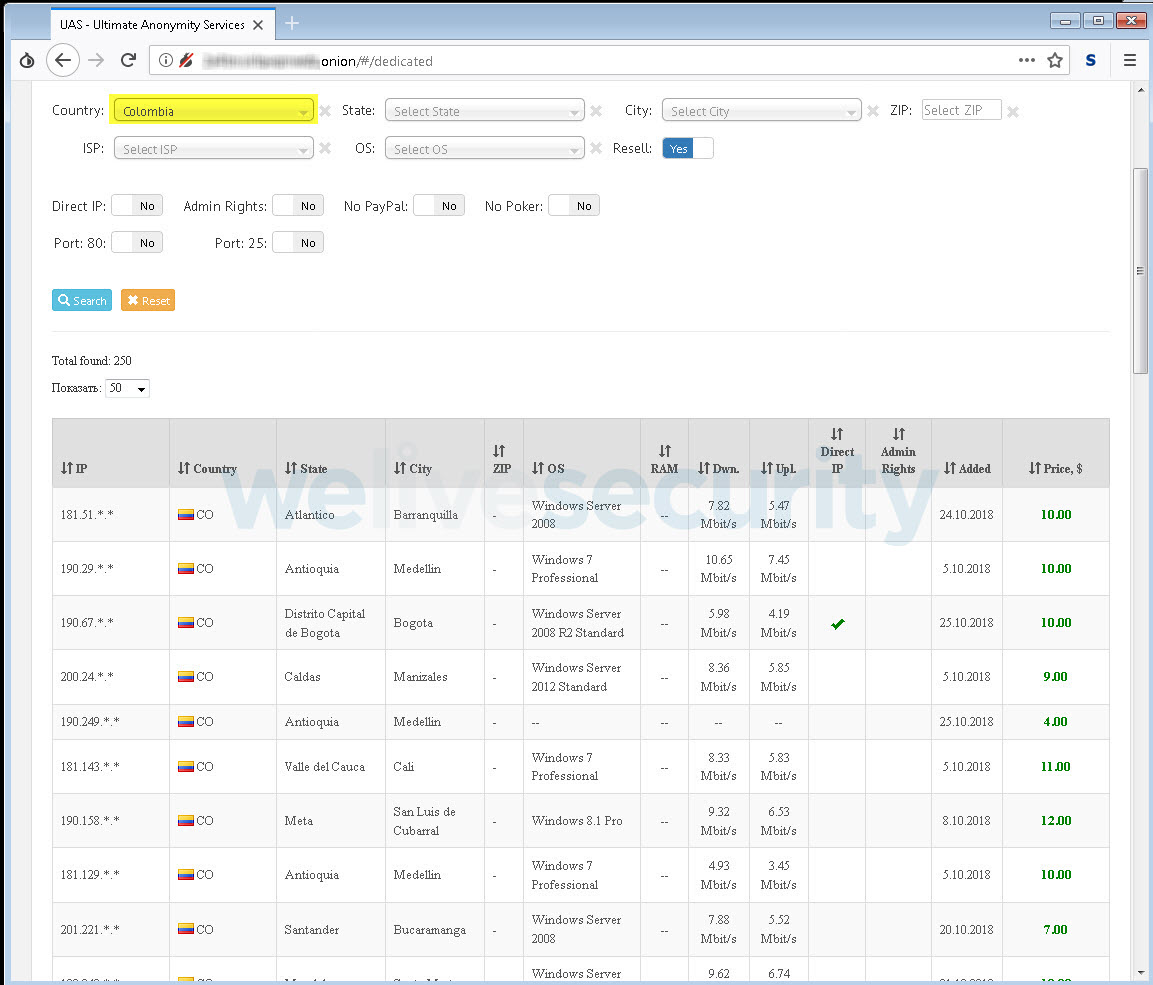

Der Verkauf von Login-Daten von Servern

Im Darknet bieten verschiedene Dienste Login-Daten zu Servern auf der ganzen Welt an. Die Preise für einen Zugriff auf einen Server variieren zwischen 8 – 15 US-Dollar. Bei der Suche nach einem passenden Server kann nach Land, Betriebssystem und anderem gefiltert werden.

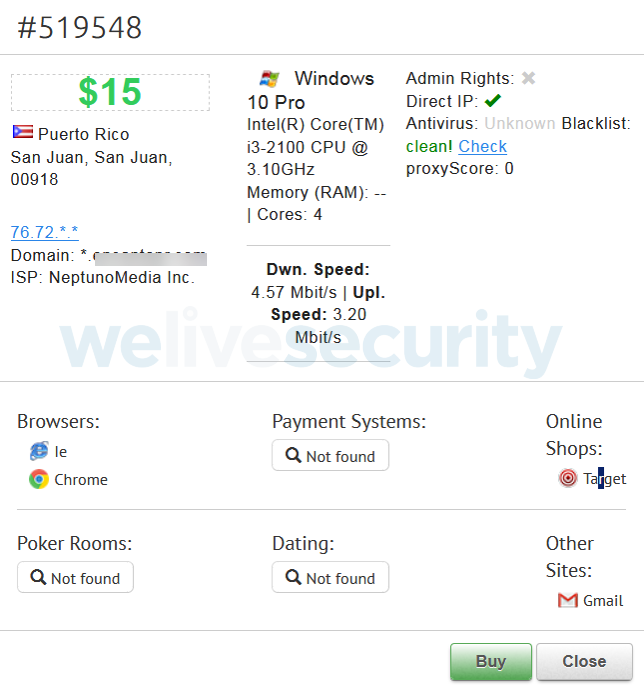

Im Bild oben wurde nach Servern in Kolumbien gefiltert. Insgesamt gibt es 250 verschiedene RDP-Zugänge. Zu jedem einzelnen Server werden verschiedene Details bereitgestellt, wie im unteren Bild zu sehen.

Nach dem Kauf des Zugangs ist ein Cyber-Krimineller in der Lage, auf dem Server Ransomware zu platzieren oder unauffälligere Malware zu installieren, wie beispielsweise Banken-Trojaner oder Spyware.

Vermietung von Darknet-Infrastruktur

Einige Cyber-Kriminelle bauen sich ein Darknet-Geschäft durch die Entwicklung und den Vertrieb von Botnets (Netzwerk von kompromittierten Rechnern) auf. Die aggregierte Computer-Power nützt anderen Cyber-Kriminellen, die Spam-E-Mails verschicken oder DDoS-Attacken fahren wollen.

Der Preis für ein DDoS-Botnet ist abhängig von der Dauer des Angriffs (bis zu 24 Stunden) und der Höhe des zu erzielenden Traffics in diesem Zeitraum. Die untere Abbildung zeigt ein Darknet-Angebot für eine 3-stündige DDoS-Botnet-Attacke, welche nicht ganz 60 US-Dollar kostet.

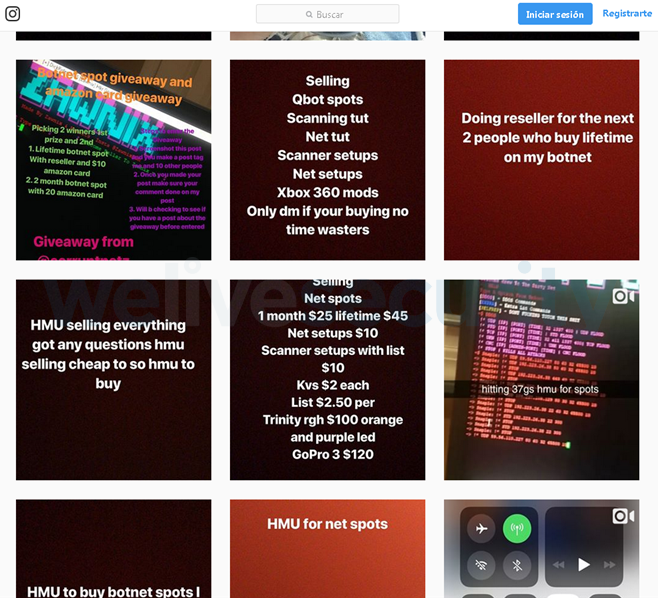

Teenager und junge Erwachsene bieten ihre (kleineren) Botnet-Infrastrukturen teilweise recht ungeniert über die sozialen Netzwerke an. Andere nutzen diese Botnets, um beispielsweise Server von Online Games wie Fortnite zu attackieren. In diesem Zusammenhang werden darüber hinaus auch gerne gehackte Game-Accounts zum Verkauf angeboten.

Verkauf von PayPal- und Kreditkarten-Konten im Darknet

Cyber-Kriminellen, den es gelungen ist, PayPal- oder Kreditkarten-Konten mit Hilfe von Phishing-Attacken zu kapern, benutzen die Accounts normale nicht selbst. Es ist wesentlich sicherer und lukrativer, die Konten weiterzuverkaufen. Wie dem nächsten Bild zu entnehmen, liegt der Preis für einen Account bei rund 10% des Kontostands.

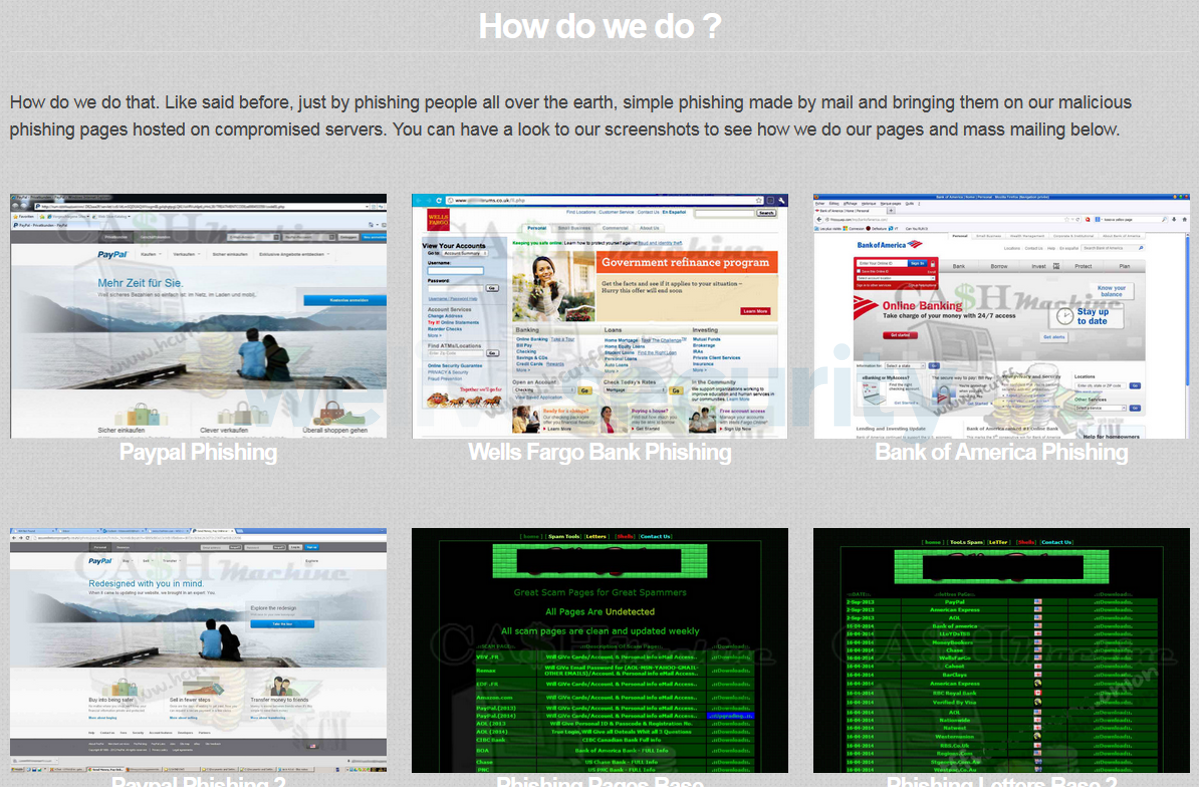

Einige Darknet-Verkäufer prahlen nahezu mit dem Aussehen der Tools und der programmierten Phishing-Webseiten.

Dieser Beitrag zeigt, dass Cyberkriminelle es mit Hilfe von Anonymisierungs-Tool geschafft haben, ein profitables Business im Darknet aufzubauen. Auch im Darknet funktionieren Werbung und Marketing. Allerdings gibt es viele „interne Kunden“ im Cyber-Kriminellen Umfeld. Echte Gewinne erzielen hauptsächlich die etablierten Anbieter, die über große Infrastrukturen und ausgefeilte Services verfügen.