O termo infostealer é usado para agrupar diferentes tipos de malware que são capazes de roubar informações. Eles tendem a procurar detalhes de cartão de crédito e credenciais para todos os tipos de contas: redes sociais, e-mail, aplicativos em geral e plataformas de streaming.

Embora existam muitos tipos de malware que podem roubar informações, o termo infostealer geralmente se refere a um grupo específico de famílias de malware, como Redline, Racoon, Vidar, Lumma, Meta, para citar alguns.

O que várias dessas famílias têm em comum é que elas se enfocam no roubo de senhas e outros dados armazenados em um computador para obter ganhos financeiros. Elas também são frequentemente oferecidas como um serviço por meio de programas de afiliados conhecidos como malware as a service (MaaS), ou seja, em termos gerais, cibercriminosos oferecem acesso ao malware a terceiros e fornecem suporte a eles em troca de uma assinatura.

Mas além desse grupo de famílias de malware, há outros tipos de ameaça com a capacidade de roubar informações que também podem ser incluídos na categoria de infostealer. Principalmente porque eles compartilham algo fundamental: são frequentemente usados em campanhas que visam roubar informações para obter ganhos financeiros.

Observação: algumas das categorias de malware abaixo descrevem funcionalidades ou recursos típicos de cada tipo de malware, mas é importante observar que alguns malwares combinam muitos desses recursos. Portanto, é comum encontrar trojans de acesso remoto com capacidade de keyloggers ou trojans bancários que compartilham os mesmos recursos que os trojans de roubo de informações.

A seguir, analisamos cinco dos tipos mais ativos de malware para roubo de informações atualmente.

1. Skimmers da Web (também conhecido como MageCart)

Web skimmers ou MageCart refere-se a um tipo de código mal-intencionado que busca roubar informações daqueles que visitam ou interagem com sites previamente comprometidos, geralmente injetando código nesses sites.

Os skimmers da Web geralmente buscam detalhes de cartões de crédito ou débito. Eles geralmente têm como alvo sites que possuem um carrinho de compras de ecommerce criado no WordPress ou no Magento. As vulnerabilidades que permitem a injeção desses códigos podem estar nas próprias plataformas ou em plug-ins que oferecem funcionalidades adicionais, mas têm falhas que são exploradas por cibercriminosos para manipular esses sites e adicionar ameaças.

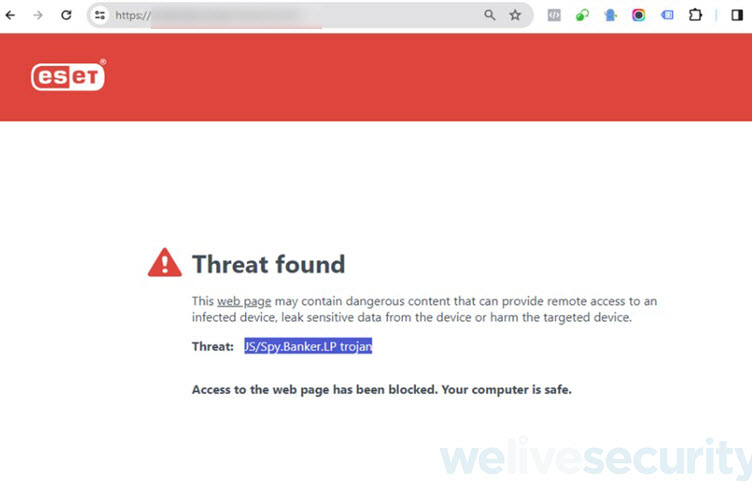

Um exemplo desse tipo de malware é o JS/Spy.Banker. Embora essa seja uma detecção genérica que corresponde a um trecho de código escrito em JavaScrip que busca roubar dados bancários, em vários casos a detecção corresponde a Web Skimmers. Ele tem estado entre as principais detecções de malware infostealer na América Latina e também globalmente, com dezenas de milhares de detecções. Desde 2021, a detecção do JS/Spy.Banker cresceu 343%.

Exemplos de pessoas que relataram sites que foram comprometidos com esse código malicioso:

2. Trojans que roubam informações (Redline, Racoon ou Vidar)

Quando falamos de infostealers, geralmente nos referimos a um tipo de trojans com características similares que os diferenciam de outros tipos de malware. Estamos falando de programas mal-intencionados cujo principal objetivo é roubar informações armazenadas no navegador, como senhas, nomes de usuários, credenciais de acesso a carteiras de criptomoedas, contas de e-mail, redes sociais ou qualquer outro aplicativo no computador. Geralmente, exemplos desses trojans são RedLine, Racoon, Vidar, Azorult, Meta ou Lumma Stealer, entre muitos outros.

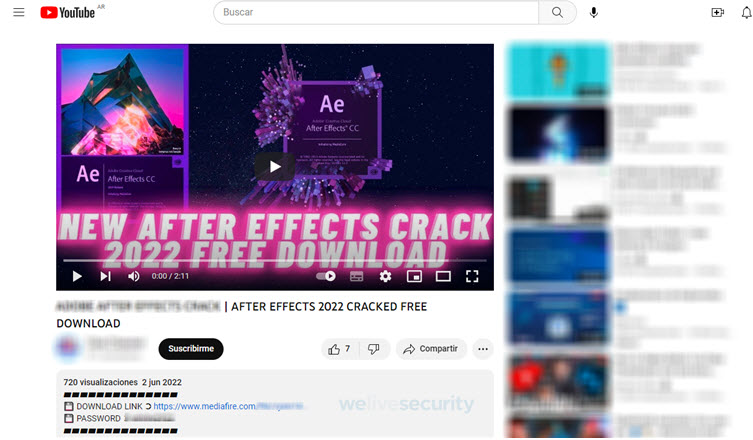

Embora muitos desses infostealers tenham capacidade de executar outras ações criminosas, eles geralmente são vistos em campanhas em massa que são distribuídas por meio de cracks de software a partir de links de download do YouTube, filmes piratas, bem como por meio de anúncios falsos do Google e do Facebook, e-mails de phishing, sites falsos, entre outros.

Esses trojans tiveram um crescimento na atividade nos últimos anos e são responsáveis por muitos vazamentos de dados em órgãos públicos e em empresas privadas que foram postados para venda em fóruns.

[Q1 2023 Stealer Malware Intelligence Report - Global]

— Fusion Intelligence Center @ StealthMole (@stealthmole_int) April 10, 2023

During the first quarter of 2023, 1,009,519 users were infected with the Stealer malware, which led to the leakage of about 118,665,570 credentials stored in their web browsers onto the dark web.

The accompanying map… pic.twitter.com/rBJ6F8utSW

Isso se deve em grande parte ao fato de que esses ladrões de informações estão se tornando cada vez mais acessíveis, pois são oferecidos para venda ou assinatura a baixo custo em fóruns clandestinos ou em grupos do Telegram. Isso permite que muitas pessoas tenham acesso a malware e a toda uma infraestrutura que facilita o acesso ao negócio do cibercrime, mesmo sem muito conhecimento técnico.

3. Trojans de acesso remoto (Agent Tesla, Formbook, HoudRat)

A lista de trojans de acesso remoto, conhecidos pelo acrônimo RAT, é longa. Essas ameaças são um tipo de malware que tem a capacidade de ser controlado remotamente pelo invasor e executar todos os tipos de ações no computador da vítima.

Esse tipo de malware é usado para o roubo de informações confidenciais e pode obter dados de diferentes maneiras. Por exemplo, eles podem extrair credenciais de diferentes softwares, obter cookies do navegador, registrar as teclas digitadas ou fazer capturas de tela do computador da vítima.

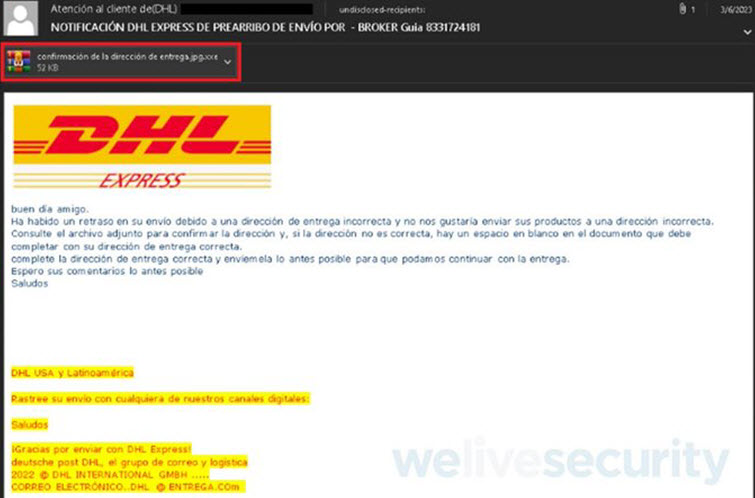

O mais ativo no momento é o Agent Tesla, mas há outros com alto nível de atividade, como Formbook, HoudRat, AsyncRAT, njRAT, Remcos, etc. A maneira como ele é distribuído é muito variada. Vimos de tudo, desde sites falsos até e-mails com anexos maliciosos.

Leia mais: App falso da criptomoeda Safemoon baixa RAT que espiona usuários e rouba informações

4. Keyloggers

Quando falamos de keyloggers, estamos nos referindo a um software com muitas funcionalidades para obter informações de um computador infectado. Por exemplo, essa ameaça é capaz de registrar e salvar as teclas digitadas pela pessoa que está por trás do dispositivo da vítima, além de fazer capturas de tela. Embora os keyloggers sejam usados para espionagem, eles também são usados em campanhas para roubar credenciais e outras informações.

Mesmo que muitos dos malwares mencionados acima incluam a funcionalidade de keylogging como parte de um arsenal de recursos e ferramentas para roubar informações, muitas das detecções de malware na América Latina em 2023 são keyloggers que estão disponíveis gratuitamente na Web como programas autônomos.

5. Trojans bancários

O último dos cinco tipos de malware para roubo de informações mencionados neste artigo são os trojans bancários. Eles são caracterizados por terem um objetivo principal, que é roubar credenciais de sites de bancos on-line e, em alguns casos, também de carteiras virtuais e de criptomoedas.

Os trojans bancários existem há mais de vinte anos. Esse tipo de malware tem como alvo tanto computadores quanto smartphones. Alguns dos mais populares ao longo dos anos foram o Zeus, o Hydra e o Dridex.

Os trojans bancários conseguiram infectar suas vítimas por meio do Google Play, mas também são distribuídos por meio de aplicativos falsos de outros serviços, além de sites falsos, plug-ins ou extensões mal-intencionados ou e-mails com links ou anexos falsos.

Há também uma série de doze famílias de trojans bancários na América Latina, incluindo Mekotio, Casbaneiro ou Grandoreiro. Esses trojans têm sido muito ativos na região e foram distribuídos por meio de e-mails com anexos maliciosos. A maneira de roubar credenciais era por meio de janelas pop-up que faziam as vítimas acreditarem que estavam fazendo login em suas contas bancárias por meio do site oficial.

Conclusão

Existem diferentes tipos de malware que buscam roubar informações. Alguns têm como alvo as credenciais bancárias, outros todos os tipos de dados de login de contas ou dados confidenciais. Os infostealers, como Redline, Racoon ou Vidar, estão muito ativos no momento. Entre outras coisas, como resultado de um mercado de compra e venda das informações que eles roubam, o que torna o negócio lucrativo e de fácil acesso, mesmo para pessoas sem conhecimento técnico avançado.

Para se proteger, você precisa estar informado, ter bons hábitos de segurança na Internet e estar protegido com um software antivírus de boa reputação, capaz de detectar e bloquear a tempo qualquer tipo de programa malicioso que tente acessar nossos dispositivos.