Mucho se especulaba sobre qué esperar de uno de los reportes más importantes sobre seguridad en la industria, el Verizon Annual Data Breach Investigations Report o DBIR (Informe sobre Investigaciones de Brechas en los Datos, de la empresa Verizon). Si bien su divulgación está programada para mañana, miércoles 23 de abril de 2014, resultados preliminares ya pueden ser visualizados.

Hay mucha información para analizar: el informe contiene datos de 50 contribuidores internacionales que confirman más de 63.000 incidentes de seguridad en estaciones de trabajo, siendo 1.347 brechas en 95 países distintos.

Sabemos entonces que el número de ataques en el 2013 fue el más alto jamás alcanzado. Muchos de ellos se hicieron muy conocidos, por ejemplo la brecha que expuso tarjetas de crédito y afectó a 40 millones de clientes, o los sucesivos ataques a través de Twitter, Facebook y WhatsApp.

Sin embargo, podemos remarcar datos “positivos” encontrados en el informe.

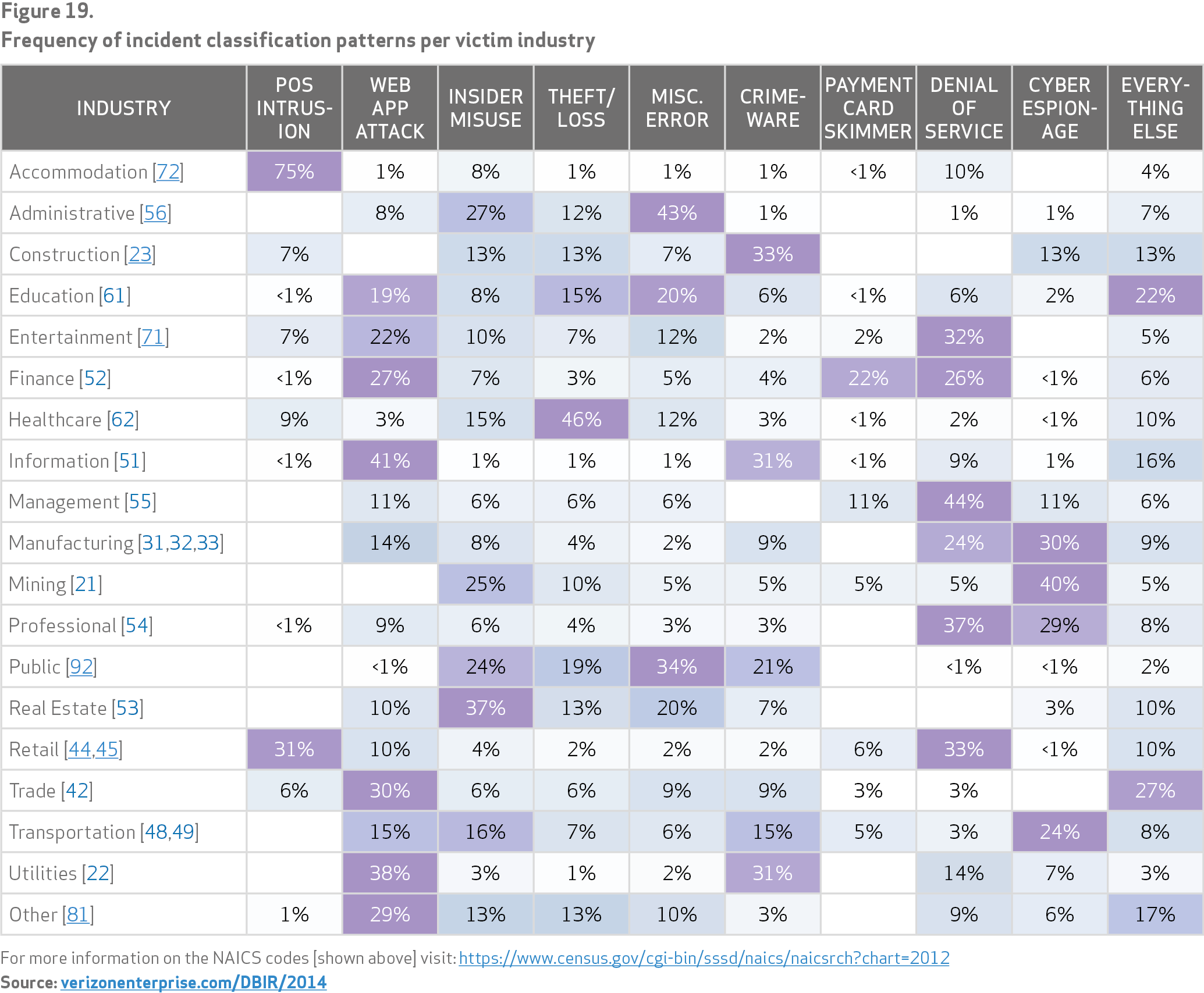

Los valores mencionados anteriormente, aunque altos, fueron alcanzados utilizándose apenas 9 patrones básicos de ataque. Protegerse de 9 tipos de ataques puede parecer una tarea difícil; sin embargo, el 72% son realizados utilizándose 3 de los 9 métodos posibles.

Un buen ejemplo es la industria financiera. El 75% de los casos se trató de ataques de denegación de servicios (DDoS) como el sucedido en Europa hace pocos meses, o de clonación de tarjetas de crédito, así que los responsables por la seguridad de las empresas mencionadas ya saben cuáles deberían ser sus prioridades.

Más datos específicos para las distintas industrias pueden ser visualizados en la imagen que sigue (clic para agrandar):

Tendremos más datos sobre el informe una vez que el mismo sea publicado en su totalidad; pero con los números preliminares, ya sabemos que más allá de la industria, siempre hay que ocuparse de la seguridad de la información. Más aun teniendo información acerca de las formas específicas que los ciberdelincuentes utilizan para atacar las distintas empresas. Además, la tarea se hace un poco más sencilla al enfocarse en los ataques que suelen ser dirigidos a cada industria.