La semana pasada, nos encontramos en el repositorio de malware que llegan al Laboratorio de Análisis e Investigación de ESET con una amenaza particular, de la cuál queremos compartir su análisis con ustedes. Este malware, no solo causa un dolor de cabeza a sus víctimas, sino que además cifra todos los archivos, documentos e imágenes del sistema para luego pedir un rescate en BitCoins a través de un sitio alojado en la Deep Web y que a nivel propagación afecta a países de América Latina como Argentina, Brasil, Colombia y México.

El adjunto malicioso, un TrojanDownloader

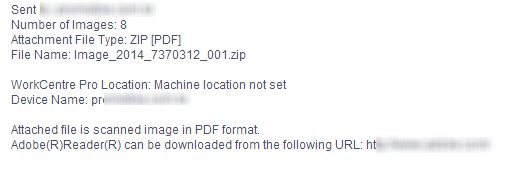

El ataque comienza con un correo electrónico, en el cuál se adjunta un archivo que simula contener una imagen, en este caso el nombre original del archivo es “Image_2014_03202014_01.exe” y fue detectado por los productos de ESET como una variante de Win32/TrojanDownloader.Waski.B. Esta amenaza, se encarga de saltar las protecciones del sistema, para luego ejecutar otro proceso (fahik.exe), que se conectará a una URL para descargar otra amenaza. A continuación pueden ver uno de los textos con los que se propagó en donde simula ser una imagen enviada desde un Scanner al usuario:

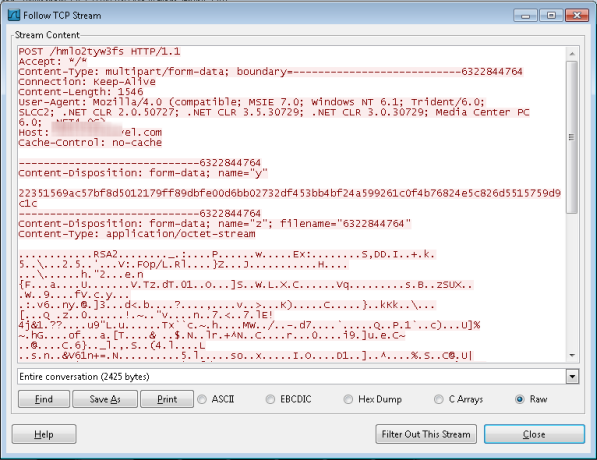

El archivo que se descarga desde Internet no es ni más ni menos que un Rasonmware conocido como FileCoder. En este caso en particular, una vez que ejecuta esta amenaza, recupera información del sistema para luego crear una clave RSA2 (2048 bits) para cifrar los documentos del usuario. Este proceso que se lanza en el sistema como temp32.exe, modifica la configuración del sistema y lanza 4 procesos diferentes, uno de los cuáles, que se ejecuta bajo el nombre svhost.exe se encarga de cifrar la información para que el usuario ya no pueda acceder a sus archivos, documentos e imágenes.

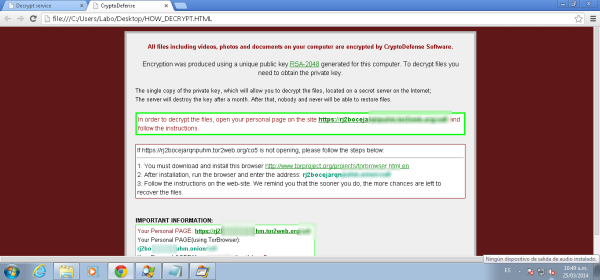

La clave que se crea en el sistema es propia de cada equipo y en conjunto con el algoritmo de cifrado, hacen que recuperar los archivos sea una tarea difícil, casi imposible. Una vez que se cifraron los archivos y el usuario no puede acceder a su información, el malware envía la clave a un servidor remoto, clave que será devuelta al usuario si paga el rescate:

En este punto, la información del usuario se encuentra inaccesible, y para poder recuperar la clave con la cuál descifrar sus datos tiene un plazo de un mes, y el costo del rescate aumenta a medida que pasa el tiempo.

La extorsión

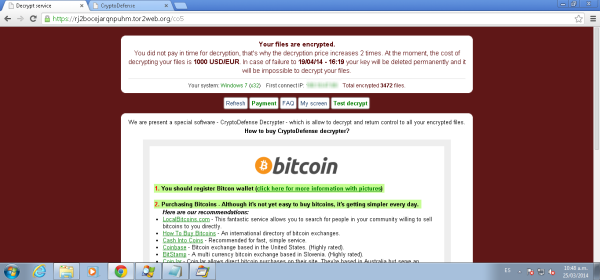

Con el fin de ganar dinero, los cibercriminales muestran el pedido del rescate al usuario, dejando las instrucciones sobre cómo debe hacer la víctima para recuperar sus archivos. Cuando el malware finaliza el cifrado de los datos, abre un navegador y le muestra a la víctima un sitio alojado en la Deep Web, con los pasos a seguir para pagar una suma en BitCoins si es que quiere recuperar su información:

Al momento de analizar este código malicioso, el costo que debía pagar la víctima para recuperar sus archivos es de $1000 USD, lo que traducido a BitCoins es de 1,92. Puede parecer extraño que los cibercriminales soliciten que le pago se realice en esta moneda, sin embargo existen algunos puntos que los llevan a tomar esta elección.

En primer lugar, los BitCoins son una moneda criptográfica, descentralizada y en los últimos tiempos ha aparecido en los titulares de las noticias de seguridad informática. Las transacciones realizadas con BitCoins, no pueden ser rastreadas, pero si existe un mercado en el cuál esta moneda virtual puede ser utilizada para comprar bienes u otras monedas como dólares, Euros y demás.

Si el usuario realmente quiere recuperar sus archivos, porque no cuenta con un backup, se trata de información crítica o confidencial, deberá adquirir los BitCoins y realizar la transferencia a los cibercriminales. Para poder pagar el rescate la víctima debe tener acceso a la red TOR ya que el dominio en el cuál se aloja el panel para realizar el pago corresponde a un dominio .onion.

Según la información de los sistemas de Alerta Temprana de ESET, desde la aparición de este ataque el 20 de marzo, se propagó por más de 50 países y afectó a más de 15.000 usuarios. Entre los países en dónde se ha visto esta amenaza se encuentran varios de Latinoamérica incluyendo a Argentina, Brasil, Colombia y México.

Este tipo de situaciones remarcan la importancia de realizar copias de seguridad de manera periódica para poder recuperar la información, no descargar ni ejecutar archivos que provengan de correos sin antes analizarlos con una solución de seguridad. En las próximas semanas compartiremos con ustedes un análisis más detallado sobre este caso y el impacto que tiene en el sistema.