Avec l'avènement des systèmes d'exploitation Android et iOS, les téléphones ont évolué bien au-delà de leurs humbles fonctions d'appel et de texte - ils sont désormais des appareils intelligents portables capables d'effectuer des tâches qui étaient auparavant confiées aux ordinateurs portables et aux PC. Nous les utilisons pour prendre des photos, envoyer et recevoir des courriels, communiquer via les plateformes de médias sociaux, pour les portefeuilles et les applications bancaires... et la liste est longue. Toute cette richesse de données attire également les acteurs de la menace qui veulent l'utiliser à leurs propres fins - de la vente sur le dark web à l'utilisation pour commettre des vols d'identité et des fraudes.

Ces dernières années, de nombreuses preuves ont montré que même votre fidèle appareil mobile peut être compromis par des logiciels malveillants. Android se taillant la part du lion sur le marché, nous nous concentrerons sur ce système d'exploitation et exploiterons les connaissances de Lukas Stefanko, chercheur en logiciels malveillants d’ESET, qui a une longue expérience de la découverte de menaces ciblant les utilisateurs d'Android.

Comment votre téléphone peut-il avoir été piraté?

De plusieurs façons, en fait. L'une des tactiques les plus courantes pour compromettre l'appareil d'une victime consiste à utiliser des courrier électroniques de hameçonnage et autres messages dangereux contenant des liens ou des pièces jointes malveillants. Une fois que la victime a cliqué sur la pièce jointe ou le lien (ce qui télécharge alors un logiciel malveillant sur son appareil), ce logiciel malveillant permet aux pirates de mener à bien leurs actions néfastes.

Autre stratagème : les sites web frauduleux, où les cybercriminels usurpent les sites web de marques ou d'organisations populaires. Ces sites sont truffés de liens malveillants qui, une fois cliqués, téléchargent des logiciels malveillants sur votre appareil.

EN SAVOIR PLUS : Agissez dès maintenant – le logiciel malveillant FluBot est peut‑être en route

En outre, il n'est pas rare que les cybercriminels déploient de fausses applications qui se font passer pour de vraies applications, amenant les victimes involontaires à télécharger des enregistreurs de frappe, des rançongiciels ou des espiongiciels déguisés en outils de suivi de la condition physique ou en applications de cryptomonnaie. Ces applications sont généralement diffusées par des magasins d'applications non officiels.

Comment vérifier si votre téléphone a été compromis ?

Il y a quelques signes assez révélateurs qui indiquent que votre smartphone a pu être compromis :

« Les signes les plus courants d'un appareil compromis sont les suivants : la batterie se vide plus rapidement que d'habitude, vous constatez des pics d'utilisation des données Internet alors que vos habitudes de navigation n'ont pas changé, la fonction GPS ou Internet (Wi-Fi ou données mobiles) peut être activée ou désactivée toute seule, et des pop-ups publicitaires aléatoires ou des applications inconnues sont installées sans votre autorisation », explique Lukas Stefanko, chercheur en logiciels malveillants d’ESET.

Un autre signe est que des applications qui fonctionnaient bien auparavant commencent à avoir un comportement étrange, notamment en démarrant ou en se fermant soudainement, voire en échouant complètement et en affichant des erreurs inattendues. Cependant, selon M. Stefanko, ce phénomène ne se limite pas aux applications. Vous pouvez également observer que votre smartphone et son système se comportent bizarrement.

Parmi les autres signes indiquant que votre appareil est compromis, on peut citer le fait que vous ou votre contact recevez des appels ou des messages étranges, ou que l'historique de vos appels et de vos messages texte comporte des entrées étranges et inconnues dues à certains types de logiciels malveillants qui tentent de passer des appels ou d'envoyer des messages à des numéros internationaux surtaxés.

Et n'oublions pas l'un des signes les plus évidents : si votre téléphone Android a été affecté par un rançongiciel, vous serez tout simplement verrouillé.

Mon téléphone a été piraté - comment puis-je le réparer ?

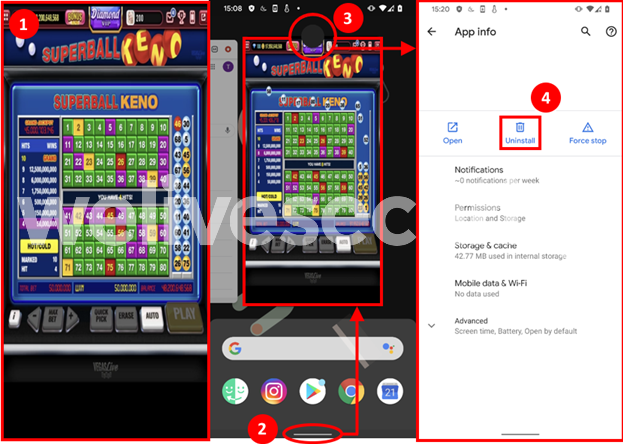

Une fois que vous avez confirmé que votre smartphone a été infesté par un logiciel malveillant, au lieu de jeter le gadget à la poubelle, il est temps d'identifier le coupable et de le supprimer. Par exemple, dans le cas de fenêtres publicitaires intempestives et gênantes, vous pouvez identifier l'application responsable de leur apparition en ouvrant le menu des applications récentes et en appuyant longuement sur l'icône de l'application.

Pour illustrer cela, prenons l'exemple suivant d'une fenêtre publicitaire intempestive. Nous ouvrons le menu des applications récentes, ce qui montre que l'application a une icône entièrement noire, puis nous appuyons longuement sur l'icône du coupable et jetons un coup d'œil à ses autorisations, avant de le désinstaller.

- Un pop-up publicitaire en plein écran apparaît.

- En appuyant sur le bouton/menu des applications récentes, on découvre l'application responsable de l'affichage de la publicité.

- Dans ce cas, l'application a une icône noire solide, ce qui rend l'endroit où cliquer moins évident.

- Après avoir effectué un appui long sur cette icône, nous accédons aux informations sur l'application en question, vérifions ses autorisations, etc. et la désinstallons.

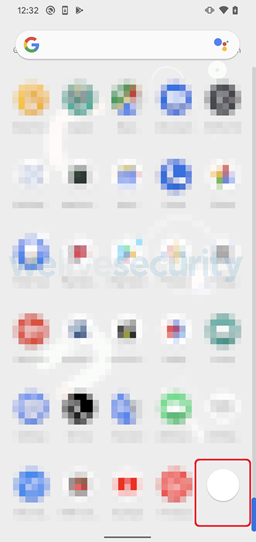

Alors qu'Android 9 et les versions antérieures du système d'exploitation permettaient aux applications malveillantes de cacher leurs icônes, depuis Android 10, cela est impossible. Cette faille permettait auparavant aux logiciels malveillants de se faire passer pour d'autres applications ou de tenter de se cacher en utilisant une icône vide et sans avoir de nom, comme on le voit dans la capture d'écran suivante.

Cependant, en général, il existe deux façons courantes de supprimer la plupart des types de logiciels malveillants de votre appareil compromis : automatique et manuelle. La première est très simple et directe : téléchargez et installez une solution de sécurité mobile réputée qui analysera votre appareil à la recherche de menaces et les supprimera.

La suppression manuelle est généralement possible, mais considérablement plus compliquée. La suppression d'une application malveillante n'est pas toujours simple, car les logiciels malveillants sont souvent dotés de mécanismes de prévention qui agissent comme des sécurités et empêchent les utilisateurs de les désinstaller.

« Si vous rencontrez un problème similaire lorsque vous essayez de débarrasser votre appareil d'un logiciel malveillant, vous pouvez démarrer votre appareil en mode sans échec et supprimer l'application qui, selon vous, est à l'origine des actions nuisibles de votre appareil », précise Stefanko.

Sa vidéo vous guidera tout au long du processus.

Éliminez les logiciels malveillants de votre téléphone

Lorsqu'il s'agit d'atténuer les risques de compromission de votre appareil par des logiciels malveillants, il n'existe pas de solution miracle ou de solution en un clic. Cependant, une combinaison de mesures préventives et proactives vous permettra de rester à l'abri des menaces :

- Mettez à jour votre système d'exploitation et vos applications dès que les dernières versions sont disponibles,

- Faites une sauvegarde de vos données en lieu sûr au cas où votre appareil serait compromis,

- Utilisez une solution de sécurité mobile réputée qui a fait ses preuves pour vous protéger contre la plupart des menaces,

- Tenez-vous-en à la boutique officielle lorsque vous téléchargez des applications, et vérifiez toujours les avis sur l'application et son développeur.

- Soyez conscient des tactiques courantes utilisées par les cybercriminels pour infiltrer et compromettre les appareils.

En terminant

Vous êtes suivi? Comment repérer une application de tracking sur votre téléphone

Vulnérabilités: les stalkerware pour Android menacent les victimes comme les stalkers