ESET hat im Google Play Store 33 verfügbare Scareware-Anwendungen entdeckt. Die schädlichen Apps, die vorgeben, Cheats für das beliebte Spiel Minecraft zu sein, wurden von mehr als 600.000 Android-Nutzern installiert.

Heutzutage ist es nicht leicht, in Googles offiziellen Play Store schädliche Anwendungen einzuschleusen. Der App-Scanner, Bouncer, trägt dazu bei, die Anzahl an Malware im offiziellen Store erheblich zu reduzieren. Wie unsere kürzlich gemachten Entdeckungen zeigen, schaffen es dennoch immer wieder einige Schädlinge, den Scanner zu umgehen. Die 33 Scareware-Anwendungen wurden innerhalb der letzten neun Monate in den Play Store hochgeladen.

Abbildung 1: Entfernte Fake-Anwendungen

Die meisten dieser schädlichen Apps tarnen sich als Cheats für Minecraft. Den entdeckten gefälschten Apps ist gemein, dass sie über keine der versprochenen Funktionalitäten verfügen, sondern stattdessen Banner anzeigen, durch die der Nutzer überzeugt werden soll, dass sein Android-System mit einem „gefährlichen Virus“ infiziert wurde. Den Opfern wird dann eine vermeintliche Möglichkeit zur Entfernung des Virus angeboten – tatsächlich wird jedoch ein Premium-SMS-Abonnement aktiviert, das den Nutzer 4,80 Euro die Woche kostet.

Alle von uns identifizierten Scareware-Apps zeigten das gleiche Verhalten, allein der Name und das Icon der jeweiligen Anwendungen waren unterschiedlich. Obwohl sie von verschiedenen Entwickler-Accounts in den Play Store hochgeladen wurden, gehen wir davon aus, dass sie von ein und derselben Person erstellt wurden.

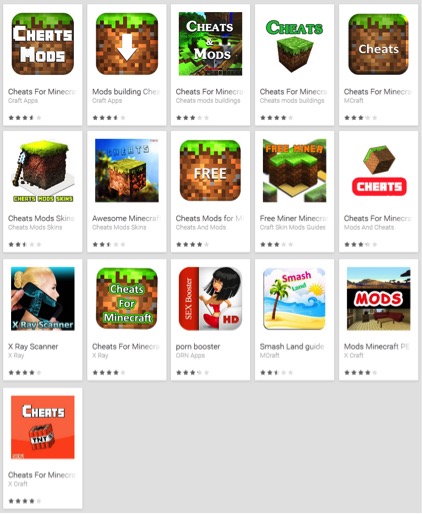

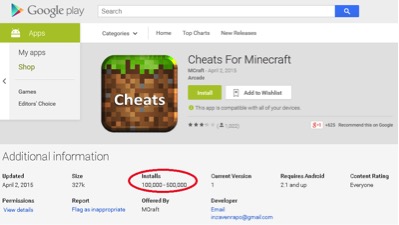

Im August 2014 wurden die ersten Scareware-Anwendungen in den Store hochgeladen. Während der Zeit, als sie verfügbar waren, erhielten sie schlechte Nutzer-Reviews und negative Kommentare. Dennoch wurden einige von ihnen laut öffentlicher Daten vom Google Play Store zwischen 100.000 und 500.000 Mal installiert. Die Gesamtzahl an Installationen aller 33 Anwendungen liegt zwischen 660.000 und 2,8 Millionen.

Abbildung 2: Cheats für Minecraft

ESET-Sicherheitssoftware erkennt diese Bedrohung als Android/FakeApp.Al. Nachdem wir Google über die Apps informierten, hat das Unternehmen sie umgehend aus dem Play Store entfernt.

Analyse

Nach der Installation verhielten sich alle Anwendungen gleich. Die Icons der Apps ähnelten dabei dem des offiziellen Minecraft-Spiels.

Nach dem Start der Anwendung erscheinen auf dem ganzen Bildschirm blinkende Werbeanzeigen. Die App selbst verfügt über drei Buttons – Start, Optionen, Schließen – allerdings sind keine derartigen Funktionalitäten im Code implementiert.

Die Sprache der Werbeanzeigen variiert je nach geografischem Standort des Geräts – eine gängige Praxis bei Ransomware.

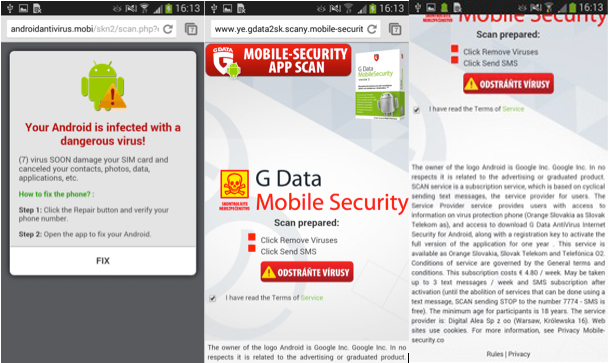

Abbildungen 4 & 5: Virus gefunden?

Jegliche Nutzerinteraktion mit der Anwendung – sei es ein Klick auf einen der Buttons oder aber auf die verschiedenen Werbebanner – führt dazu, dass eine Warnmeldung auftaucht, in der behauptet wird, dass das Gerät mit einem Virus infiziert sei. Netterweise wird dem Opfer sodann eine Möglichkeit angeboten, ihn zu entfernen.

Wenn der Nutzer diese Warnung anklickt, wird hierdurch der nächste Schritt des Betrugs aktiviert – es wird eine Vielzahl an Webseiten mit weiteren Scareware-Nachrichten aufgerufen. Eine davon tarnt sich als Webseite des legitimen AV-Herstellers G Data.

Abbildungen 6-8: Scareware-Nachrichten und falsche G Data-Webseite

Am Ende des Betrugs erstellt die Scareware eine SMS, deren Text suggeriert, dass ein Antiviren-Produkt aktiviert werden soll. Weil die Anwendung selbst keine Berechtigung hat, die SMS zu versenden, muss sie sich darauf verlassen, dass der Nutzer es macht. Wenn er das tut, erwarten ihn Kosten von 4,80 Euro pro Woche.

Es sei nochmals darauf hingewiesen, dass die betrügerische Webseite nichts mit der legitimen G Data-Sicherheitssoftware zu tun hat.

Fazit

Der Schaden, der durch diese kürzlich entdeckte Android-Malware angerichtet werden kann, mag im Vergleich zu der Datei verschlüsselnden Ransomware Android/Simplocker nicht ganz so schlimm sein. Aber die Tatsache, dass sie von bis zu 2,8 Millionen Nutzern aus dem offiziellen Google Play Store heruntergeladen wurden, macht die Scareware-Apps zu einer ernsten Bedrohung.

Googles App-Scanner Bouncer überprüft seit Ende 2011 alle hochgeladenen Anwendungen und hat die Anzahl an schädlichen Apps um rund 40 Prozent reduziert. Im März 2015 kündigte Google zudem an, dass alle Anwendungen zukünftig auch von Menschen überprüft werden sollen. Dieser Schritt könnte die Sicherheit stärken und zu einer noch geringeren Zahl an schädlichen Anwendungen im Play Store führen.

Android-Nutzer können die Installation schädlicher oder unerwünschter Apps mithilfe der folgenden Empfehlungen umgehen. Grundlegend gilt, dass man keine Anwendungen von unseriösen Quellen herunterladen sollte. Darüber hinaus empfiehlt sich die Nutzung einer Sicherheitssoftware (zum Beispiel ESET Mobile Security), die man stets aktuell halten sollte. Außerdem sollten Nutzer ein wenig Zeit investieren, um sich Reviews anderer Nutzer durchzulesen und auf die Zugriffsrechte der App zu achten.