El Internet Crime Complaint Center (IC3), una división del FBI que recibe denuncias sobre estafas y crímenes en Internet, publicó hace poco su reporte 2016 reuniendo estadísticas de los casos ingresados el año pasado en Estados Unidos. Según el informe, las víctimas de ciberataques perdieron 1,3 mil millones de dólares y se registraron 800 reclamos por día.

Los ataques más comunes fueron los correos falsos enviados a cuentas corporativas, las estafas de soporte técnico, el ransomware y la extorsión.

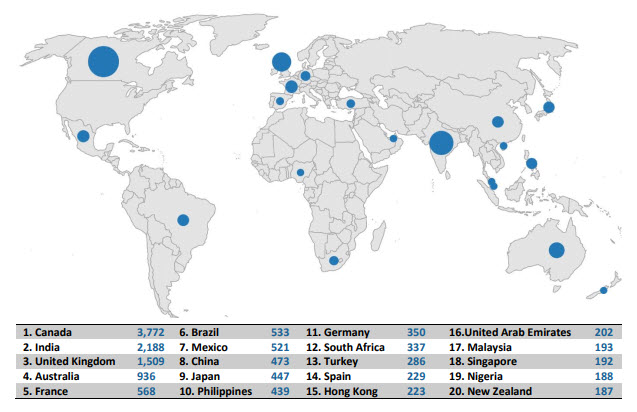

En cuanto a países afectados, el siguiente mapa lista los principales 20. Podemos ver que dos países de Latinoamérica están en el top 10: Brasil, en sexto lugar con 533 casos, y México en séptimo lugar con 521 casos. Más abajo está España, con 229 casos.

Número total de reportes recibidos por país, excluyendo a Estados Unidos. Fuente: Reporte 2016 de IC3

Lamentablemente, todas estas cifras son apenas un diagnóstico parcial, ya que millones de personas en todo el mundo son víctimas de ciberataques cada día y solo una pequeña porción de ellos son reportados a las autoridades. Por ejemplo, según el IC3, en Estados Unidos solo un 15% de los casos llegan a los registros, y lo mismo se repite en todos los países, por lo que esto es apenas una parte de la realidad.

Ahora veamos en detalle los cuatro tipos de ataque principales mencionados anteriormente.

#1 Ransomware

Seguramente lo conoces, sobre todo después de que WannaCryptor y, desde ayer, Petya, lo llevaron a todos los titulares. Es el tipo de malware que bloquea el acceso al equipo o cifra sus archivos dejándolos inaccesibles, y obliga a la víctima a pagar un rescate para recuperarlos.

En 2016, el IC3 recibió 2.673 reclamos identificados como infecciones de ransomware, que causaron pérdidas por más de 2,4 millones. Sus vectores de ataque más comunes son los correos de phishing o escenarios que buscan explotar el protocolo de escritorio remoto (RDP).

#2 Correos falsos que logran desviar transferencias bancarias

El reporte menciona a los correos falsos diseñados especialmente para apuntar a grupos de email corporativo. En inglés, esta modalidad se conoce como Business Email Compromise (BEC); los criminales engañan al departamento de finanzas de una compañía para que envíen dinero a la cuenta bancaria que ellos deseen.

La clave de esta estafa es comprometer, ya sea por ingeniería social o por técnicas de intrusión, una cuenta de correo electrónico laboral. A través de ella se intenta dar con datos que permitan redirigir un pago legítimo o bien se falsifica un mensaje, para que parezca provenir de un alto directivo con poder de emitir órdenes de pago; así, el equipo de finanzas creerá que es un pedido de su superior y lo ejecutará.

Los blancos de este tipo de ataque son las personas encargadas de hacer pagos por transferencia, generalmente en empresas que trabajan con proveedores y organizaciones extranjeras, de manera que no llame la atención la operación si se destinan los fondos a otro país.

"Las transferencias fraudulentas han pasado por cuentas en muchos países, con una gran mayoría viajando por Asia", afirma el reporte. También se halló que "la estafa está relacionada a otras formas de fraude, incluyendo pero no limitadas a: romance, lotería, empleo y alquileres".

En 2016, el IC3 recibió 12.005 reclamos de BEC con pérdidas de más de 360 millones de dólares", explica el informe.

#3 Estafas de soporte técnico

Ya las conoces; las hemos descrito más de una vez y son un viejo conocido. De hecho, ya es casi una moda entre quienes logran darse cuenta del engaño dar vuelta la situación y terminar engañando al estafador.

Estos son los casos en los que el criminal se hace pasar por un representante de una compañía de software, de seguridad informática o de Internet, y ofrece soporte técnico a la víctima para ayudarle a resolver un problema que en realidad no tiene. Es, quizá, la ingeniería social en su máxima expresión.

Una vez que el estafador logra el acceso remoto al equipo, puede bloquear el acceso al mismo, ingresar a la cuenta bancaria de la víctima, exigirle el pago de un rescate, robar información, instalar malware... y la lista sigue.

En 2016, el IC3 recibió 10.850 reclamos de estafas de soporte técnico que generaron pérdidas de más de 7,8 millones de dólares. Si bien la mayoría de las víctimas eran de Estados Unidos, hubo otros 78 países que registraron casos; seguramente España es uno de ellos.

También se registró una nueva variante de este engaño: el criminal contacta a la víctima y le ofrece un reembolso por servicios de soporte prestados anteriormente, supuestamente mal cobrados. La víctima le permite acceder a su cuenta bancaria para que ejecute el supuesto reembolso, pero el criminal dice que, por error, le devolvió dinero de más, y le solicita que lo devuelva. Así, la víctima termina transfiriendo su propio dinero al criminal.

"En realidad, el estafador transfirió fondos entre las propias cuentas de la víctima (caja de ahorro, cuenta corriente, cuenta remunerada, etc.). Esta transfiere dinero al sujeto, sufriendo así una pérdida", explicó el informe.

Afortunadamente, tenemos una serie de consejos que te ayudarán a evitar ser víctima de este tipo de ataque.

#4 Extorsión

El reporte la define como un incidente en el que un cibercriminal demanda algo de valor a una víctima, amenazándola física o financieramente con la divulgación de esa información sensible.

En 2016, ingresaron 17,146 casos relacionados a extorsión y causaron pérdidas por más de 15 millones de dólares.

Finalmente, un hallazgo interesante fue que el grupo etario que más frecuentemente fue víctima de un engaño fue el de mayores de 60, seguido de cerca por el de entre 30 y 39 años.

Los cibercriminales no diferencian raza, género ni edad y apuntan a todos los tipos de usuario por igual, así que ahora que sabes el panorama, mantente protegido. Cuida dónde haces clic, usa contraseñas seguras y no olvides la doble autenticación.