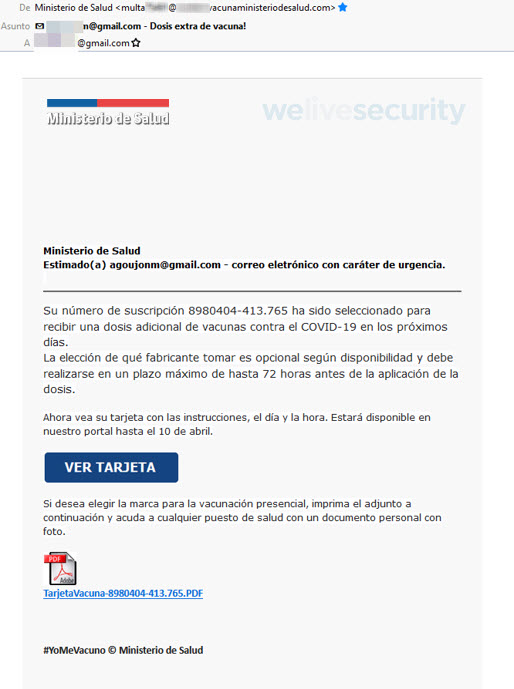

Los cibercriminales siguen aprovechando el tema del COVID-19 para distribuir malware. En esta oportunidad recibimos de parte Lockbits, nuestro partner de negocios en Chile, una campaña de malspam que se está propagando entre usuarios de aquel país. La misma comienza por un correo electrónico con el asunto: “Dosis extra de vacuna!” y contiene un enlace para descargar un adjunto que desencadena la infección del troyano Mekotio, un malware que roba credenciales para acceder a cuentas bancarias online y que ya hemos analizado en profundidad previamente.

El correo simula ser una comunicación oficial del Ministerio de Salud de Chile y explica que la persona ha sido seleccionada para recibir una dosis adicional de la vacuna. El mensaje incluye un enlace para descargar el detalle del día y la hora para recibir la vacuna contra la COVID-19.

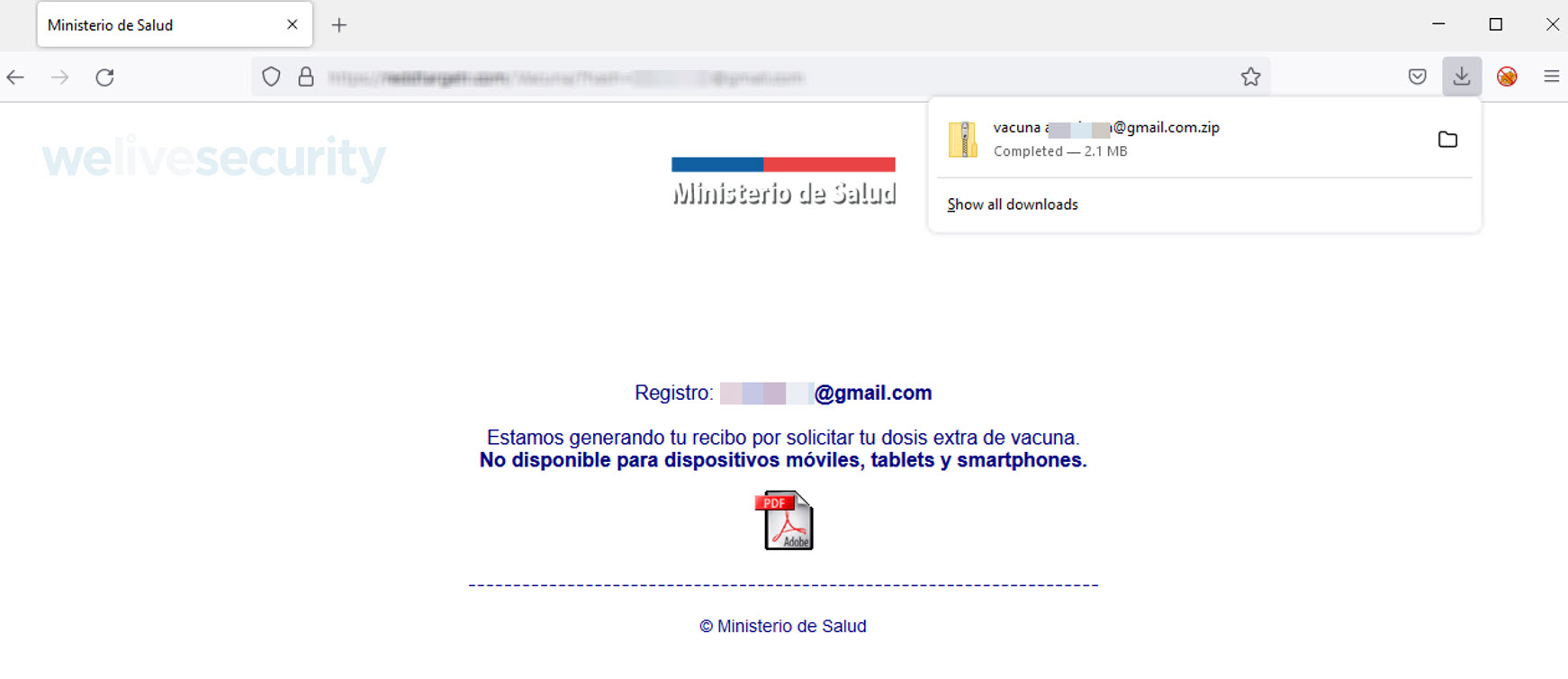

Si quien recibe el correo cae en el engaño y hace clic para descargar el adjunto será redirigido a un sitio web donde se va a descargar un archivo comprimido en formato .zip que aparenta ser un archivo PDF, pero realmente contiene un archivo malicioso con extensión .msi detectado por las soluciones de seguridad de ESET como JS/TrojanDropper.Agent.OCC, una familia de códigos maliciosos que intenta ejecutar en el dispositivo de la víctima otro código malicioso.

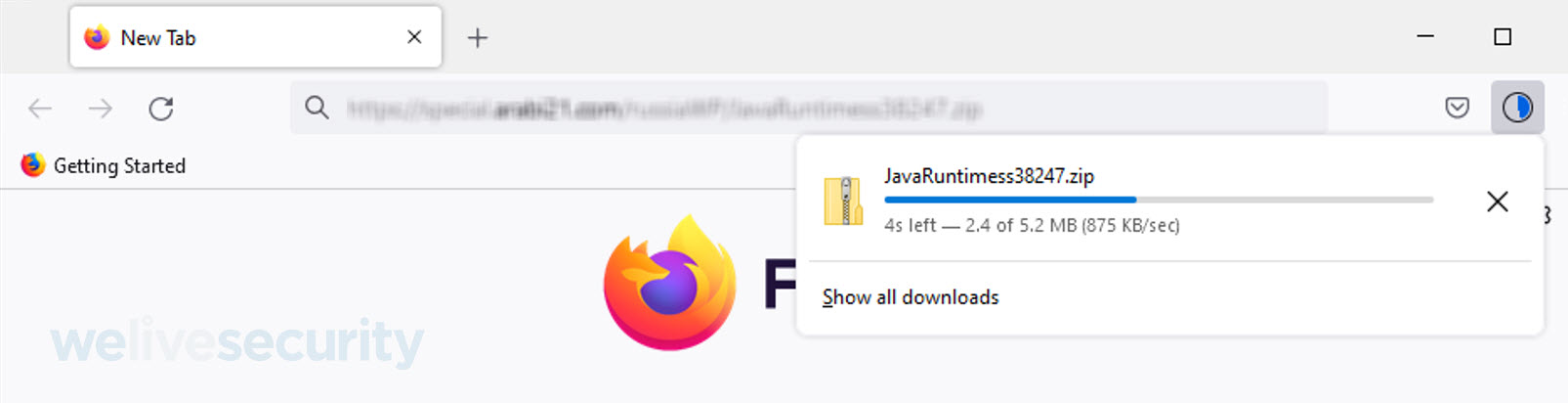

Hasta este punto, si quien recibió el correo electrónico cuenta con una solución de seguridad instalada en el dispositivo, la amenaza va a ser bloqueada sin consecuencias para la seguridad de la información de la persona. Pero si en cambio el dispositivo no está protegido y la amenaza logra iniciarse, se ejecutará un intérprete de AutoHK, un lenguaje de scripting bastante versátil que en los últimos años hemos visto en diversas campañas maliciosas en Latinoamérica, para descargar y ejecutar un nuevo archivo comprimido que simula ser un componente de Java. Sin embargo, lo que realmente contiene es una DLL detectada como Win32/Spy.Mekotio.DJ, un código malicioso que intentará robar credenciales bancarias de la víctima.

Esta familia de códigos maliciosos está relacionada con una serie de familias de troyanos bancarios con una actividad importante en países de la región desde hace ya unos años. Desde finales del año anterior ya se habían visto campañas distribuyendo Mekotio utilizado técnicas similares a las de esta campaña, pero con otras técnicas de ingeniería social.

Este tipo de campañas ya habían sido alertadas durante este año en otros países como España, y por los indicadores de compromiso y el análisis de la telemetría de ESET hemos detectado campañas similares en México, España y Argentina.

Luego de entender la forma en que funcionan este tipo de campañas, se pone en evidencia la importancia de contar con una solución de seguridad que ayude a bloquear este tipo de ataques además de la necesidad de contar con la información necesaria que pueda ayudar a reconocer este tipo de campañas que utilizan el correo electrónico.