Parte de nuestra tarea desde el Laboratorio de Investigación de ESET Latinoamérica es detectar y alertar a nuestros lectores sobre nuevas campañas maliciosas que se propagan en la región. Durante el año pasado detectamos varias campañas de macro malware escondido en adjuntos de correos electrónicos, que aparentaban ser facturas o mensajes de organismos oficiales, afectando principalmente a México.

En este caso, nos encontramos con miles de correos apócrifos con archivos adjuntos que están intentando infectar a la mayor cantidad de computadoras posibles dentro de Argentina. El señuelo utilizado por los ciberdelincuentes es un correo que, para un usuario desprevenido, podría parecer procedente de AFIP, la Administración Federal de Ingresos Públicos.

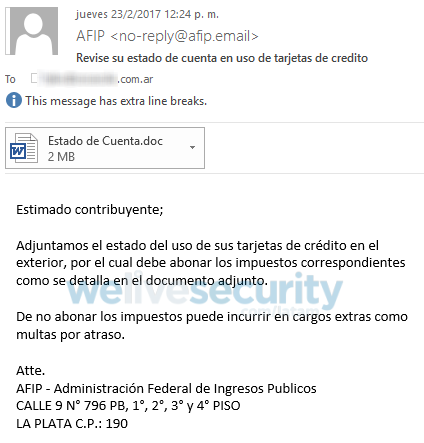

En el cuerpo del mensaje aparece un cóctel de palabras inquietantes como “impuestos”, “tarjetas de crédito”, “multas” y “cargos extra”, cosas que a simple vista quizá generan más miedo que una infección de malware. En la siguiente imagen verás el correo fraudulento; podrás percibir que no está personalizado, sino que está dirigido a un usuario genérico (“Estimado contribuyente”). En la mayoría de los casos, esto es un indicador de que hay fines maliciosos:

Es importante aclarar que el correo no fue enviado desde la AFIP; este es un engaño y los cibercriminales solamente utilizan su nombre para ganar la confianza de las víctimas. De hecho, la propia agencia publicó ayer un comunicado alertando a los contribuyentes sobre correos como este: "La AFIP informa que el mail cuyo asunto es “Revise su estado de cuenta en uso de tarjetas de crédito” enviado desde la cuenta no–reply@afip.email NO pertenece al organismo", afirma.

A su vez, se advierte a los ciudadanos que la AFIP no efectúa llamados telefónicos sobre supuestos concursos vigentes o posibles deudas a cancelar, por lo que no se deben responder solicitudes de pagos injustificados. Al parecer, ha habido varios reportes de usuarios afectados, por lo que se puso a disposición un teléfono y un formulario para denunciar los intentos de estafa.

¿De qué se trata el engaño?

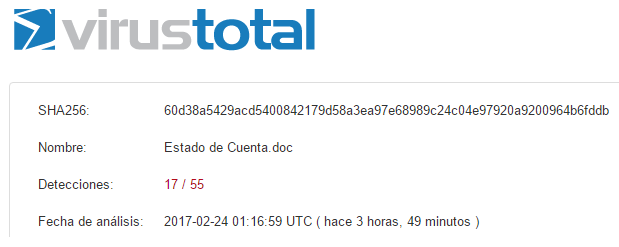

Como podemos observar dentro del correo, hay un archivo adjunto con el nombre “Estado de Cuenta.doc”. Al calcular el hash de este elemento, pudimos verificar que algunos individuos ya lo habían subido a la plataforma VirusTotal con el objetivo de determinar si era detectado como malicioso por las principales compañías antivirus.

Al observar los resultados, vemos que distintas soluciones de seguridad coinciden en que se trata de un antiguo exploit que parece estar siendo utilizado en estos correos.

Las soluciones de ESET lo detectan como Win32/Exploit.CVE-2012-0158.ADI; su función es explotar una vulnerabilidad en Microsoft Word que luego le permitirá descargar malware al equipo infectado. Los usuarios engañados que hagan clic en este archivo y no cuenten con una solución de seguridad correctamente actualizada muy probablemente se infectarán y pasarán a formar parte de una botnet. Específicamente, este malware es conocido como Beta Bot y las soluciones de ESET lo detectan bajo la firma Win32/Neurevt.I.

Este código malicioso tiene diversas funcionalidades manejadas remotamente por un botmaster o ciberdelincuente, que van desde el robo de información sensible y el minado de criptomonedas hasta el envío de spam, pasando por la geolocalización de víctimas y Denegaciones de Servicios Distribuidas (DDoS).

Cómo protegerte de engaños

Como conclusión, es evidente que las amenazas que vimos en México y otros países de la región norte de Latinoamérica empiezan a migrar hacia la Argentina. Por lo tanto, no sería ninguna sorpresa que comencemos a reportar otras campañas que se propaguen aprovechando el nombre o los sitios de otras entidades gubernamentales.

A modo de prevención, podemos destacar el alcance que posee la educación de los usuarios como primera barrera, de manera que sea posible identificar un correo apócrifo y evitar una infección.

Desde el punto de vista tecnológico, es importante tener una solución de seguridad actualizada y bien configurada que servirá para la detección temprana de amenazas. Para finalizar, el tercer pilar que no se debe olvidar es actualizar las aplicaciones y sistemas operativos, lo cual ayudará a evitar la explotación de vulnerabilidades en los equipos de potenciales víctimas.

Sigue leyendo: 6 claves para reconocer correos falsos