Hace menos de una semana, ESET les advirtió a los usuarios de todo el mundo sobre una campaña maliciosa en Facebook que supuestamente vende anteojos Ray-Ban en oferta, pero que en realidad engaña a los usuarios para que envíen los detalles de sus tarjetas de pago a los atacantes. Hoy traemos información sobre otra nueva campaña maliciosa que se propaga en la red social más grande del mundo.

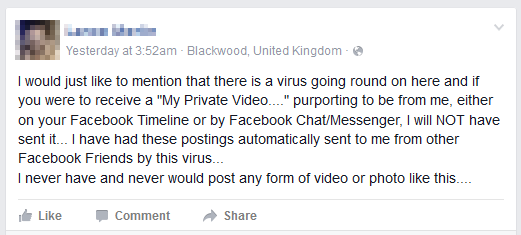

En esta ocasión, los vínculos maliciosos se hacen pasar por una publicación de biografía en la que estabas etiquetado, o por un mensaje que te envía un amigo por Facebook Messenger. Su título puede ser "My first video", "My video", "Private video" o una cadena de caracteres generados al azar, y etiqueta a varias personas de la lista de amigos de la víctima para que hagan clic en él:

La estafa infecta a usuarios de Facebook en diversos países de Latinoamérica: Venezuela, Perú, Ecuador, Colombia, Argentina, México, Chile, Uruguay, Brasil, Guatemala, Bolivia y Panamá. También fue detectada en Estados Unidos, Canadá, Australia, Reino Unido, Nueva Zelanda, Rusia, Eslovaquia, República Checa, Alemania, Suiza, Polonia, India, Dubai, Singapur, Noruega, Grecia, Hungría, República de las Filipinas, Turquía, Israel, Tailandia y muchos otros. A nivel global, ESET tuvo más de 10.000 detecciones.

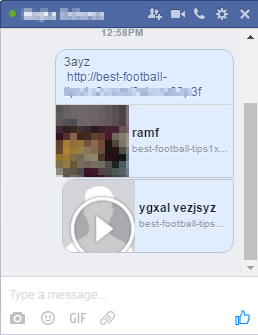

Si un usuario desprevenido cae en la trampa, la publicación lo redirige a un sitio falso que parece YouTube. Después de lo que pretende ser un intento fallido de cargar el contenido, le muestra el siguiente mensaje al usuario, donde le pide que instale una extensión adicional:

Sorry, if you don't install Video Play plugin, you will not be able to watch the video! Click 'Add Extension' to watch the Video

(Disculpe, si no instala el plugin Video Play, no podrá ver el video! Haga clic en "Añadir Extensión" para ver el Video).

Si la víctima instala el complemento malicioso, su navegador se infecta y la infiltración comienza a propagarse. Como se describió anteriormente, el muro de Facebook de la víctima se llena de mensajes de videos falsos y etiqueta a varios amigos de su lista de amigos. Posteriormente, todos los amigos que estén online recibirán un mensaje idéntico a través de Facebook Messenger con el mismo contenido dañino.

ESET detecta a esta amenaza como JS/Kilim.SO y JS/Kilim.RG. Hasta este momento, solo ataca a los usuarios de Google Chrome, pero no hay ninguna garantía de que no se extenderá a otros navegadores en el futuro.

¿Cómo funciona?

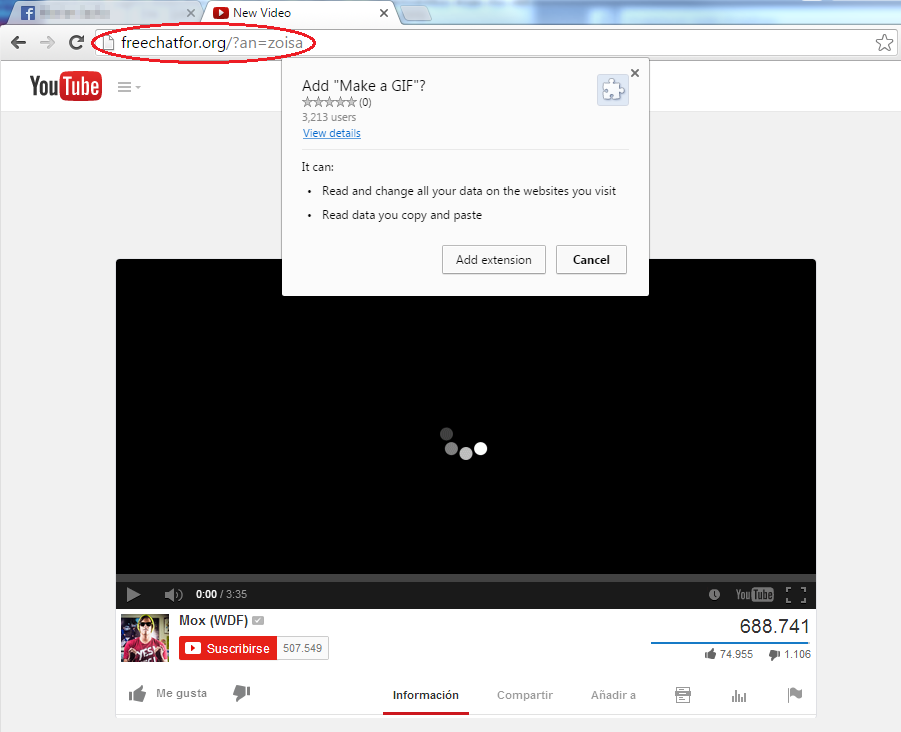

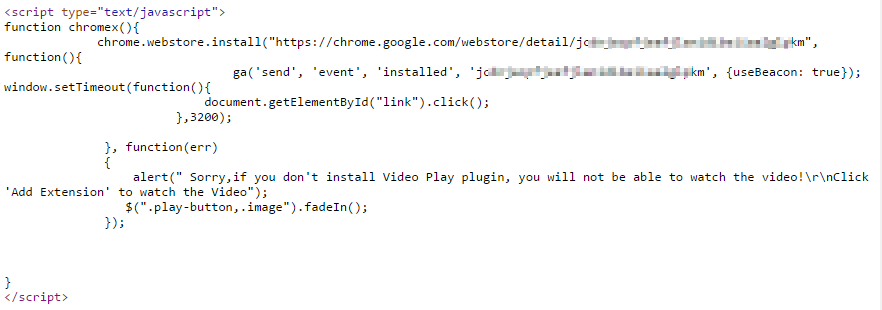

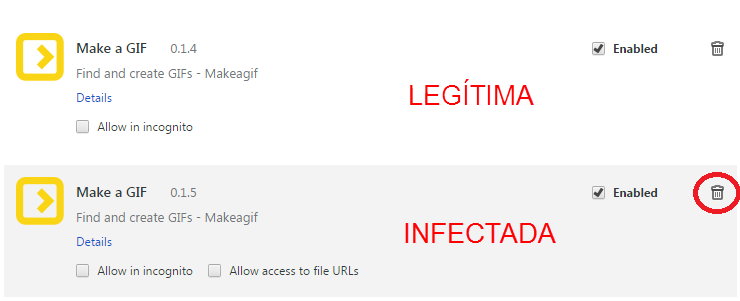

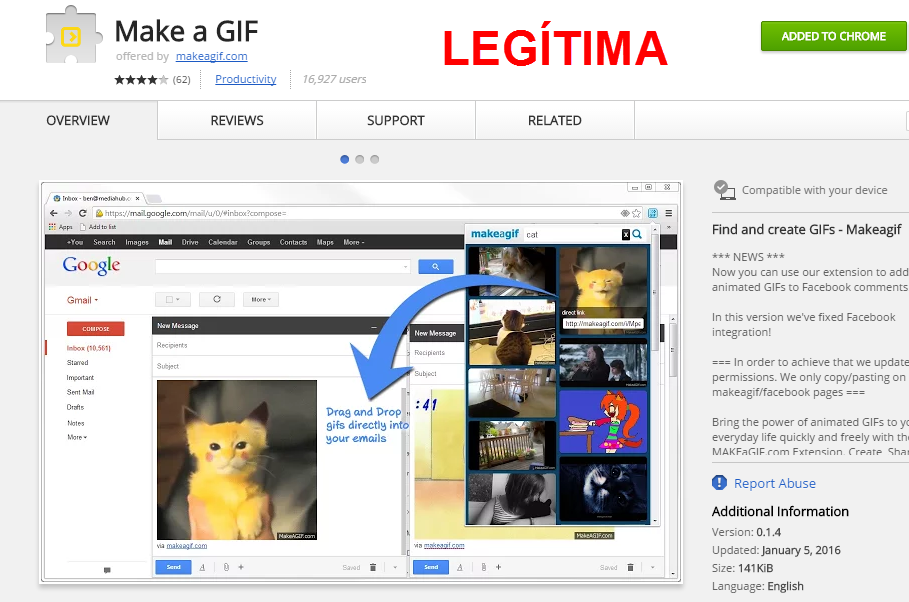

Tras hacer clic en "Añadir extensión" en el sitio falso de YouTube, se instala un troyano (que contiene código malicioso en Java Script) en el navegador Chrome. El troyano se hace pasar por el complemento legítimo "Make a GIF", pero proviene de un desarrollador diferente llamado “freechatfor.org”.

La versión infectada de la aplicación incluye una funcionalidad adicional maliciosa que le permite infectar las cuentas de Facebook y propagarse inmediatamente después de su instalación. Sin embargo, sus capacidades van mucho más allá.

Este troyano también es capaz de agregar amigos, crear páginas de Facebook, compartir, editar u ocultar publicaciones, o dejar de seguirlas. No obstante, en el momento en que se escribe este artículo, estas funciones aún permanecen inactivas, aunque tampoco podemos descartar que no se vayan a activar en el futuro.

¿La gente cae en esta trampa?

Sí. Las detecciones en Latinoamérica y el mundo anteriormente mencionadas hablan por sí solas. Solamente durante la semana pasada, ESET tuvo más de 10.000 detecciones de esta amenaza.

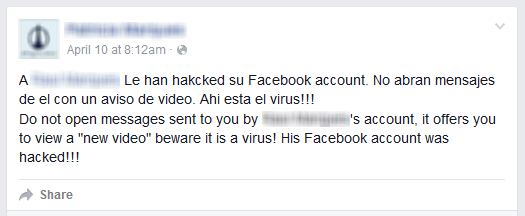

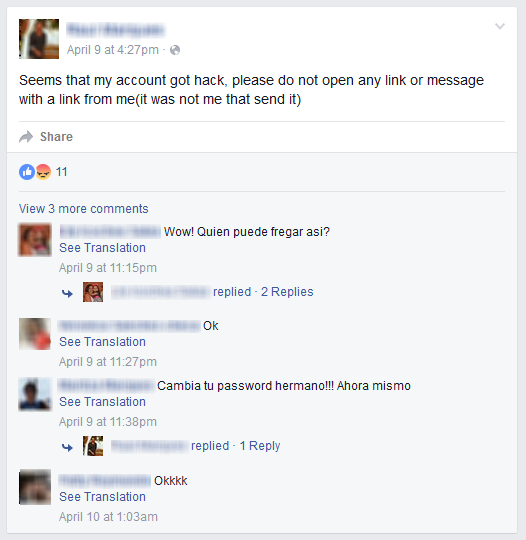

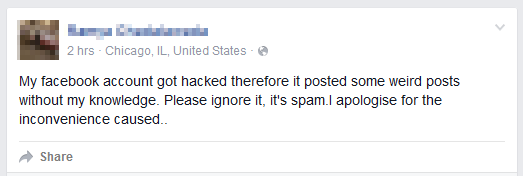

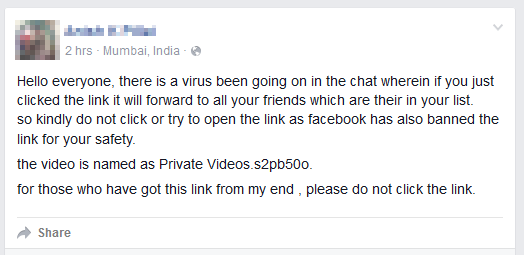

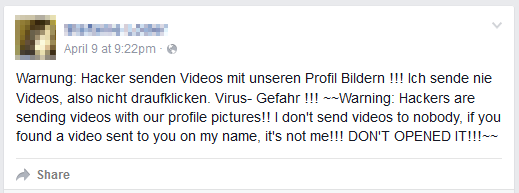

A continuación podemos ver algunas reacciones de las víctimas:

¿Cómo se puede remover?

1. Elimina de inmediato la falsa extensión "Make a GIF" de tu navegador Chrome

Escribe "chrome://extensions/" en la barra de direcciones o ve a la esquina superior derecha y selecciona "Personaliza y controla Google Chrome" -> "Más herramientas" -> "Extensiones"-> "Make a GIF" -> "Eliminar de Chrome".

Si utilizas la extensión legítima "Make a GIF", compara las siguientes imágenes para distinguir la versión original de la infectada:

Para ver los detalles sobre la extensión, haz clic en Detalles -> Ver en la tienda.

2. Explora tu equipo con un software antivirus de confianza

Si no tienes instalado ningún software de seguridad en tu computadora personal, utiliza nuestra solución gratuita ESET Online Scanner, que funciona directamente desde el navegador web.

Consecuencias

En este mismo momento, la campaña maliciosa está propagando mensajes de spam e infectando cuentas de Facebook con un índice muy alto de éxito. Sin embargo, tiene el potencial de convertirse en una amenaza más peligrosa en el futuro, propagando otro malware más potente y con nuevas capacidades.

Por lo tanto, les aconsejamos a los usuarios que tengan mucho cuidado cuando hacen clic en un enlace que parece sospechoso (que utilice un lenguaje diferente o imperfecto, que etiquete amigos sin razón, que proceda de un amigo inesperado u otra fuente desconocida, etc.), y que, si necesitan ver un video en YouTube, no descarguen ningún Flash Player adicional o complemento similar.

Actualización 20/04/2016: este artículo fue modificado para añadir el listado completo de países latinoamericanos donde hubo detecciones.