Los usuarios activos de aplicaciones de banca móvil deben saber que hay una nueva campaña de malware dirigida a clientes de los bancos más importantes en Australia, Nueva Zelanda y Turquía. El troyano bancario para Android, detectado por los productos de seguridad de ESET como Android/Spy.Agent.SI, roba las credenciales de inicio de sesión de 20 aplicaciones de banca móvil.

La lista de bancos afectados incluye los más importantes de estos tres países objetivo (en la sección final del artículo se detalla la lista de bancos completa). Gracias a su capacidad de interceptar las comunicaciones SMS, el malware también es capaz de eludir la autenticación en dos fases basada en SMS.

Análisis

El malware se hace pasar por Flash Player, y su ícono tiene un aspecto legítimo.

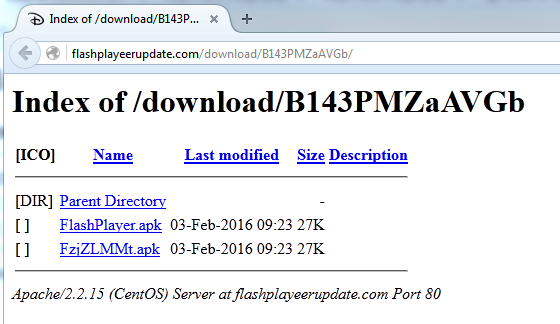

Estaba alojado en varios servidores (y lo sigue estando). Los servidores se registraron a fines de enero y en febrero de 2016. Cabe notar que las rutas URL a los archivos APK maliciosos se regeneran a cada hora, quizá para evitar ser detectadas por software antivirus.

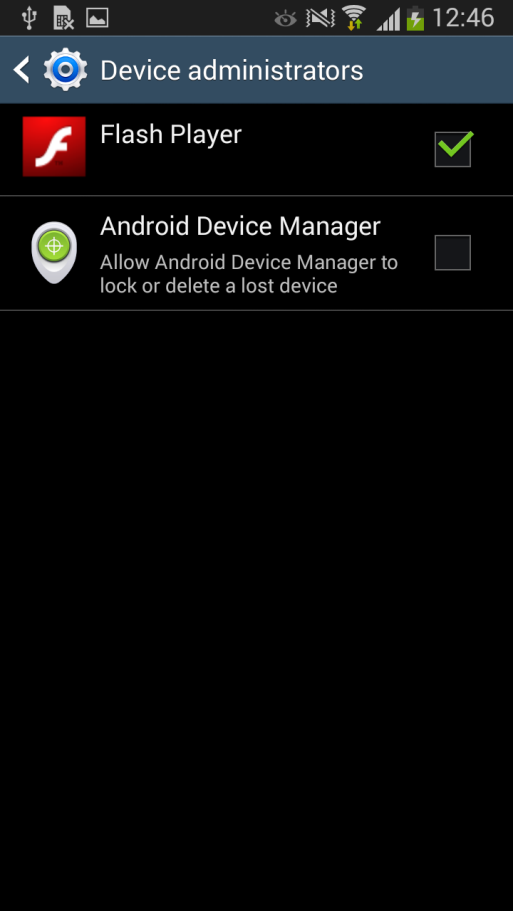

Después de descargar e instalar la aplicación móvil, le solicita al usuario que le conceda derechos de administrador de dispositivos. Este mecanismo de autodefensa evita que se pueda desinstalar el malware desde el dispositivo. Aunque el ícono de Flash Player queda oculto a la vista del usuario, permanece activo en segundo plano.

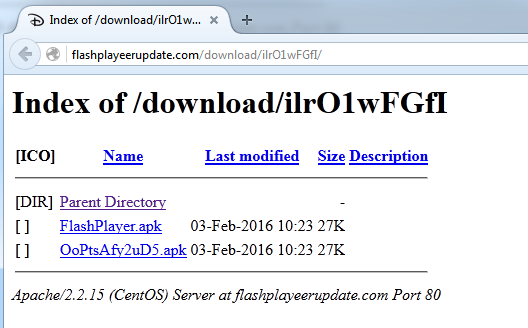

A continuación, se comunica con un servidor remoto. La comunicación entre el cliente y el servidor se codifica en formato Base64. Primero, el malware envía información sobre el dispositivo, como el modelo, el número IMEI, el idioma, la versión del SDK e información que indica si el administrador de dispositivos está activado. Esta información se envía al servidor cada 25 segundos.

Luego reúne los nombres de los paquetes de las aplicaciones instaladas (incluyendo las aplicaciones de banca móvil) y los envía al servidor remoto. Si alguna de las aplicaciones instaladas resulta ser uno de los objetivos del malware, el servidor envía una lista completa de 49 aplicaciones móviles objetivo, aunque no las ataque directamente a todas.

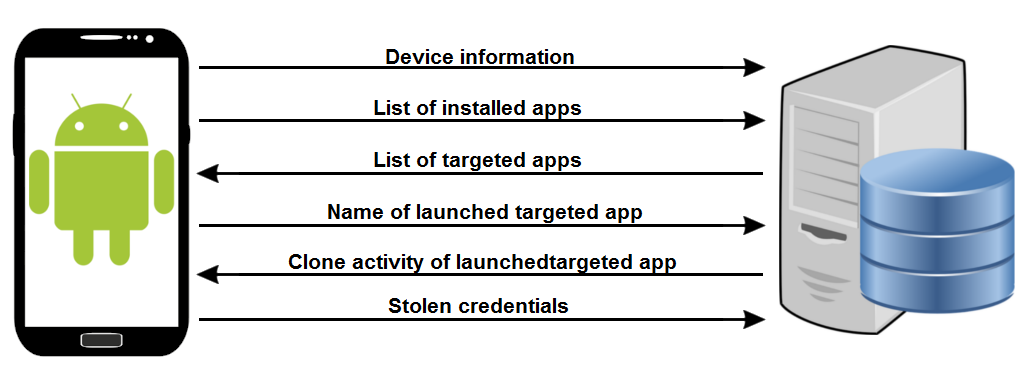

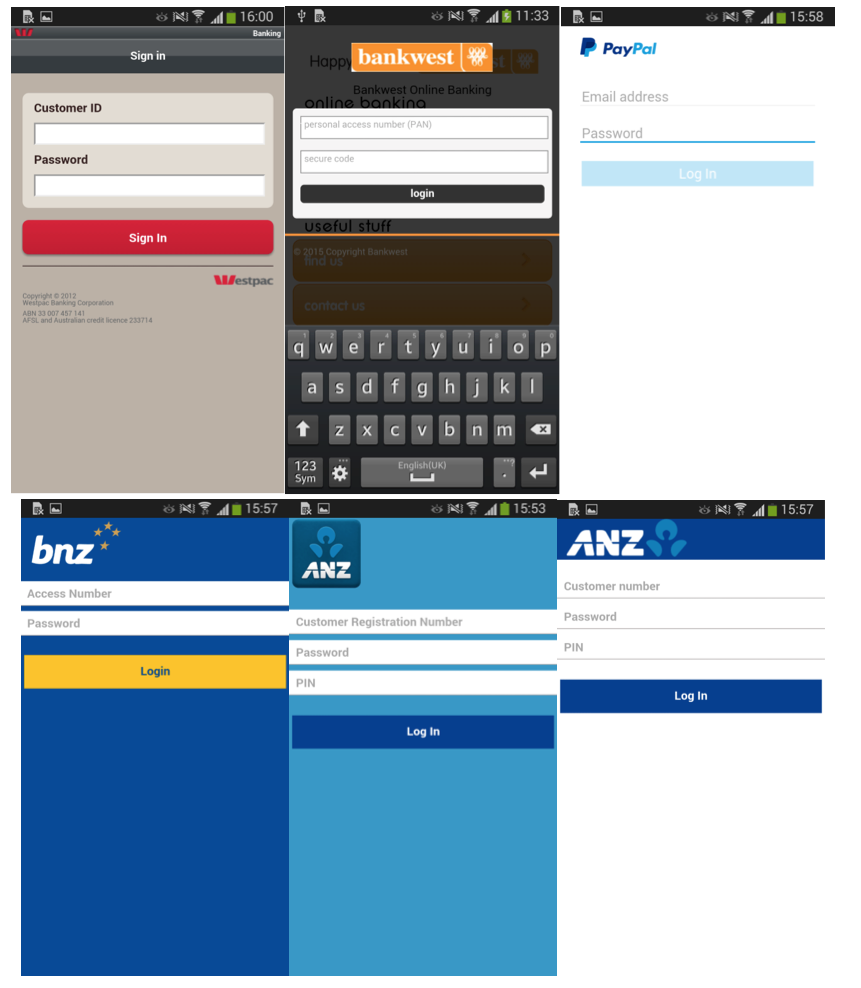

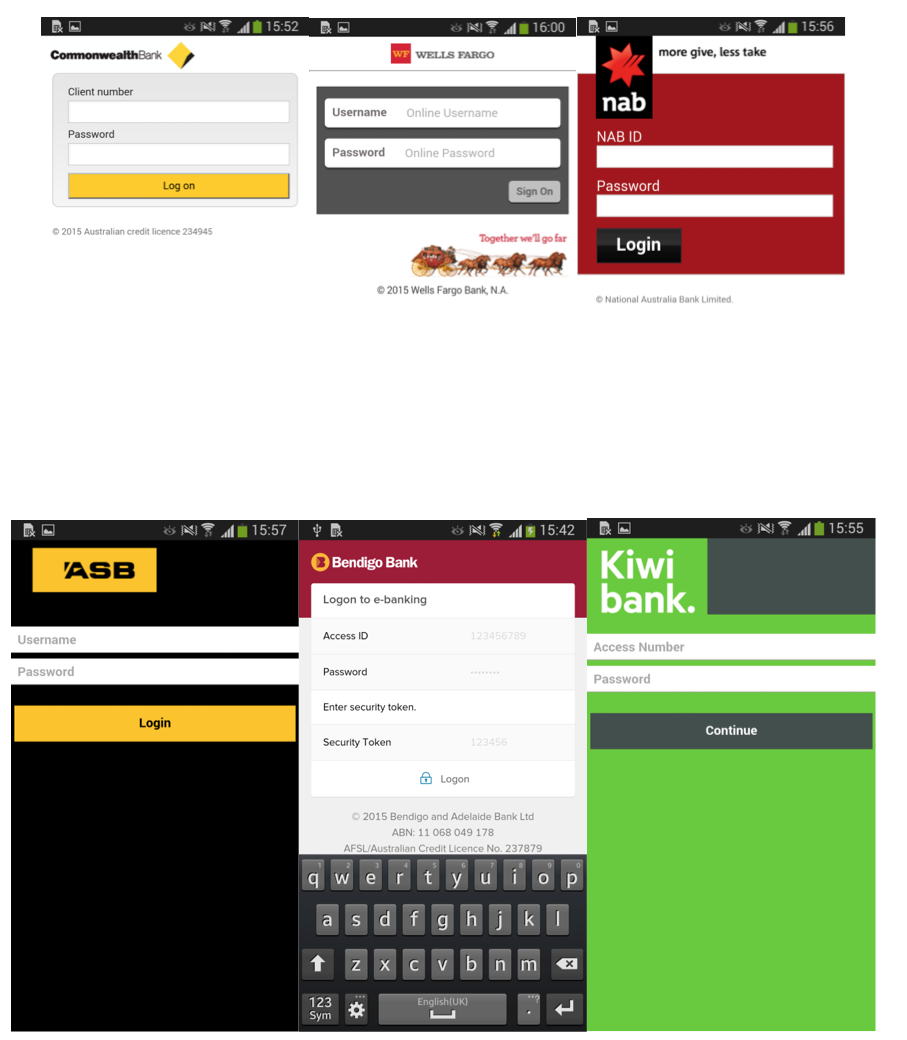

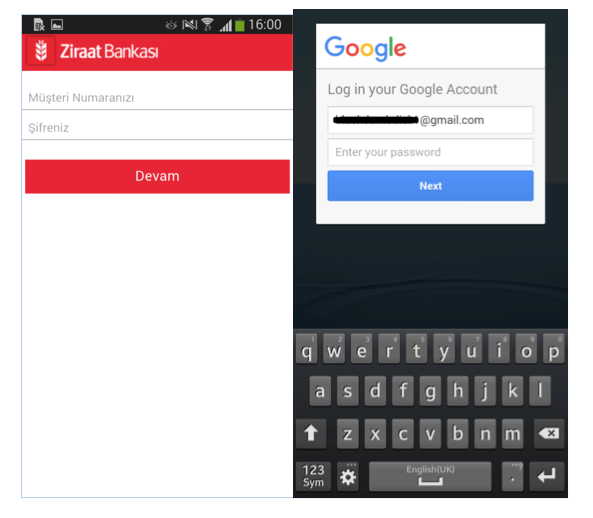

El malware se manifiesta superponiéndose a otra aplicación, es decir, aparece sobre la aplicación de banca activa: esta actividad de phishing se comporta como una pantalla de bloqueo, que solo se quita cuando el usuario ingresa sus credenciales de inicio de sesión. El malware no verifica la veracidad de los datos introducidos, en cambio, los envía a un servidor remoto, momento en el cual se cierra la pantalla maliciosa superpuesta. El malware no se centra únicamente en aplicaciones de banca móvil, sino que también intenta obtener credenciales de la cuenta de Google.

Las primeras versiones eran simples, y su propósito malicioso se identificaba fácilmente. Las versiones posteriores ya presentan mejores tácticas de ofuscación y cifrado.

Resumen del proceso

Si se inicia una de las aplicaciones que constituyen el destino de ataque del malware, este se activa y superpone una pantalla de inicio de sesión falsa sobre la de banca móvil original, sin opción de cerrarla.

Cuando el usuario completa sus datos personales, la pantalla falsa se cierra y se muestra la banca móvil legítima.

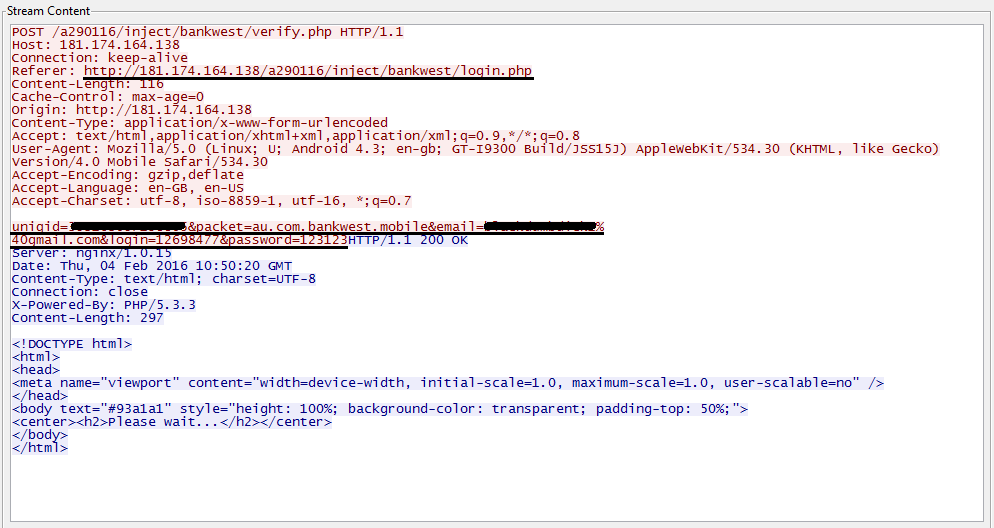

Como se mencionó anteriormente, toda la información que se intercambia entre el dispositivo y el servidor está codificada, a excepción de las credenciales robadas, que se envían como texto sin formato:

El malware puede incluso evadir la autenticación en dos fases (2FA), ya que, de ser necesario, es capaz de enviarle al servidor todos los mensajes de texto recibidos. Esto le permite al atacante interceptar los mensajes de texto SMS enviados por el banco y eliminarlos inmediatamente del dispositivo del cliente, a fin de no generar ninguna sospecha.

Cómo eliminar el malware

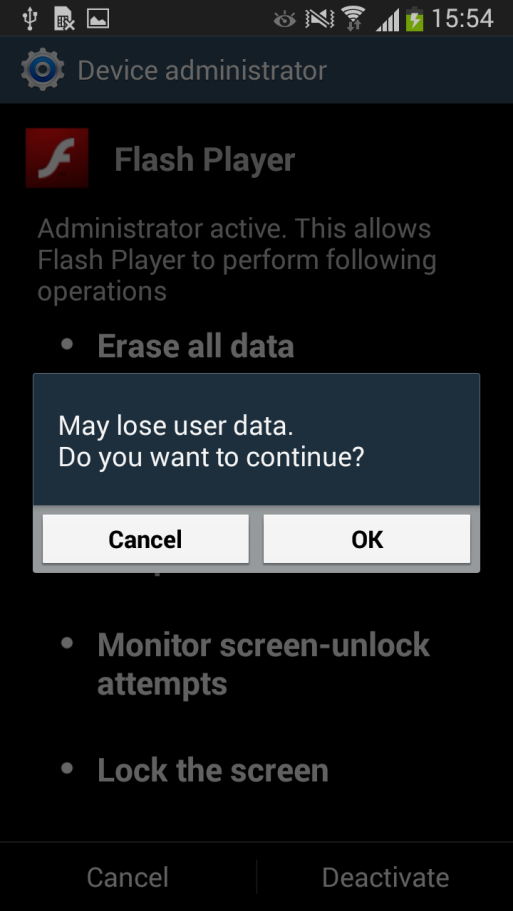

Para desinstalar el malware, se pueden intentar dos métodos diferentes. En el primero, el usuario tiene que desactivar los derechos de administrador y luego desinstalar la aplicación "Flash Player" falsa del dispositivo. La desactivación de los privilegios de administrador puede tener dos resultados posibles.

El más simple es cuando el usuario desactiva primero los derechos de administrador en Configurar -> Seguridad -> Administradores del dispositivo -> Flash Player -> Desactivar, y luego hace caso omiso de la alerta falsa y elige Aceptar:

El usuario luego podrá desinstalar el malware desde Configurar -> Aplicaciones -> Flash Player -> Desinstalar.

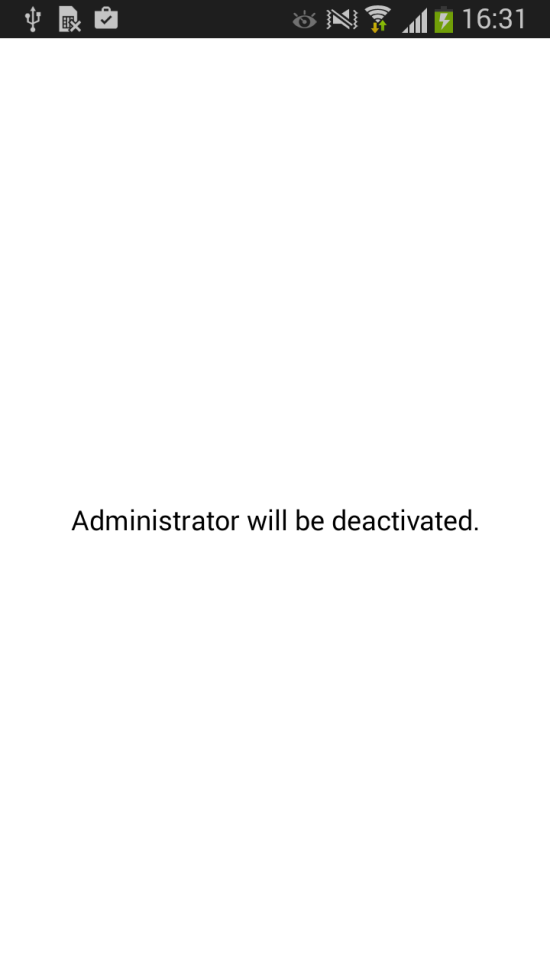

La eliminación puede complicarse mucho más si el dispositivo recibe un comando desde el servidor para no permitir la desactivación de los derechos de administrador de dispositivos. En este caso, cuando el usuario intenta desactivarlo, el programa malicioso crea una actividad de superposición en primer plano, que evita que el usuario haga clic en el botón de confirmación. Por lo tanto, fallará la desactivación de los derechos de administrador:

El segundo método para desactivar en forma segura los privilegios de administrador consiste en reiniciar el dispositivo en modo seguro. Cuando se arranca el dispositivo en modo seguro, no se carga ni ejecuta ninguna aplicación de terceros, por lo tanto el usuario puede desactivar en forma segura los privilegios de administrador, al igual que en el primer escenario, y desinstalar efectivamente la aplicación.

Pantallas falsas de inicio de sesión para diversas aplicaciones móviles de banca online

Información adicional

Información adicional

Nombre de detección de ESET:

Android/Spy.Agent.SI

Servidores de Comando y Control:

| Servidores de C&C |

|---|

| http://94.198.97.202 |

| http://46.105.95.130 |

| http://181.174.164.138 |

Servidores de descarga:

| Servidores de descarga |

|---|

| http://flashplayeerupdate.com/download/ |

| http://adobeflashplaayer.com/download/ |

| http://adobeuploadplayer.com/download/ |

| http://adobeplayerdownload.com/download/ |

| http://adobeupdateplayer.com/download/ |

| http://adobeupdateplayeer.com/download/ |

| http://adobeupdateflash11.com/download/ |

Bancos objetivo:

Westpac, Bendigo Bank, Commonwealth Bank, St. George Bank, National Australia Bank, Bankwest, Me Bank, ANZ Bank, ASB Bank, Bank of New Zealand, Kiwibank, Wells Fargo, Halkbank, Yapı Kredi Bank, VakıfBank, Garanti Bank, Akbank, Finansbank, Türkiye İş Bankası y Ziraat Bankası.

Nombres de paquetes objetivo:

| Nombres de paquetes objetivo |

|---|

| org.westpac.bank |

| com.westpac.cashtank |

| au.com.westpac.onlineinvesting |

| org.banking.westpac.payway |

| com.rev.mobilebanking.westpac |

| com.westpac.illuminate |

| com.bendigobank.mobile |

| com.commbank.netbank |

| org.stgeorge.bank |

| au.com.nab.mobile |

| au.com.bankwest.mobile |

| com.akbank.android.apps.akbank_direkt |

| com.finansbank.mobile.cepsube |

| finansbank.enpara |

| com.pozitron.iscep |

| com.wf.wellsfargomobile |

| com.wf.wellsfargomobile.tablet |

| com.wellsFargo.ceomobile |

| com.wellsfargo.mobile.merchant |

| com.tmobtech.halkbank |

| com.ziraat.ziraatmobil |

| au.com.mebank.banking |

| com.anz.android.gomoney |

| nz.co.anz.android.mobilebanking |

| nz.co.westpac |

| nz.co.asb.asbmobile |

| nz.co.bnz.droidbanking |

| nz.co.kiwibank.mobile |

| com.ykb.android |

| com.vakifbank.mobile |

| com.garanti.cepsubesi |

| biz.mobinex.android.apps.cep_sifrematik |

| com.paypal.android.p2pmobile |

| com.ebay.mobile |

| com.skype.raider |

| com.whatsapp |

| com.google.android.googlequicksearchbox |

| com.android.vending |

| com.google.android.music |

| com.google.android.apps.plus |

| com.android.chrome |

| com.google.android.apps.maps |

| com.google.android.youtube |

| com.google.android.apps.photos |

| com.google.android.apps.books |

| com.google.android.apps.docs |

| com.google.android.apps.docs.editors.docs |

| com.google.android.videos |

| com.google.android.gm |

Hashes:

| Hashes |

|---|

| C31E5E31210B08BA07AC6570814473C963A2EF81 |

| 6CAD2250EDDF7EDDF0B4D4E7F0B5D24B647CB728 |

| 4A788D05DD8849CD60073F15255C166F06611475 |

| EE88D05CF99D8C534FBA60D1DA9045FB7526343A |

| 26A2B328F194B6B75B2CC72705DC928A4260B7E7 |

| 4AD1DBB43175A3294A85957E368C89A5E34F7B8C |

| DB228BB5760BD7054E5E0A408E0C957AAC72A89F |

| 266B572B093DB550778BA7824E32D88639B78AFC |

| E4FA83A479642792BC89CA3C1553883066A19B6C |

| 644644A30DE78DDCD50238B20BF8A70548FF574C |

| F1AAAE29071CBC23C33B4282F1C425124234481C |

| CAC078C80AD1FF909CC9970E3CA552A5865C7963 |

| 1C8D0E7BB733FBCEB05C40E0CE26288487655738 |

| FE6AC1915F8C215ECEC227DA6FB341520D68A9C7 |

| BD394E0E626CE74C938DDDF0005C074BC8C5249D |

| D7E0AFCE7D2C4DE8182C353C7CBA3FAC607EAFC9 |

| A804E43C3AFF3BDAEE24F8ABF460BAA8442F5372 |

| 0EF56105CF4DBF1DAE1D91ECE62FC6C4FF8AD05F |

| 9FD295721C1FF87BC862D19F6195FDDE090524D9 |

| 57D0870E68AC1B508BC83F24E8A0EBC624E9B104 |

| 521F9767104C6CBB5489544063FCE555B94025A6 |

| E5F536408DBB66842D7BB6F0730144FDD877A560 |

| 3FA6010874D39B050CA6CA380DAD33CA49A8B821 |