En una conferencia reciente sobre el "futuro de los wearables", me pidieron que hablara sobre seguridad. Creo que mi presentación sorprendió a algunas personas, ya que no me especializo en la seguridad de los dispositivos wearable en sí. Este artículo resume lo que dije, con un enlace a mis diapositivas y algunos recursos gratuitos que podrás encontrar de utilidad.

Para quienes no conocen el término "wearable", les comento que es la abreviatura en inglés de "dispositivo  informático o sensor digital que se lleva puesto". Esta categoría abarca una gran variedad de cosas, desde un SmartWatch hasta un brazalete de detección de movimiento Fitbit, o un botón con Bluetooth que abrochas en tu ropa para controlar la exposición a los rayos UV nocivos (como el prototipo que se muestra en la fotografía). Según Statista, la venta global de wearables ahora excede los 20 millones por trimestre.

informático o sensor digital que se lleva puesto". Esta categoría abarca una gran variedad de cosas, desde un SmartWatch hasta un brazalete de detección de movimiento Fitbit, o un botón con Bluetooth que abrochas en tu ropa para controlar la exposición a los rayos UV nocivos (como el prototipo que se muestra en la fotografía). Según Statista, la venta global de wearables ahora excede los 20 millones por trimestre.

La mayoría de la gente considera a los wearables como un subconjunto de la Internet de las Cosas (IoT, del inglés Internet of Things). Pero más que otra tecnología de la IoT, los wearables representan el punto de unión de los datos y las personas, generando normalmente grandes cantidades de información de identificación personal. Los wearables captan, procesan y transmiten datos sobre ti. Estos datos pueden ser tu ubicación, tus actividades, tus movimientos, tus signos vitales, etc.

Los wearables abarcan desde dispositivos médicos que se venden sin receta hasta aparatos médicos que sí la requieren. Se prevé que se van a distribuir alrededor de 70 millones de estos dispositivos en todo el mundo durante 2015, y que la cifra alcanzará más de 150 millones en 2019. Entonces, ¿cuáles son los riesgos de seguridad de este tipo de tecnología? Bueno, para el que fabrica wearables, los riesgos son considerables, y pueden no provenir del hardware o software en sí.

Todo gira en torno a la información de identificación personal

En este momento, creo que el mayor riesgo de seguridad, tanto para los consumidores que compran dispositivos wearable como para las empresas que los venden, es la exposición no autorizada de la información de identificación personal. Casualmente surgió un caso mientras preparaba mi presentación para la conferencia: una historia que probablemente se convierta en un ejemplo típico de lo que puede salir mal. Estoy hablando del caso de VTech.

Desde hace muchos años, VTech vende dispositivos infantiles. Los primeros aparatos eran herramientas de aprendizaje con un diseño similar a un equipo portátil. Los usuarios de estos dispositivos podían comprar módulos adicionales. Con el tiempo, la empresa creó un portal online para ayudar a las familias a sacar el mayor provecho de sus compras. Para ello, debían registrar sus datos y los datos de los niños que utilizaban los dispositivos. Más tarde, cuando se añadió la conexión a Internet a los dispositivos, el portal habilitaba descargas, actualizaciones, y el intercambio de mensajes y fotografías.

Aunque VTech incursionó recientemente en el sector de los wearables, con un SmartWatch para niños, fue una de las primeras empresas en adoptar muchos de los elementos de marketing que podrían implementar los fabricantes emprendedores de dispositivos inteligentes o wearables. Desafortunadamente, hace poco un investigador dio a conocer el hecho de que los sistemas de VTech utilizados para recopilar y almacenar los datos de los clientes no se habían diseñado para ser seguros. En otras palabras, una gran cantidad de información de identificación personal había quedado expuesta durante mucho tiempo al acceso no autorizado. Esta noticia provocó que cayeran las acciones de VTech, que cotizan en la bolsa de Hong Kong.

La atención no deseada, generada por la exposición masiva de información de identificación personal, hizo que los investigadores de seguridad examinaran los productos de VTech y su software correspondiente. Los investigadores pronto descubrieron varias vulnerabilidades, entre las que se encontraban el cifrado débil en una aplicación móvil de VTech y la presencia de un chip vulnerable en algunos de los dispositivos corporativos.

El éxito duradero comienza con la seguridad

Si se te ocurre una buena idea para un dispositivo portátil, los pasos que te esperan son los siguientes: desarrollar el hardware, desarrollar aplicaciones que procesen los datos recopilados por el hardware y construir bases de datos que hagan un seguimiento de la información, incluyendo los datos del cliente. Todo esto requiere mucho trabajo e inversión, y puedes poner todo en riesgo si no piensas desde el primer día en la seguridad de los datos. Existen dos razones principales para hacerlo: los “malos” y los “buenos”.

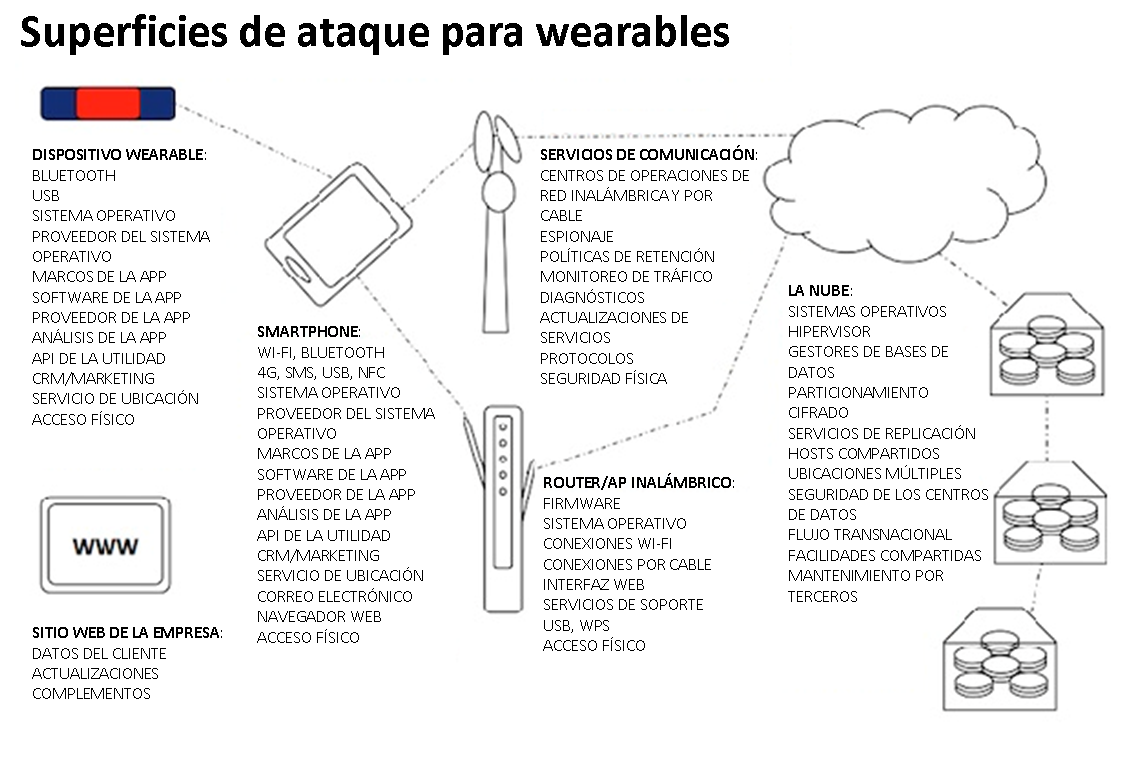

Los "malos" son los criminales que se dedican a la tecnología para sacar provecho personal, no para ayudar a otras personas. En lugar de trabajar para crear nuevos productos, trabajan para robar datos, vender los datos robados, pedir el pago de un rescate a cambio de devolver los datos secuestrados, y alquilar o vender herramientas para robar datos. La industria del crimen de datos crece a la par de la información personal. Los wearables y las empresas que desarrollan estos productos son una fuente de información sobre las personas. Los criminales de datos atacan endpoints y servidores. Los wearables son endpoints que se basan en servidores para poder brindar muchos de los beneficios que ofrecen. En otras palabras, el negocio de wearables es uno de los blancos de los cibercriminales. El vector de ataque puede ser cualquiera de los que se muestran aquí:

Los "buenos" son quienes controlan de cerca el fenómeno de los wearables. En los Estados Unidos, es la Comisión Federal de Comercio (FTC, del inglés), la agencia de protección del consumidor más importante del país. Dado que los Estados Unidos no cuenta con una legislación exhaustiva sobre la protección de datos, la tarea de proteger la privacidad de los datos del consumidor ha recaído en esta agencia. Por ejemplo, cuando los sitios Web comenzaron a realizar actividades comerciales (la venta al por menor a partir de la década de 1990), la FTC impulsó políticas de privacidad para sitios Web y de protección adecuada de la información personal en la Web. Dichas políticas tomaron la forma de talleres, recomendaciones, advertencias y, finalmente, acciones policiales contra las empresas culpables de no aplicar las mejores prácticas de seguridad y privacidad.

Los "buenos" son quienes controlan de cerca el fenómeno de los wearables. En los Estados Unidos, es la Comisión Federal de Comercio (FTC, del inglés), la agencia de protección del consumidor más importante del país. Dado que los Estados Unidos no cuenta con una legislación exhaustiva sobre la protección de datos, la tarea de proteger la privacidad de los datos del consumidor ha recaído en esta agencia. Por ejemplo, cuando los sitios Web comenzaron a realizar actividades comerciales (la venta al por menor a partir de la década de 1990), la FTC impulsó políticas de privacidad para sitios Web y de protección adecuada de la información personal en la Web. Dichas políticas tomaron la forma de talleres, recomendaciones, advertencias y, finalmente, acciones policiales contra las empresas culpables de no aplicar las mejores prácticas de seguridad y privacidad.

Las empresas deben mantenerse al tanto de los talleres organizados por la FTC sobre privacidad y seguridad en la Internet de las cosas, donde los wearables constituyen un subsector. La FTC también asesora a las empresas sobre estos temas (consulta los enlaces al final del artículo). Hay varias publicaciones disponibles electrónicamente y en forma impresa (si necesitas una gran cantidad de ellas, las puedes solicitar para que te las envíen sin cargo). En otras palabras, podemos suponer que la FTC se está preparando para establecer algunos precedentes sobre la privacidad de consumidores en este ámbito. Ya ha actuado una vez para resolver los cargos contra las cámaras de seguridad SecurView de la empresa TRENDnet, un acuerdo que vale la pena leer si trabajas en el área de wearables. Como mínimo, los desarrolladores de wearables deberían estar familiarizados con la publicación de la FTC titulada “Careful Connections: Building Security in the Internet of Things” (Conexiones seguras: Cómo crear seguridad en la Internet de las Cosas), cuyos puntos principales se resumen a continuación:

- Empieza por lo fundamental.

- Aprovecha las conclusiones a las que llegaron los expertos en materia de seguridad.

- Diseña tu producto teniendo siempre en cuenta la autenticación.

- Protege las interfaces entre tu producto y los demás dispositivos o servicios.

- Considera cómo limitar los permisos de acceso.

- Aprovecha las herramientas de seguridad que ya están disponibles.

- Evalúa las medidas de seguridad antes de lanzar el producto.

- Establece la configuración segura como opción predeterminada.

- Utiliza las comunicaciones iniciales con tus clientes para educarlos sobre la forma más segura de usar el producto.

- Establece un enfoque eficaz para actualizar tus procedimientos de seguridad.

- Mantente siempre atento.

- Innova en la forma de comunicarte.

- Hazles saber a tus clientes potenciales las medidas que estás tomando para proteger la información del consumidor.

En resumen, los "malos" van a tratar de robar información de carácter personal, ya sea generada o almacenada por las empresas de wearables. Y los "buenos", por su parte, buscarán las empresas de wearables que no mantengan sus promesas de privacidad hechas a los clientes.

Recursos:

- Mi presentación “Wearables Success Starts with Security” (El éxito de los wearables comienza con la seguridad) en SlideShare.

- La publicación de la FTC: Careful Connections: Building Security in the Internet of Things (Conexiones seguras: Cómo crear seguridad en la Internet de las Cosas).

- La publicación de la FTC: Start with Security: A Guide for Business. (Se empieza por la seguridad: Una guía para empresas).