Actualmente, los dispositivos móviles contienen gran cantidad de información personal y sensible: desde fotografías, contactos, correos y aplicaciones de redes sociales hasta aplicaciones de home banking, entre otros. Por este y otros motivos, se han vuelto atractivos para delincuentes en la vía pública, si pensamos en el costo de los smartphones de nueva generación, y también, por supuesto, para delincuentes informáticos.

El hecho de extraviar un teléfono celular y que lo encuentre otra persona, podría significar que esta tenga acceso a toda la información almacenada en el equipo, si no se toman los recaudos necesarios.

Una de las medidas de control es el bloqueo de pantalla, una muy buena práctica –pero insuficiente: aunque esté configurado, un atacante podría conectar el dispositivo o la memoria para comenzar a leer toda la información almacenada. Esto podría empeorar si el ciberdelincuente ejecuta herramientas forenses, que le permitirán recuperar mucha información que se había borrado. Entonces, aquí es donde cobra importancia el cifrado de la información; de hecho, grandes empresas comienzan a incorporar mejoras en sus aplicaciones, como Google y Apple, que cifrarán los datos de forma que ni las autoridades puedan acceder a ellos. Y hace poco, WhatsApp anunció que los mensajes viajarán cifrados de punta a punta.

Tomando como base un informe del Infosec Institute, les explicaremos cómo funciona esta técnica en los sistemas operativos móviles más populares: Android y iOS.

¿Cómo cifra Android?

El cifrado de disco completo en Android se incorporó en la versión Honeycomb (3.0) y no hubo muchos cambios hasta Kit Kat (4.4). Aunque se lo ha nombrado como FDE (Full Disk Encryption o cifrado de disco completo), Android no cifra el disco completo, solo lo hace con las particiones de usuario.

Si la contraseña configurada es de larga longitud, se reducen las posibilidades de éxito ante un ataque de fuerza bruta; sin embargo, muchas veces es configurado el método por PIN, el cual requiere una contraseña de 4 dígitos. Debido a lo poco funcional que resulta, por ejemplo, colocar una contraseña de 10 caracteres para poder leer un mensaje de texto o hacer una llamada, se opta por esta alternativa de 4 dígitos -lo cual facilita el éxito en un ataque de fuerza bruta.

Si bien existe un límite de intentos, que bloquea el intento de fuerza bruta, la posibilidad de combinación de una contraseña de 4 dígitos tiene un límite de 9.999 combinaciones posibles; en cambio, en una contraseña alfanumérica las combinaciones son mayores, ya que permite combinar mayúsculas, minúsculas, números, símbolos y demás.

No obstante, las compañías trabajan mejorando constantemente. La nueva actualización del sistema operativo de Google, Android Lollipop, incorpora algunas mejoras en lo que refiere a seguridad, como:

- Cifrado de disco completo

- Para cifrar el dispositivo ya no requiere una contraseña en la pantalla de bloqueo, aquí sugiere que la llave de cifrado de contraseña no es directamente derivada de la contraseña de bloqueo de pantalla

Para cifrar el dispositivo, no es necesario invertir dinero o comprar alguna aplicación externa, ya que esta característica viene incorporada en el sistema operativo.

Cómo cifrar tu dispositivo Android

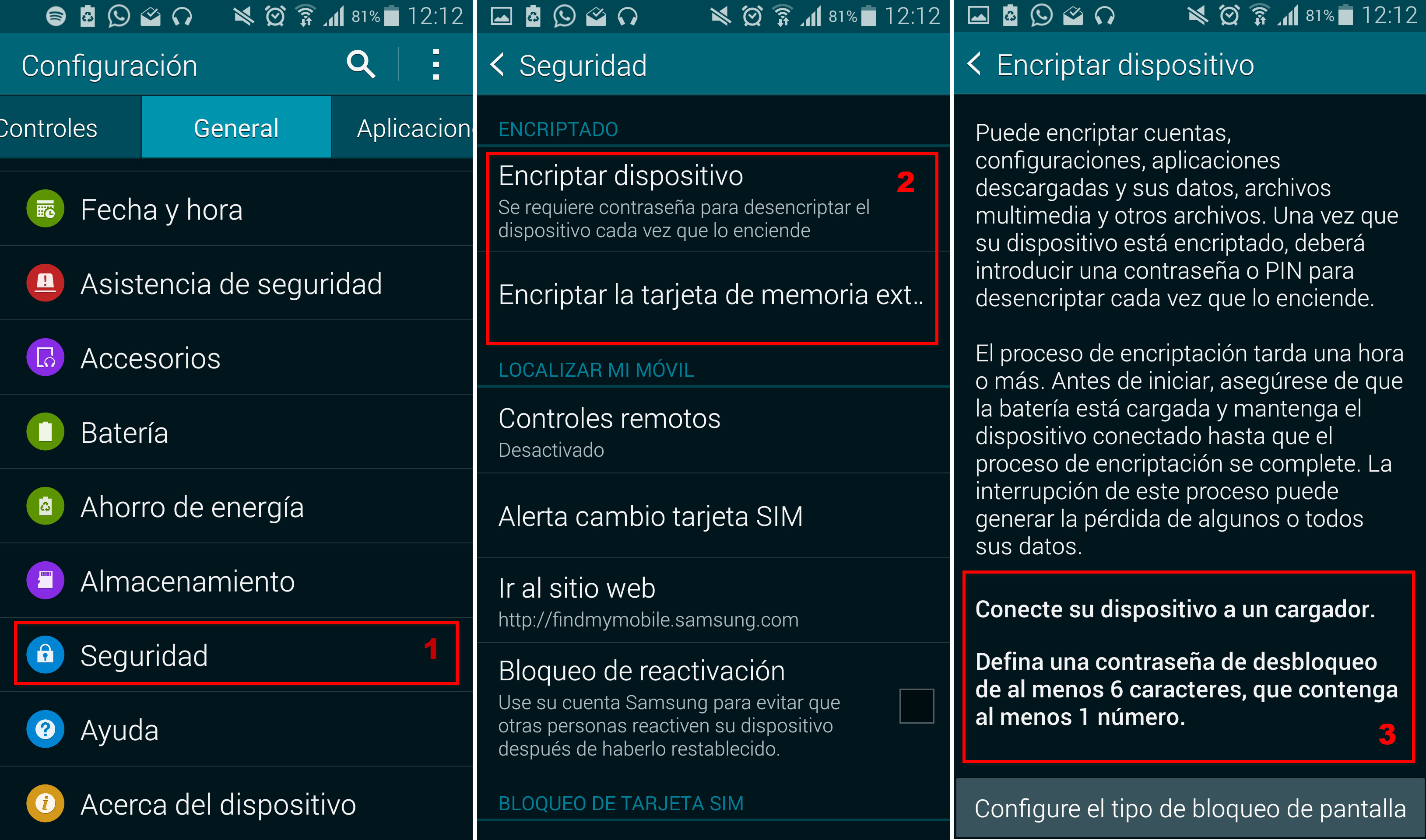

Primero, deberás acceder a:

Configuración > Seguridad > Encriptado

En el ejemplo que vemos arriba, con la versión Android Kit Kat, se puede cifrar por separado el dispositivo (no es el teléfono completo, solo particiones del usuario) y la memoria SD. Lo más conveniente es realizar el cifrado en ambos medios.

Una vez seleccionada esta opción, vemos un mensaje como el de la derecha, donde se informa que el proceso dura aproximadamente una hora, por lo que es recomendable dejar el dispositivo conectado a la electricidad ya que este proceso no debe interrumpirse. Otro aspecto a tener en cuenta es que obligará al usuario a poner una contraseña alfanumérica para desbloquear la pantalla.

¿Cómo cifra iOS?

Los dispositivos de Apple usan una clave de 256 bits única (UID o identificador de usuario) almacenada en el hardware del dispositivo, cifrando la información por defecto. Este UID se mezcla con el código de acceso para generar una nueva clave de acceso, asegurando y resguardando los datos en el equipo. La diferencia con Android es que esta clave UID no puede ser extraída del dispositivo, por lo que deniega los intentos de fuerza bruta para conseguir la contraseña.

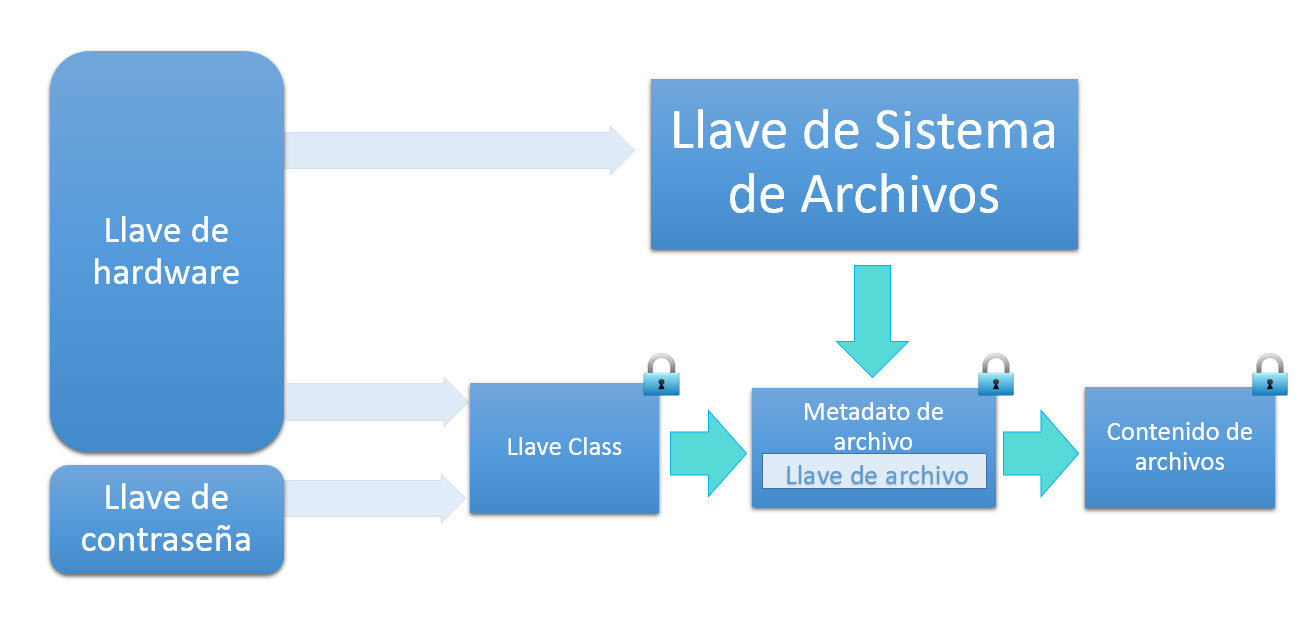

Según Apple, el contenido de un archivo es cifrado con una clave por fichero; este se envuelve con una clave class y se almacena en los metadatos de estos, que a su vez es cifrado con la clave del sistema de archivos. Esta clave class se protege con el UID de hardware, y en algunos casos hace uso del código de acceso del usuario.

A continuación pueden ver el esquema que usa iOS 8 para cifrar la información:

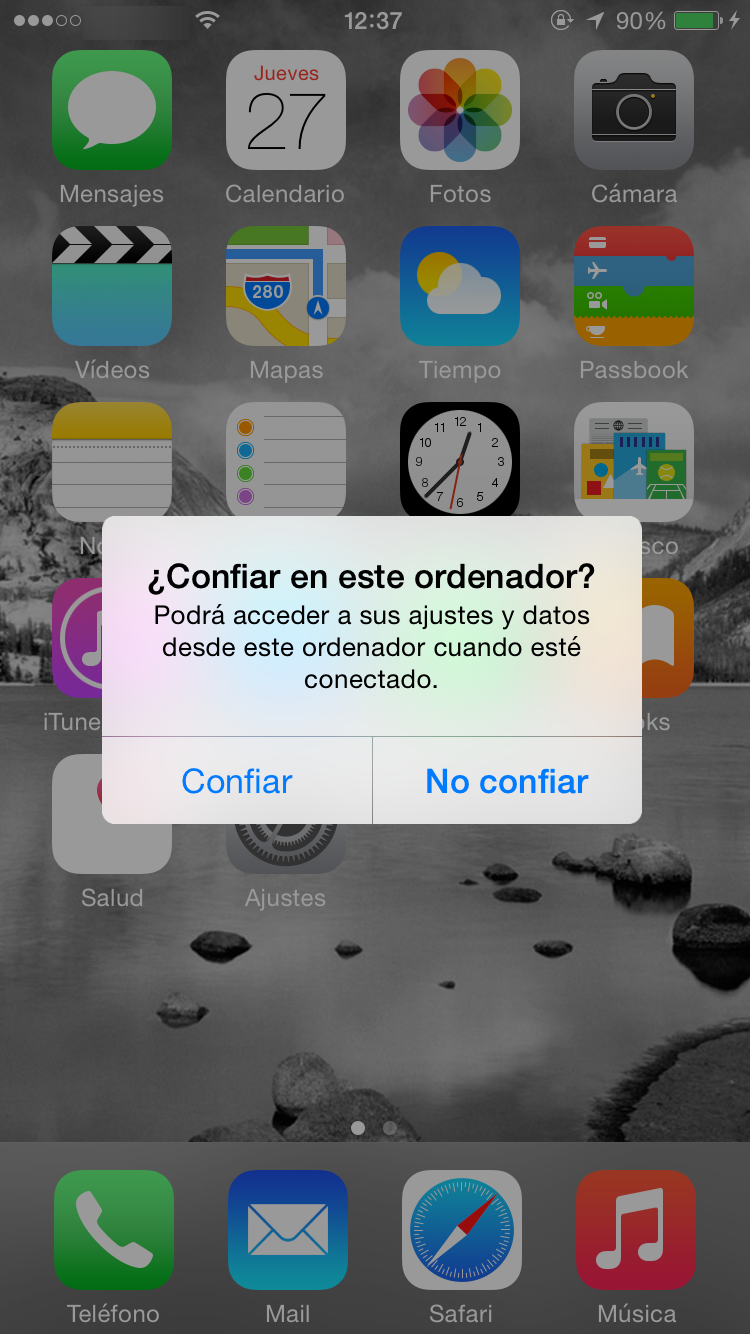

Esto posibilita que ninguna persona sin autorización tenga acceso a la información personal y sensible en un dispositivo móvil, lo que quiere decir que si es extraviado o robado por un delincuente, aunque lo conecte a una computadora no podrá leer la información. En el caso de que se conecte el dispositivo mediante USB a un equipo desconocido, iOS preguntará si confiamos en el ordenador o no, posteriormente al desbloqueo de pantalla. Veamos el ejemplo:

Esto posibilita que ninguna persona sin autorización tenga acceso a la información personal y sensible en un dispositivo móvil, lo que quiere decir que si es extraviado o robado por un delincuente, aunque lo conecte a una computadora no podrá leer la información. En el caso de que se conecte el dispositivo mediante USB a un equipo desconocido, iOS preguntará si confiamos en el ordenador o no, posteriormente al desbloqueo de pantalla. Veamos el ejemplo:

En el caso de que no conozcamos o no confiemos en el ordenador, bastará con marcar el botón “No confiar” para que la computadora no tenga acceso a la información del dispositivo, dejando habilitada solo la carga eléctrica.

Actualmente, es muy normal que los usuarios deseen tener el último teléfono de moda, dadas las posibilidades cada vez mayores que brinda el avance de la tecnología. Sin embargo, a pesar del costo de estos equipos, no todos los usuarios piensan luego en invertir una suma pequeña de dinero en una solución de seguridad –en ocasiones ni siquiera hacen uso de las opciones nativas de la plataforma, como el cifrado. En este sentido, te será de utilidad seguir estos 7 consejos para cifrar tu información.

Ahora bien, invertimos la problemática de la siguiente manera: si el dispositivo es robado o extraviado, lo más importante es la información que aloja y no el aparato en sí mismo, ya que una vez que esta pasa a manos de un tercero, el usuario deja de tener total y absoluto control de la misma.

Por eso desde el Laboratorio de Investigación de ESET Latinoamérica recomendamos comenzar a pensar proactivamente, haciendo uso de este tipo de herramientas que vienen incluidas en los sistemas operativos móviles sin costo. De esta manera, evitarás entregar toda tu información a una persona que robe o encuentre tu dispositivo en caso de robo o extravío.

No te olvides de revisar nuestra Guía de Seguridad en Dispositivos Móviles, para que, además del cifrado, puedas implementar otras buenas prácticas para resguardar la información en tu equipo.