Durante el último año la discusión en torno a la privacidad en línea ha sido acalorada: ya desde 2013 planteábamos que se trataba de un desafío y cada vez es más frecuente que los especialistas se pregunten si realmente existe, y si es posible el resguardo de los datos personales en Internet. Sobre todo, en tiempos en que grandes empresas reciben a diario datos de los usuarios que utilizan sus servicios.

Como parte de nuestra cobertura especial de ekoparty, hoy asistimos a la charla de Luciano Martins titulada “Privacidad – Una historia de desencuentros”, en donde hizo un repaso histórico y describió programas de vigilancia de diferentes gobiernos. Además, abordó el tema desde la visión de empresas como Facebook, Google o Apple que, a su entender, violan los datos y la información de los usuarios. Veamos en detalle los puntos principales de su presentación y las conclusiones que nos dejó.

Por empezar, es habitual que, aún hoy, sigamos escuchando argumentos de personas despreocupadas por la privacidad, o que no toman dimensión de lo que significa, que expresan ideas como: “Si yo no tengo nada que ocultar, no hay problema, comparto mis cosas”. En el ámbito de la seguridad, sabemos que esto es falso, porque ya no se trata de hacer las cosas bien o mal, o de tener un comportamiento adecuado o no en la web; proteger nuestros datos se ha vuelto una necesidad sin importar qué tan confidenciales o comprometedores sean.

La privacidad, según se planteó en la presentación, se ha convertido en algo intangible, difícil de poner en práctica, algo así como un cuento de hadas: algo que en la realidad no existe, pero que está idealizado y -al menos en el ideal- se tiene una idea concreta de qué significa y cómo es.

Si hablamos de pérdida de la privacidad, basta recordar los recientes casos de filtración de fotos íntimas de famosas como Jennifer Lawrence, que discutimos ampliamente aquí, y que también Luciano Martins mencionó en su charla. Este hecho, conocido como The Fappening, fue sucedido por el similar The Snappening y la tendencia dice que se seguirán repitiendo incidentes similares.

Como reflexionamos anteriormente, todo esto viene de la mano de prácticas deficientes de seguridad de los propios usuarios, las cuales se terminan transformando en “vulnerabilidades” de su conducta. “Nadie va a cuidar nuestra privacidad, es nuestra y depende de nosotros. La tenemos que cuidar entre todos y desde todos los aspectos posibles”, sostuvo el orador.

Pero, claro está, la otra pata de este asunto viene del lado de las empresas y gobiernos que implementan programas de vigilancia masiva, restricciones a la criptografía fuerte, o insertan backdoors en software.

Martins enlistó algunos programas de vigilancia ya públicamente conocidos:

- Tempest, en los años ’50. Es una certificación de la National Security Agency (NSA) que se refiere al espionaje de sistemas de información a través de la filtración de datos salientes, incluyendo señales eléctricas o de radio, sonidos y vibraciones.

- ECHELON, en los años ’60. Se trata de una red conformada entre varios países que llegaron a un acuerdo para compartir información, telecomunicaciones y demás. Es considerada la mayor red de espionaje y análisis para interceptar comunicaciones electrónicas de la historia, controlada por la comunidad UKUSA (conformada por Estados Unidos, Reino Unido, Canadá, Australia y Nueva Zelanda). ECHELON puede capturar comunicaciones por radio y satélite, llamadas de teléfono, faxes y correos electrónicos en casi todo el mundo e incluye análisis automático y clasificación de esas interceptaciones. Se estima que intercepta más de tres mil millones de comunicaciones cada día.

- Main Core, conocida en 1980, es una base de datos “gigante” de descripciones de las personas, sus transacciones bancarias, y perfiles específicos de habitantes de Estados Unidos, que se creen “amenazas a la seguridad nacional”. La base es mantenida por el gobierno federal del país, y los datos se obtienen de la NSA, el FBI y la CIA, entre otras fuentes.

- Room 641A, una instalación utilizada para interceptar telecomunicaciones, operada por AT&T para la NSA, que comenzó sus operaciones en 2003 y fue expuesta tres años después.

- PRISM, el ampliamente conocido (desde 2007) programa de vigilancia electrónica de la NSA considerado confidencial. Las declaraciones de Edward Snowden indicaron que PRISM se emplea como un medio para la vigilancia a fondo de las comunicaciones de personas no solo estadounidenses, que también incluyen a líderes mundiales.

Según Martins, los héroes que abrieron los ojos de la comunidad (como Snowden, Perry Fellwock que denunció ECHELON o Chelsea Manning que filtró a WikiLeaks miles de documentos clasificados acerca de las guerras de Afganistán), contribuyeron a que se tome conciencia sobre la importancia de cuidar la privacidad –y que hay personas, empresas y gobiernos tratando de corromperla.

En ese sentido, se refirió a ejemplos como lo de Ford, que incluye en sus últimos modelos de automóviles un dispositivo GPS que les permite saber qué conductores van rápido (entre otras cosas); el súper-exacto reconocimiento facial de Facebook llamado DeepFace, o el proyecto Atlas de publicidad dirigida específica según el perfil de usuario; el backup de Android que hace copias de seguridad de las claves de Wi-Fi, lo cual implica que Google sepa contraseñas W-Fi de usuarios en todo el mundo; y la creación de sugerencias específicas cuando se realizan búsquedas en Google a través de datos recopilados.

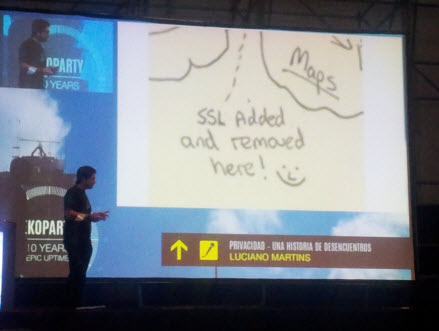

Durante su presenta ción, mostró una captura de uno de los documentos filtrados por Edward Snowden, donde se ve cómo se apuntaba con una carita sonriente que el protocolo SSL se removía en el servidor front end de Google.

ción, mostró una captura de uno de los documentos filtrados por Edward Snowden, donde se ve cómo se apuntaba con una carita sonriente que el protocolo SSL se removía en el servidor front end de Google.

Para cerrar, el orador recordó la importancia de, antes de proporcionar información personal, averiguar para qué –y dónde- se va a utilizar, y sugirió el uso de herramientas que, junto a buenas prácticas, constituyen una forma de cuidar la privacidad: Tor, Tails, Bitmessage, Tox, GnuPG, Secure Drop, Silent Cirlce, Invisible.im.

Desde We Live Security hemos publicado una gran cantidad de artículos que remarcan la importancia de cuidar los datos personales y proteger la privacidad, y también hemos recomendado varias herramientas gratuitas para complementar la navegación.

“Esos héroes nos dieron la información para que nosotros tomemos conciencia. La privacidad es algo que tenemos que cuidar entre todos”, concluyó.