Recientemente se ha iniciado una campaña de propagación de malware, que consiste en correos electrónicos que se hacen pasar por declaraciones de clientes de una empresa dedicada a la actividad financiera. Pero, una vez más, eran falsos. Lo curioso del caso que hoy veremos es que se trata de un “contraataque” de Zeus, la infame botnet diseñada para robar información bancaria.

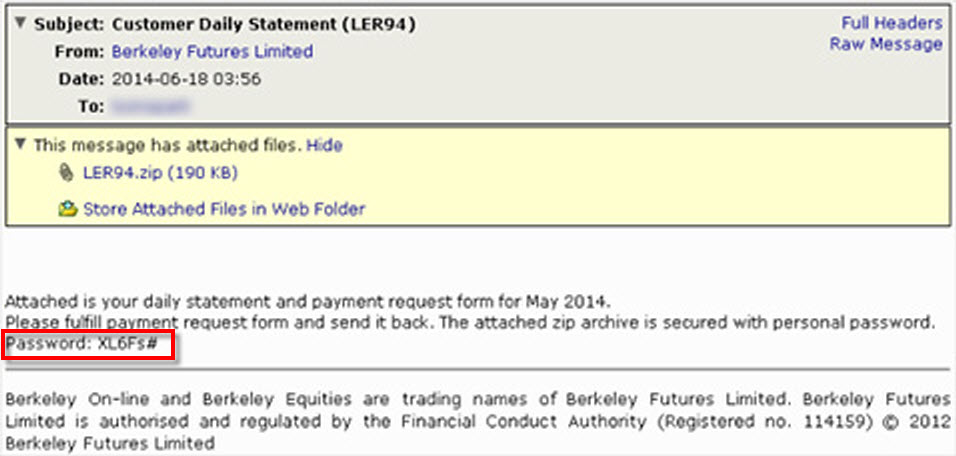

El código malicioso provenía adjunto en un archivo comprimido ZIP, que además, tenía contraseña. Para poder descifrar este comprimido, la clave podía encontrarse en el cuerpo del mensaje, como se ve debajo:

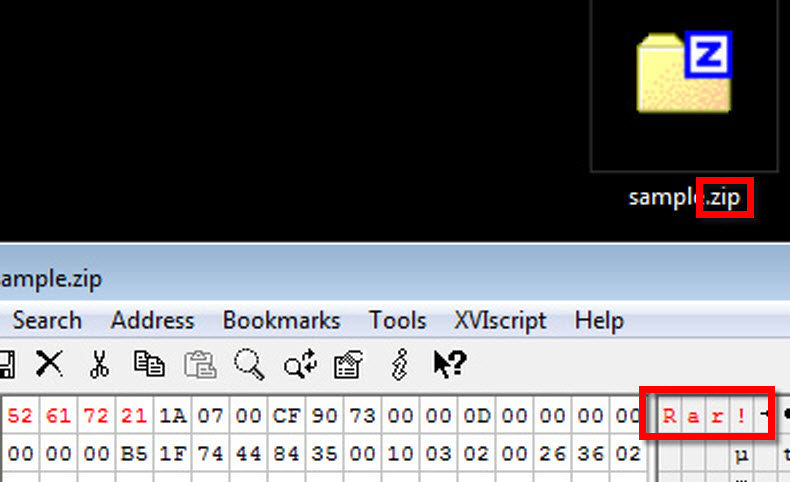

Este adjunto contiene dos archivos: uno con extensión SRC, y un PDF de una falsa factura. Lo curioso es que este ZIP es en realidad un archivo RAR (formato de compresión por defecto de WinRar). Esto se puede apreciar en los primeros bytes del archivo, como se muestra en la siguiente captura publicada en Net Security:

Esta técnica claramente busca, de alguna manera, eludir los mecanismos de escaneo de soluciones antivirus. El código malicioso en cuestión es nada más ni nada menos que una forma de Zeus, detectada por ESET como Win32/Spy.Zbot.

Ver amenazas escondidas en archivos RAR es menos común que el malware en ZIP, ya que este último funciona de forma nativa en la mayoría de los sistemas operativos.

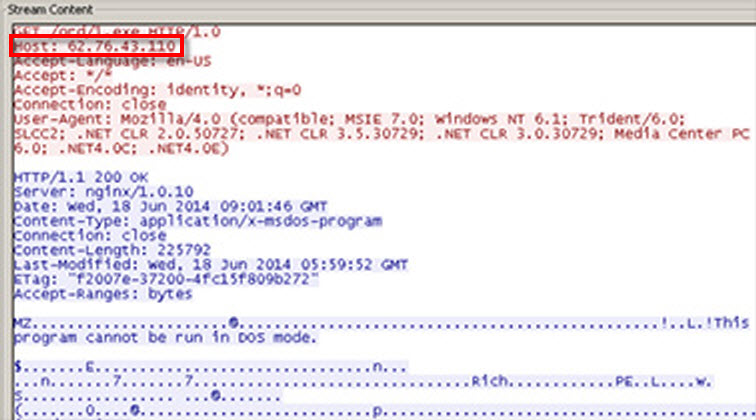

El archivo SRC muestra una fecha de compilación muy reciente, del 25 de mayo de 2014. Al ejecutar el archivo, puede verse que se trata de un toyano que se conecta con una dirección IP proveniente de Rusia, como se muestra en la siguiente captura:

Desde allí, descarga un archivo llamado “1.exe” (disfrazado con un ícono con el logo de Amazon y compilado en la misma fecha). Al ejecutar este archivo descargado, intenta conectarse a otra dirección IP de Rusia sin tener éxito en su conexión.

Zbot es un código malicioso que fue construido para robar dinero, y en las últimas semanas vimos cómo surgió Zberp, un nuevo troyano que utilizó su código fuente para perseguir el mismo fin.

Como método de prevención, desde el Laboratorio de Investigación de ESET Latinoamérica recomendamos analizar siempre la situación. Por ejemplo, en este caso, la contraseña para descomprimir y ejecutar los archivos estaba en el cuerpo del correo, lo cual de antemano puede resultar sospechoso.

Debemos tener siempre presente, que ante la duda de un correo con remitente desconocido, o un archivo sospechoso, es bueno otorgarle el beneficio de la duda. A los archivos adjuntos es recomendable analizarlos siempre con una solución antivirus actualizada, para prevenir diferentes tipos de infecciones, ya sean, botnet, troyanos, exploits o cualquier código malicioso.

Este tipo de correos electrónico de remitentes desconocidos suelen ser frecuentes, por lo cual no está para nada mal dudar, ya que será la mejor forma de prevención.

Con esto no queremos generar paranoia, todo lo contrario, debe usarse la tecnología para facilitar las cosas diarias, si llega una factura de servicio y no estás seguro, puedes comunicarte vía telefónica para quitarte la duda o acceder, a través de su portal web para hacer la consulta correspondiente del servicio.