Todavía nos siguen llegando comentarios e informes de los lectores de nuestro blog con respecto al problema persistente de estafadores (casi siempre provenientes de call centers en India) que intentan convencerlos de que sus PC están infectadas con virus o que fueron comprometidas por ataques de criminales informáticos. A continuación menciono algunas ideas como respuesta a un comentario reciente sobre el conocido tema de las llamadas de soporte falsas.

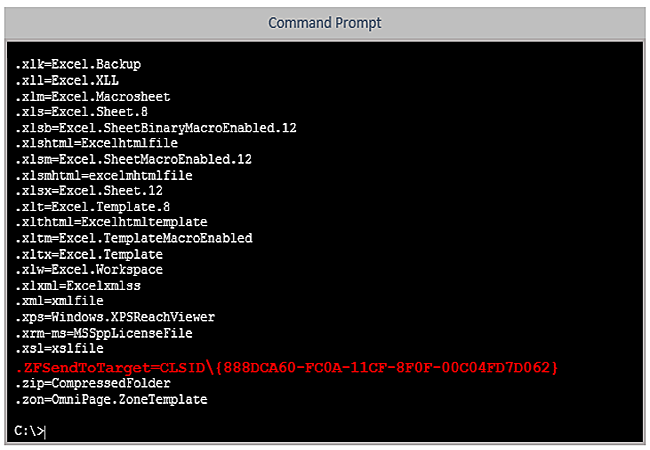

La víctima potencial, ya sensible por los informes recientes relacionados a una vulnerabilidad en Internet Explorer, se dejó persuadir sobre la posibilidad de que su equipo estuviera infectado como consecuencia de dicha vulnerabilidad. El estafador utilizó el viejo truco del comando ASSOC para convencerlo de que una de las líneas mostradas por ASSOC exponía el ‘Identificador exclusivo’ de su equipo:

.ZFSendToTarget=CLSID\{888DCA60-FC0A-11CF-8F0F-00C04FD7D062}

ASSOC es un comando que muestra el programa y/o la funcionalidad asociados a un tipo de archivo específico. Los estafadores suelen usar este identificador CLSID en particular para hacer creer a las víctimas que es un identificador único del sistema y/o el ID de la licencia del sistema operativo Windows. De hecho, el CLSID es un identificador que no es único para una PC en particular, sino a un COM class object, lo que significa que será el mismo en cualquier sistema Windows donde se pueda encontrar dicho objeto. En otras palabras, existen millones de equipos con Windows donde, al ejecutar el comando ASSOC, se mostrará exactamente el mismo texto en algún lugar de su visualización. No representa una cadena de texto de identificación única para cada PC ni para cada instalación específica de Windows. De hecho, nuestro lector luego encontró la misma cadena de texto en su otra PC, como era de esperar.

La siguiente imagen muestra el resultado típico de ASSOC; la cadena de texto utilizada por los estafadores está marcada en rojo:

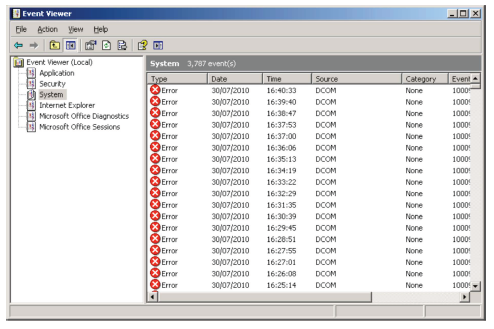

A continuación, el estafador convenció a la víctima de que había problemas en su PC y le pidió que ejecutara la herramienta EVENTVWR para comprobarlo. Event Viewer es una herramienta que mantiene un registro del sistema: conduce a una pantalla que muestra varios sucesos del sistema, algunos de los cuales realmente constituyen problemas, aunque suelen ser errores y fallas pasajeras que ya no están más. La siguiente es una captura típica del registro del programa:

Como suele suceder, el estafador estaba malinterpretando a propósito entradas de registro como si fueran algo más serio, para persuadir a la víctima potencial de que instale un software de acceso remoto como AMMYY o TeamViewer, tal como les contábamos hoy en otro post sobre fraude de soporte telefónico, de modo que le permitiera acceder al equipo de la víctima. Cuando el estafador le mostró al usuario el 'árbol de procesos' de Windows (supongo que para ello usó el Administrador de tareas), le aseguró que el proceso activo csrss.exe era un troyano utilizado por criminales mexicanos para obtener acceso a la PC y a la conexión de Internet de la víctima.

En realidad, a pesar de que no es inusual encontrar troyanos que se hacen pasar por csrss.exe, el archivo (real) es la parte del modo de usuario del Subsistema de tiempo de ejecución de cliente/servidor, un servicio esencial del sistema Windows. En otras palabras, es necesario que se esté ejecutando.

El estafador usó la utilidad netstat para ‘probar’ su afirmación; probablemente el resultado de la utilidad habrá dado algo como lo siguiente:

C:\>netstat -n

Active Connections

Proto Local Address Foreign Address State

TCP 192.168.1.76:64617 173.194.66.125:5222 ESTABLISHED

TCP 192.168.1.76:64694 23.62.2.51:443 ESTABLISHED

TCP 192.168.1.76:64996 31.13.72.65:443 ESTABLISHED

TCP 192.168.1.76:64997 70.167.14.17:443 ESTABLISHED

TCP 192.168.1.76:65041 173.252.102.241:443 ESTABLISHED

Este tipo de resultado ya fue empleado por los estafadores para sugerir que las entradas bajo ‘Dirección externa’ representan algún tipo de ataque externo. De hecho, simplemente representan conexiones legítimas entre el equipo local (en este caso 192.168.1.76) y diversos sistemas remotos.

En este caso, la víctima potencial por suerte se dio cuenta de que se trataba de un fraude y a partir de ese momento le prohibió al estafador el acceso.

En una nota relacionada...

Para todo el que recuerde el artículo de la versión en inglés de este blog: Facebook Likes and Cold-Call Scams, con Martijn Grooten de Virus Bulletin y Steve Burn de Malwarebytes, que trataba sobre anuncios dudosos en Facebook y otros sitios publicados por grupos de soporte técnico, seguramente le interesarán los artículos listados aquí y aquí. Plantean una iniciativa que involucra a Facebook y otros sitios para reducir el impacto de las publicidades falsas de los estafadores de soporte técnico, que cruzaron la línea de las llamadas telefónicas no solicitadas e intentan atraer a personas que están buscando ayuda en forma activa.

Un artículo de la publicación en línea Ars Technica (Inside the US government’s war on tech support scammers) describe cómo un investigador de la FTC (Comisión Federal de Comercio de los Estados Unidos) recopiló evidencia que ayudó a obtener una orden de restricción judicial temporaria para una empresa llamada PCCare247. En la conversación aquí grabada, el estafador utilizó una variante interesante de la táctica netstat descrita más arriba. Una vez que obtuvo acceso a la PC de la supuesta víctima, marcó una conexión entre un sistema fuera de los Estados Unidos y netstat que, según él, mostraba que criminales informáticos estaban accediendo a la PC en forma remota.

Uso de tácticas primitivas

El artículo también cita una instancia del comando tree que se usa en forma errónea como evidencia de la presencia de malware. Según una lista detallada del mal uso de utilidades publicada por nuestros amigos de Malwarebytes, los comandos de DOS dir y tree se suelen malinterpretar como si realizaran una exploración completa en busca de virus. Como la mayoría de los lectores de este blog ya sabrán, lo único que hacen es arrojar un listado de archivos y directorios. Está claro que en la actualidad hay un montón de usuarios de equipos que nunca antes vieron el símbolo de sistema de MS-DOS y no saben nada sobre lo que nosotros, los dinosaurios informáticos, llamamos comandos de DOS. Parece que los estafadores de soporte están encontrando víctimas (o al menos esperan encontrarlas) que puedan ser engañadas mediante las tácticas más primitivas debido a que no cuentan con años de experiencia en utilidades de líneas de comandos.

Traducción y adaptación del post de David Harley en We Live Security.