Un grupo de investigadores denominado Chaos Computer Club subió a YouTube un video en donde logran evadir y engañar al sistema de biometría implementado en el iPhone 5s. En este post se discute lo sucedido y qué alternativas tienen los usuarios al respecto. Asimismo, al final de este post es posible visualizar el video publicado por los investigadores.

El lanzamiento del iPhone 5s ha revolucionado el mercado en algunos aspectos como rendimiento y seguridad. Por ejemplo, es el primer teléfono inteligente en poseer un procesador (CPU) capaz de ejecutar instrucciones de 64 bits y como capa de protección adicional, incluye un lector de huellas dactilares denominado Touch ID. Pese a que es un método de autenticación utilizado en otros escenarios, Chaos Computer Club, un grupo alemán subió un video en donde demuestran cómo engañar el sistema biométrico implementado por Apple. Para lograr este objetivo, utilizan un “dedo falso” que obtienen a partir de la fotografía en alta resolución (2400 dpi) de la huella de la víctima.

Primero, la huella a clonar se debe encontrar estampada en una superficie de vidrio. Posteriormente, limpian la imagen y aplican otros procesos necesarios. De acuerdo a Chaos Computer Club, este método ha sido utilizado para engañar a otros sistemas biométricos disponibles en el mercado. Cabe destacar que es un procedimiento que si bien no es complejo ni requiere materiales difíciles de conseguir, tampoco es algo que se pueda lograr fácilmente ni tampoco es práctico. Esto no quita que sea un problema grave puesto que Touch ID busca reemplazar el uso de una contraseña no solo para desbloquear el dispositivo, sino también para hacer compras en iTunes, iBooks y App Store.

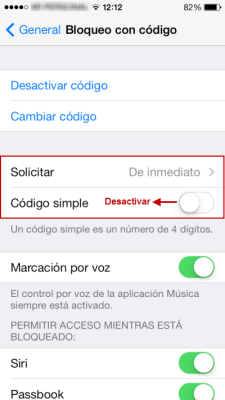

Algo parecido ocurrió hace tiempo con el bloqueo de patrones implementado en Android por Google. Este sistema, que es bastante más sencillo que el de la huella digital, fue fácilmente comprometido de acuerdo a una investigación que determinó que los sensores de los smartphone pueden revelar las contraseñas. En dicho caso, los patrones fueron adivinados en un 73% de los casos mientras el bloqueo por contraseña fue de 43%. Aunque este último método de bloqueo tampoco es invulnerable (ningún sistema lo es), si se establece un código formado por más de cuatro caracteres alfanuméricos, continúa siendo el modo más seguro de prevenir que terceros puedan acceder al teléfono inteligente. En iOS 7 esta opción está disponible en Ajustes --> General --> Bloqueo con código. Allí debe desactivarse la opción “código simple” para poder establecer una contraseña de más de cuatro caracteres y que sea alfanumérica:

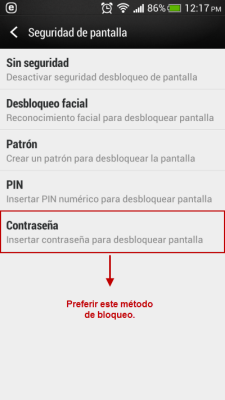

En caso de Android 4.2.2 y otros, esta opción se encuentra en Ajustes --> Seguridad --> Bloqueo de pantalla --> Contraseña:

Con respecto a las credenciales de cuentas de Apple, Google, Microsoft o similares, el uso de una contraseña alfanumérica es lo recomendable para mantener la seguridad del usuario. De estar disponible, también es importante activar la doble autenticación. Como suele suceder con el lanzamiento de nuevas versiones de sistemas operativos, existen aspectos buenos y malos en lo que respecta a la seguridad de iOS 7. Finalmente dejamos el video para que puedan ver cómo el grupo de investigadores logró engañar el sistema de biometría Touch ID de Apple:

[youtube]http://www.youtube.com/watch?v=HM8b8d8kSNQ[/youtube]

André Goujon

Especialista de Awareness & Research