Java se ha convertido en la tecnología que más aprovechan los cibercriminales para llevar a cabo sus ataques. A continuación mencionaremos las vulnerabilidades más aprovechadas por los atacantes en sitios web de la región y las medidas para solucionarlas.

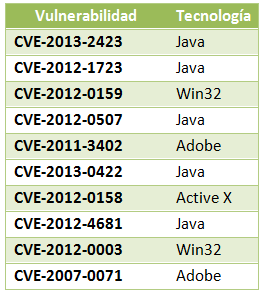

Durante este año ya hemos mencionado en nuestro blog algunos casos relacionados con la explotación de vulnerabilidades de Java, como por ejemplo el exploit 0-day en Java utilizado masivamente por exploit kits o la explicación de Cómo un exploit 0-day de Java logró instalar un malware en Facebook. Teniendo en cuenta lo vulnerable de esta tecnología realizamos un análisis con datos recopilados de sitios web infectados de la región durante el último mes, para determinar cuales eran las vulnerabilidades más explotadas por los ciberdelincuentes. Del análisis de los datos recopilados se pudo obtener un Top 10 con las vulnerabilidades que más se encontraron en los sitios web, arrojando que cinco estaban relacionadas con esta tecnología.

Sorprende además que una vulnerabilidad reportada en el 2007 aún aparezca en el top 10. Esta vulnerabilidad permite que sobre la máquina del usuario se corra código maliciosos a través de la ejecución de un archivo del tipo SWF diseñado para generar un buffer overflow.

La vulnerabilidad CVE-2013-2423, es la más reciente de las vulnerabilidades descubiertas por lo cual tiene sentido que sea la más explotada. Aprovecha una vulnerabilidad en el Java Runtime Environment (JRE) asociado a Oracle Java SE 7 Update 17 y versiones anteriores. La actualización de seguridad de esta vulnerabilidad fue lanzada por Oracle en abril de este año.

Otra de las vulnerabilidades más utilizadas y que también está asociada con Java es la CVE-2012-1723, que afecta el JRE que está asociado con la versión Oracle Java SE 7 update 4 y las versiones anteriores. Particularmente esta vulnerabilidad puede afectar la confidencialidad, integridad y disponibilidad de los datos que se encuentren en la máquina afectada. Para esta vulnerabilidad está disponible la actualización de seguridad desde junio del año pasado

En el caso de la vulnerabilidad CVE-2012-0159 está asociada a Sistemas operativos Microsoft Windows XP SP2 and SP3, Windows Vista SP2 y algunas versiones de Windows Server y del paquete Office 2003, 2007 y 2010. Esta vulnerabilidad permite la ejecución de código malicioso en la máquina de la victima a través de una archivo que contiene un tipo de fuente, en lo que se conoce como "TrueType Font Parsing Vulnerability". Para esta vulnerabilidad Microsoft en sus boletines de seguridad de mayo y junio del 2012 puso a disposición de los usuarios las actualizaciones necesarias para corregirla.

La vulnerabilidad CVE-2012-0507 también afecta Oracle Java SE 7 pero está vez solamente a las asociadas a la actualización 2 o anteriores. Una característica de esta vulnerabilidad es que permite a los atacantes evitar las restricciones de sandbox de Java, además de colapsar la máquina virtual de Java (JVM). La actualización de seguridad está disponible desde febrero del año pasado.

Para terminar con el top 5 de las vulnerabilidades, se destaca la CVE-2011-3402, que está relacionada con el producto Adobe Photoshop y un plugin para GIMP. Esta vulnerabilidad puede ser aprovechada por algún atacante para ejecutar código malicioso en la máquina de la víctima utilizando un archivo PSD alterado.

Las restantes cinco vulnerabilidades tienen comportamientos similares, que permiten a un atacante ejecutar código arbitrario en la máquina de la víctima lo cual lo hace susceptible de ser infectado con algún tipo de código malicioso. Es importante destacar que para estas diez vulnerabilidades ya hay actualizaciones de seguridad que las corrigen. Por lo cual es importante hacer énfasis en la importancia de mantener actualizados las aplicaciones que se utilizan en la computadora como medida de protección adicional al hecho de tener una solución de seguridad instalada.

H. Camilo Gutiérrez Amaya

Especialista de Awareness & Research