Desde la aparición de Windows Vista, Microsoft introdujo una nueva funcionalidad para aumentar la seguridad de los usuarios, y fue entonces cuando el UAC (User Account Control, en español, Control de Cuentas de Usuarios) hizo su primera aparición. En el post de hoy intentaremos repasar las principales características de esta funcionalidad, en comparación con las costumbres de los usuarios y los códigos maliciosos.

UAC brinda la oportunidad a los usuarios de ejecutar tareas con permisos de administrador cuando les sea necesario, sin tener que cambiar de usuario. Se trata de una medida importante para evitar que se modifiquen configuraciones del sistema sin notificación. Esto presenta una barrera de defensa ante los códigos maliciosos que intentan cambiar la configuración del equipo.

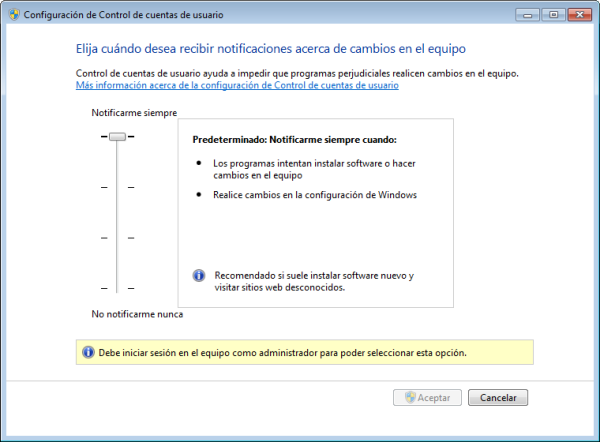

De esta manera, cuando la ejecución de un proceso requiere de elevar los privilegios, una ventana se presenta ante el usuario solicitando su autorización, en ese momento es necesaria su comprobación para que las tareas sean ejecutadas. Dicho proceso difiere según los permisos de la cuenta con la que se ha iniciado sesión y la configuración del UAC, que presenta cuatro niveles diferentes de configuración:

Cuando un usuario administrador inicia sesión en el equipo, se le asignan dos access token, uno para ejecutar tareas administrativas (cuando sea que lo requiera) y otro con menores privilegios, que es el que utiliza por defecto. Los access token contienen el grupo al que el pertenece usuario y la autorización de acceso a los datos, utilizados por el sistema operativo para controlar a qué recursos y tareas administrativas un usuario puede acceder.

Por otro lado, si el usuario no cuenta con permisos de administrador (normalmente en entornos corporativos), un único access token de sesión es asignado a la cuenta del usuario, y para cualquier tarea administrativa necesitará del administrador para llevarlas a cabo.

Esta diferencia en la costumbre de los usuarios, abre las puertas a los códigos maliciosos para infectar un equipo y además de cambiar la configuración del sistema, deshabilitar el UAC, para que dejar al sistema vulnerable a los ataques.

Según las estadísticas publicadas por Gartner, para finales del 2011, Windows 7 se convertirá en el sistema operativo más utilizado a nivel mundial, con el 42% del mercado. Lo que en otras palabras podría significar un aumento en la cantidad de códigos maliciosos que busquen deshabilitar esta funcionalidad.

Para que un código malicioso pueda deshabilitar el UAC, debería de ejecutarse con permisos de administrador. Con el fin de lograr este objetivo debería explotar una vulnerabilidad del sistema operativo, para lograr obtener privilegios de administrador, o que sea el usuario quien acepte la ventana del UAC para efectuar los cambios.

En los casos que los códigos maliciosos necesitan de la interacción del usuario para deshabilitar el UAC, se presentan diferentes técnicas de Ingeniería Social. Por ejemplo, si se tratara de una falsa solución de seguridad, un rogue, el mismo requerirá permisos de administrador para su instalación, logrando así que la posible víctima le otorgue los permisos necesarios al malware para la deshabilitación del UAC.

Debido a las funcionalidades que cumple el UAC, una de las buenas prácticas para los usuarios es dejarlo habilitado. Si bien el UAC no reemplaza a un software antivirus, es otra capa de protección para aumentar la seguridad del equipo. Recomendamos revisar la configuración del UAC y asegurarse que la misma esté habilitada.

Si Windows 7 se convertirá en el sistema operativo más utilizado a finales de este año, para equipos de escritorio y laptops, debe ser tenido en cuenta que el aumento de códigos maliciosos que atente contra funcionalidades como el UAC, seguirán creciendo. ¿Tienes el UAC habilitado?

Pablo Ramos

Especialista en Awareness & Research