Hace algunos días atrás, les informamos sobre un caso en donde se estaban desarrollando troyanos bancarios, el cual pudimos ver que a la hora de mantener el control de los equipos infectados, el creador del malware dedicaba mucho tiempo, para poder evitar ser detectado por los laboratorios de las casas de antivirus. Hoy les traemos un seguimiento realizado a un rogue, en donde podemos ver los pequeños cambios que va realizando a medida que empieza a ser detectado por los antivirus, ya sea desde la interfaz gráfica como también cambios en el código.

Las primeras versiones de este rogue se obtuvieron el día 6 de octubre del 2010, este se presentaba como una "solución de seguridad", con el nombre “PC Protection Center” dicha versión posee la particularidad que una vez ejecutado, este descarga de un página de Internet parte del rogue para infectar al equipo de la víctima con esta falsa solución, dicha amenaza es detectado con el nombre por Win32/Kryptik.EXT Troyano por ESET NOD32.

La siguiente muestra fue reportada 02/12/2010 este se presentaba con el nombre “PrivacyGuard 2010” la cual es detectado con el nombre Win32/Adware.PrivacyGuard2010.AA. Este rogue más que estar empaquetado con Windows Installer completamente y cambios en su código para tener una nueva baja tasa de detección, la cual ya comentamos anteriormente.

La tercera versión de la muestra de este rogue se reporto 7 de diciembre de 2010, a muy pocos días del anterior con el nombre “Privacy Corrector” con las mismas características del segundo rogue, solamente cambios en los nombres de la interface gráfica y la baja tasa de detección de los antivirus.Detectado con el nombre Variante de Win32/adware.PrivacyGuard2010.AA.

La cuarta muestra de este rogue se llama “PCoptimizer 2010’esta fue reportada el día 12 de diciembre de 2010 con muy pocos días de diferencia al anterior, también posee las mismas características de los anteriores rogue esta es detectada con el nombre Win32/adware.PrivacyGuard2010.AA aplicación.

En resumen, en sucesivas fechas fueron apareciendo nuevos códigos maliciosos, todos ellos derivados del mismo código, con pequeñas modificaciones y cambios en su interfaz gráfica:

- 06/10/2011: PC Protection Center | MD5: 7fbe0995d1868bc31ac48c2cc5574fe9

- 02/12/2011: PrivacyGuard2010 | MD5: 4658b24751d82175239171b04180aa08

- 07/12/2010:Privacy Corrector | MD5: 4658b24751d82175239171b04180aa08

- 12/12/2010:PCoptimizer 2010| MD5: 6ad932b045a4ac666659d496a81af52d

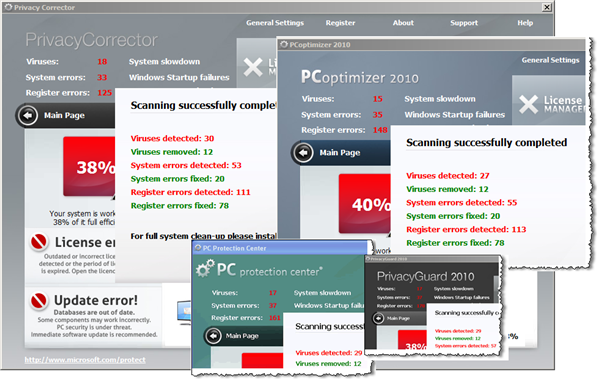

Dicha evolución, puede apreciarse en la siguiente imagen (nótese cómo la interfaz gráfica es prácticamente igual en todas las variantes):

Es posible observar que el creador del rogue, una vez que comienza a ser detectado por los distintos antivirus, comienza a realizar pequeños cambios a la interfaz gráfica, o realiza modificaciones en el código para no ser detectado, como también el nombre del rogue para que la víctima no encuentre información de esta falsa amenaza y permita caer en la estafa. Como bien sabemos, el rogue es una de las amenazas que más creció en estos tiempos por su efectiva manera de infundir miedo a la víctima.

Claudio Cortés Cid

Especialista de Awareness & Research