Hace un tiempo les contábamos cómo opera un phisher, donde detallábamos cuál es el proceso típico en un ataque de phishing. Hoy aprovechamos que hemos recibido un nuevo ataque de phishing a través de archivos maliciosos, para mostrar paso a paso la anatomía de un ataque de phishing, visto desde la perspectiva del usuario, hasta la recolección de los datos por parte del atacante, ¿cuán rentable es este ataque?

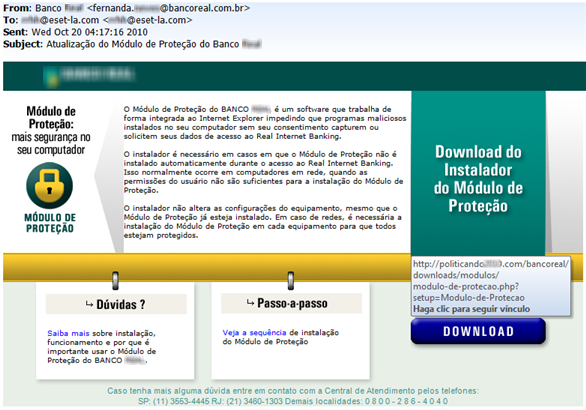

El ataque comienza como la gran mayoría de los ataques de este tipo, con un correo electrónico indicando la presencia de un nuevo instalador de un "módulo de protección", e invitando al usuario a través de mensajes sugerentes (y un importante botón de descarga) para bajar el archivo:

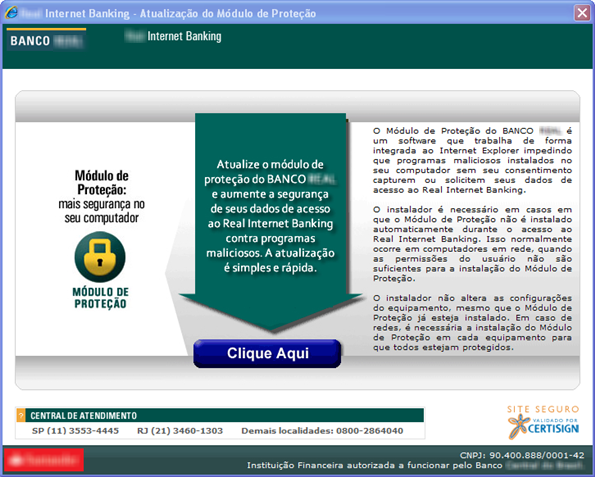

Si el usuario descarga el archivo, que es detectado por ESET NOD32 Antivirus como Win32/Spy.Banbra.OAH, se ejecutará una aplicación a través de browser que en primer término indicará la necesidad de actualizar los datos de acceso al home banking:

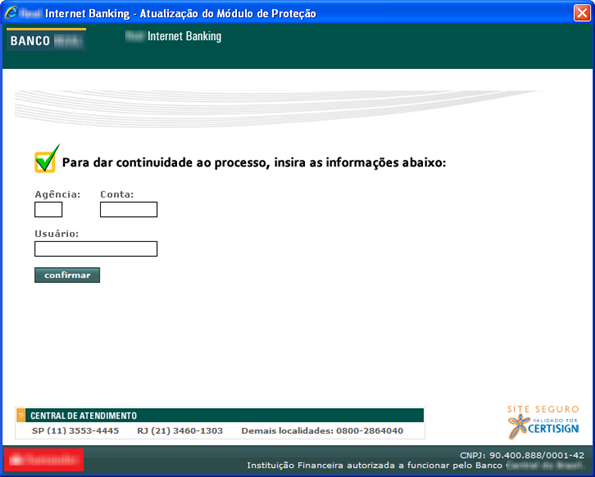

Y posteriormente se solicitan puntualmente los datos mencionados:

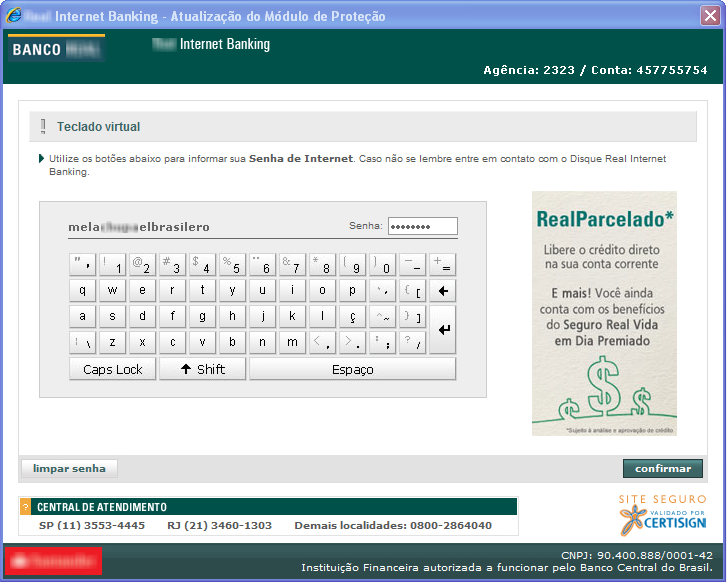

Varias son las estrategias para que el usuario sienta credibilidad ante la amenaza, comenzando por el uso del nombre real de una institución bancaria, junto a la extensión y claridad de los textos, e incluso la aparición del logo de otro reconocido banco al pie de la ventana. Finalmente, y con el mismo objetivo, se presenta un teclado virtual para ingresar la contraseña:

Desde el Laboratorio de ESET Latinoamérica hicimos un pequeño seguimiento de a dónde era enviada la información del usuario una vez ingresada en la aplicación, y luego localizamos el servidor donde el atacante aloja los datos de todos los usuarios afectados, en archivos de formato TXT:

¿Cuántos datos encontramos en el servidor? Al momento de escribir el post poco menos de 50. ¿Es esto mucho o poco? Teniendo en cuenta que hasta donde hemos observado estos datos fueron recolectados en menos de una semana, y suponiendo que el atacante logre finalmente concretar sólo la mitad de los accesos, e imaginando que toma sólo 50 dólares de cada cuenta, estamos hablando (en forma hipotética, claro está) de más de 1000 (25 * $50 = $1250) dólares a la semana, es decir que replicando mensualmente el ataque, y tan sólo obteniendo estas víctimas semanales un phisher podría hacerse de 4000 dólares de ingresos, ¿nada mal, no?

Los ataques de phishing son una alternativa rentable para los atacantes, y el usuario debe estar protegido utilizando un software de seguridad antivirus, y a la vez siguiendo las buenas prácticas en el uso de Internet, para evitar siquiera descargar este tipo de archivos.

Joaquin Rodriguez Varela - Sales Engineer

Sebastián Bortnik - Coordinador de Awareness & Research