Los procesos delictivos son cada vez más amplios y cualquier actividad que implique cierto grado de interacción entre la tecnología utilizada y una persona, constituye un potencial blanco para algún tipo de ataque.

Bajo este panorama, existen ciertas aplicaciones cuya función principal es generar opciones que permitan realizar actividades fraudulentas, como por ejemplo en este caso, donde la aplicación maliciosa está diseñada para facilitar la tarea de clonar páginas web para realizar luego ataques de phishing.

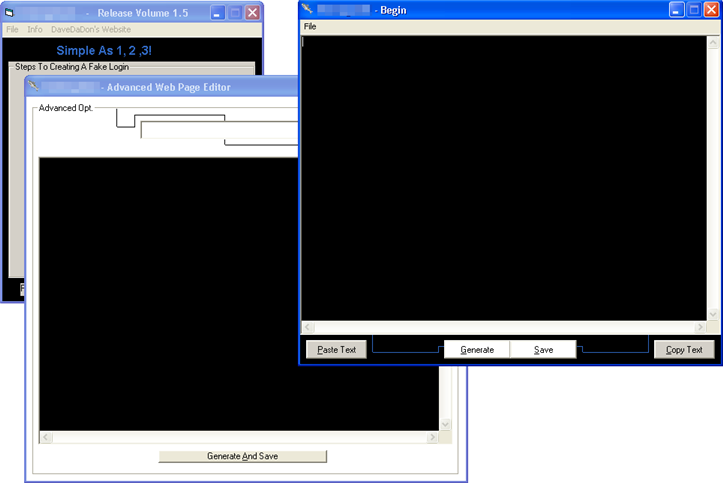

A continuación podemos observar una imagen de ejemplo:

Estas aplicaciones son del tipo DIY (Do-It-Yourself - Hágalo usted mismo), y en alguna oportunidad ya hemos mencionado algunas de ellas en Malware for dummies.

En este caso, la aplicación se compone de tres partes:

- Interfaz de ayuda, que ejemplifica la simpleza de la creación de una página falsa (fake).

- Generador de la página falsa, donde sólo se debe copiar el código fuente del sitio web a clonar.

- Editor "avanzado" del código fuente de la página a clonar.

Si bien la aplicación maliciosa es trivial y desarrollada en VisualBasic, el hecho de que permita a un usuario malicioso generar (sin esfuerzos, en pocos segundo, incluso sin necesitar conocimientos de programación web) los "recursos" suficientes para realizar ataques de phishing, constituye un grave problema independientemente de la trivialidad del medio empleado para su generación.

Por otro lado, la aplicación también permite la posibilidad de inyectar en el código fuente de la página, código scripting y/o exploiting para realizar ataques del tipo Drive-by-Download o Multi-Stage para propagar malware e infectar sistemas. Estas acciones demuestran que en el escenario delictivo, no solo los delincuentes informáticos más experimentados pueden generar rédito económico, sino que también aquellos que buscan acceder de alguna manera al círculo del crimeware.

Jorge Mieres

Analista de Seguridad