Parecería ser que los responsables de algunas de las botnets ZeuS que se encuentran In-the-Wild, se entretienen buscando nombres llamativos y ampliamente buscados en Internet para formar las direcciones web mediante las cuales propaga su troyano.

Hace unos días contaba el caso de la utilización del nombre de un servicio apoyado por el concepto Cloud Computing de Amazon (Amazon EC2) para reclutar zombis. Ahora, la estrategia se encuentra canalizada en aprovechar como cobertura el nombre de ESET NOD32 Antivirus.

Su modus operandi es el siguiente: bajo el dominio dragelife.[ELIMINADO].ru se establecen diferentes direcciones web desde las que el botmaster, o cualquiera de los otros actores delictivos (spammers, phishers, etc.), lleva a cabo el ataque. De esta manera, y en este caso, las direcciones son las siguientes:

- dragelife.[ELIMINADO].ru/csserver/csterorist.exe

- dragelife. [ELIMINADO].ru/film/video.bin

- dragelife. [ELIMINADO].ru/webupdatesNOD32/updater.php

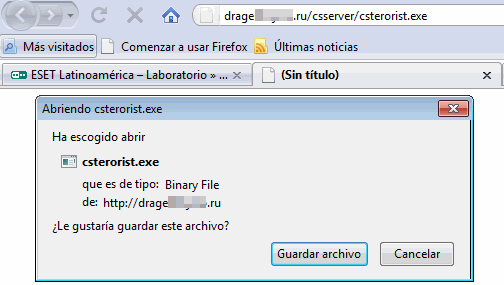

La primera de las direcciones corresponde al troyano que se encargará de transformar la computadora víctima en un zombi. Este troyano es detectado por ESET NOD32 como una variante de Win32/Injector.ALG. A continuación podemos apreciar una captura que muestra el proceso de descarga:

La segunda dirección, corresponde al archivo de configuración de ZeuS. En el mismo, se encuentra establecida la información de cada uno de los componentes que forman parte de la estructura de la botnet.

La tercera dirección corresponde a la dropzone (zona de saltos) de ZeuS. La dropzone es un servidor en el cual se almacenan los datos recolectados desde cada una de las computadoras zombis que forman parte de la botnet. En este caso, la dropzone se encuentra alojada en Rusia, país del cual es originario ZeuS.

En este sentido cabe aclarar que el concepto de servidor cuando nos referimos a botnets pueden ser dos: uno, que una computadora zombi oficie de servidor y dos, que se aloje la administración de la botnet en servidores específicamente creados para alojar actividades fraudulentas.

Como podemos deducir, cada módulo se encuentra alojado en diferentes sectores de la estructura de ZeuS, siendo la finalidad de esta estrategia, evitar que los investigadores encuentren los sectores de forma sencilla.

Sin embargo, es precisamente en la tercera dirección donde la cobertura disuasiva utiliza el nombre de ESET NOD32 Antivirus. Bajo el nombre webupdatesNOD32 intenta simular que esta carpeta aloja archivos de actualización para nuestro antivirus, ofreciendo su acceso a través de un archivo llamado updater.php.

Cabe destacar que a lo largo de su periodo de vida (casi tres años), ZeuS ha recurrido una infinidad de excusas para reclutar zombis, constituyendo en la actualidad una de las botnets más grandes y con mayor índice de actividad.

Como siempre, nuestra recomendación es confiar la seguridad antivirus en productos ampliamente reconocidos como ESET NOD32 que, independientemente de la estrategia de engaño que se utilice, detecta la amenaza de forma proactiva.

Jorge Mieres

Analista de Seguridad