Una de las amenazas que hemos mencionado periódicamente en el blog son los troyanos bancarios del tipo Qhost. Estos, son una familia de amenazas que explotan una técnica denominada pharming local, alterando la información de DNS (sistema de nombres de dominio) en los sistemas infectados para direccionar a los usuarios a sitios maliciosos sin que este lo note.

Una de las particularidades de esta amenaza es la facilidad con la que pueden ser creadas nuevas variantes. Por lo tanto, regularmente aparecen más versiones de esta familia de amenazas que es detectada por ESET NOD32 como Win32/Qhost.[variante].

Una de las preguntas que nos realizan los usuarios con frecuencia es cómo se puede limpiar el archivo hosts que modifica el malware al infectar un sistema. Los pasos que deben realizarse para limpiar este archivo son los siguientes:

1. Buscar la carpeta donde se aloja el archivo hosts. En sistemas operativos Microsoft Windows, podrán encontrarlo en C:WindowsSystem32driversetc.

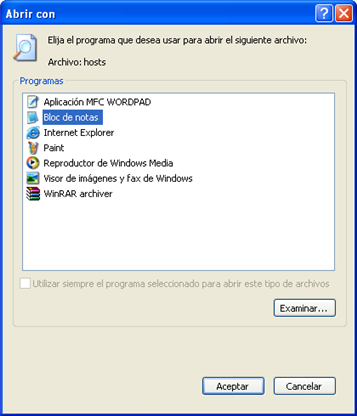

2. Hacer doble clic en el archivo, el sistema consultará al usuario con qué aplicación abrie el mismo. Seleccionar el bloc de notas (notepad) como se muestra aquí.

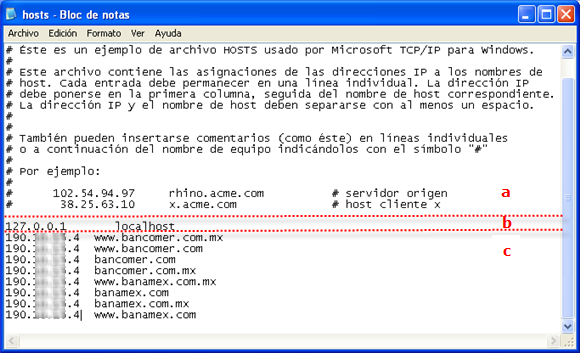

3. A continuación se observará el archivo hosts, del cual se describen tres secciones:

a. Esta sección es la de comentarios. Estas líneas son a modo informativo (comentarios) y no influyen en la configuración del sistema.

b. La íinea indicada en esta sección es la que viene configurada por defecto en todos los sistemas. Su presencia es correcta y no influye.

c. Si más allá de la línea anterior, aparecen otras (importante: que no han sido agregadas ex-profeso por el administrador del sistema), es probable que el sistema esté infectado. Más aún si los dominios que aparecen en el sector derecho de la línea corresponde a una entidad financiera o bancaria. En este caso, la imagen muestra un sistema infectado con la variante Win32/Qhost.NJP que afecta bancos mexicanos.

4. Eliminar las lineas agregadas por el troyano con el editor de texto.

5. Guardar el archivo y cerrarlo.

Con estos sencillos pasos, el sistema no direccionará incorrectamente a los dominios afectados por la amenaza y el archivo hosts estará limpio.

También es posible encontrar el archivos hosts en plataformas UNIX (o Linux) y MAC OS. En ambos casos, la ruta donde frecuentemente se aloja en la ruta /etc/hosts. Cabe mencionar que en cualquier sistema operativo, la modificación de este archivo queda restringida por defecto a usuarios con permisos administrativos.

Aunque los usuarios que posean una solución antivirus estarán protegidos ante esta familia de troyanos, el mismo no puede ser ejecutado con éxito si el usuario está logueado en el sistema con una cuenta con permisos limitados. Vale entonces la oportunidad para recordar que es una buena práctica utilizar una cuenta de usuario sin permisos administrativos en el uso cotidiano de la computadora.

Recuerden que pueden encontrar más información sobre esta técnica en nuestro artículo titulado ataques de pharming local.

Sebastián