En las entregas anteriores de procesos legítimos y nativos del sistema operativo I y II, presentamos un listado de los principales procesos en los sistemas operativos Microsoft Windows, y la descripción y utilidad de cada uno de ellos.

En función de los comentarios que recibimos de los lectores, entregamos un tercer post clarificando algunas preguntas que hemos recibido:

¿Por qué es importante conocer los procesos nativos del sistema operativo?

Es muy frecuente en los usuarios de plataformas Microsoft Windows, el consultar al Administrador de tareas, con el fin de identificar procesos desconocidos, que puedan estar siendo ejecutados en el sistema, y generando perjuicios al usuario: códigos maliciosos, aplicaciones instaladas innecesarias, etc.

En este contexto, son muchos los usuarios que identifican erróneamente procesos legítimos del sistema como inválidos, categorizándolos como maliciosos. Es habitual que los usuarios nos realicen consultas del tipo "tengo un virus, se ejecuta como svchost.exe", confundiendo el archivo legítimo del sistema operativo con un malware.

¿Esto significa que si encuentro un proceso con algunos de los nombres mencionados, de seguro no es un código malicioso?

No, esto significa que es normal que existan procesos con estos nombres, y que no se debe asumir que estos son códigos maliciosos sin un análisis (de hecho, no lo serán en la mayoría de los casos).

Sin embargo, los creadores de malware no son ajenos a esta información, y utilizan Ingeniería Social aplicada sobre los archivos, ejecutándolos con nombres de procesos iguales o similares a otros benignos (tales como los nativos del sistema operativo). Por lo tanto, puede existir un proceso malicioso con estos nombres.

¿Cómo hago para detectar un proceso malicioso con estos nombres?

En primer término es importante cambiar el enfoque. El objetivo es detectar códigos maliciosos, no reconocer procesos; independientemente que esta sea una práctica casera que utilizamos como usuarios para identificar acciones sospechosas.

Por lo tanto, un antivirus con capacidades proactivas de detección será capaz de detectar cualquier código malicioso que se esté ejecutando en el sistema, independientemente del nombre de proceso utilizado.

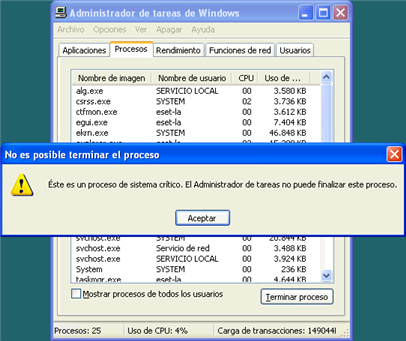

Además, en muchos casos los procesos creados por códigos maliciosos, pueden ser terminados desde el Administrador de tareas, mientras un proceso crítico del sistema no:

Sin embargo, códigos maliciosos con funcionalidades de rootkit pueden inyectar sus acciones dentro de un proceso legítimo del sistema, de forma de que el usuario tampoco pueda finalizar su ejecución desde el Administrador de tareas.

Por lo tanto, cabe destacar que la búsqueda de procesos sospechosos es una técnica válida solo para obtener una aproximación a la detección de códigos maliciosos en el equipo, y no debe ser considerada una vía legítima para la detección de estos. Asimismo, el usuario debe saber que en todo sistema con Microsoft Windows, existirán estos procesos en ejecución de forma nativa en el sistema operativo, y no deben alertarse por el solo hecho de observarlos.

Sebastián