Die vergangenen vier Monate waren für viele von uns in der nördlichen Hemisphäre die Zeit der Sommerferien. Offenbar haben auch einige Malware-Akteure diese Zeit genutzt, um sich auszuruhen, aber auch, um sich neu zu orientieren und aufzustellen.

Unserer Telemetrie zufolge war der August ein Urlaubsmonat für die Betreiber von Emotet, dem wohl bekanntesten und einflussreichsten Downloader-Stamm. Die dahintersteckende Bande reagierte auch auf Microsofts Entscheidung, VBA-Makros in Dokumenten aus dem Internet zu deaktivieren und konzentrierte sich auf Kampagnen, die auf gefährlichen Microsoft Office-Dateien und LNK-Dateien basieren.

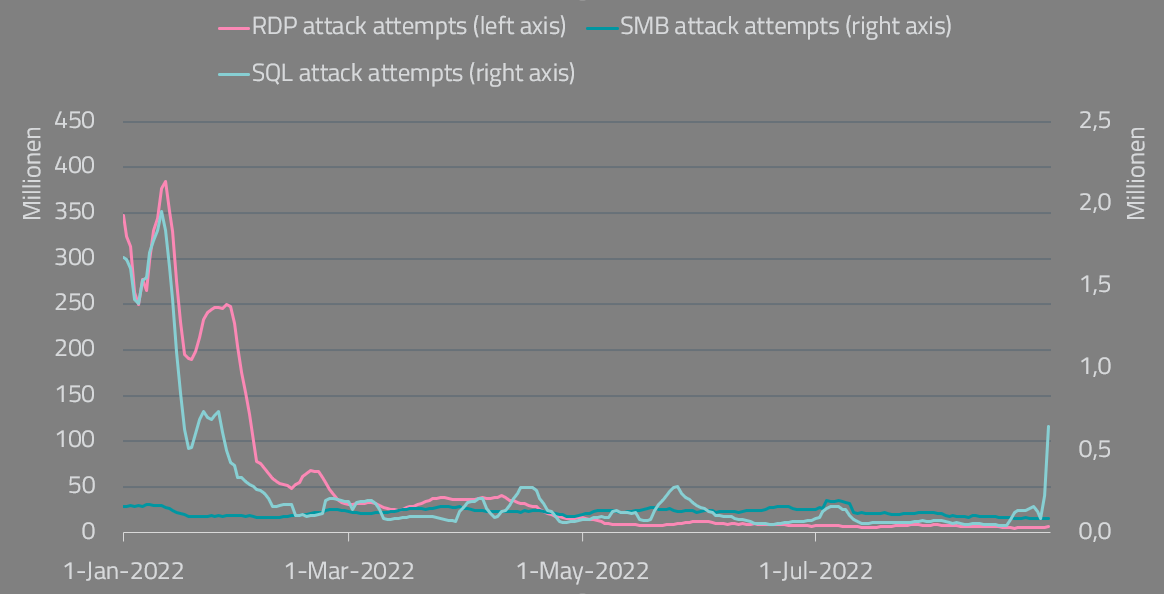

Im zweiten Drittel 2022 konnten wir weiter einen starken Rückgang der RDP-Angriffe (Remote Desktop Protocol) beobachten, die wahrscheinlich durch den Russland-Ukraine-Krieg an Kraft verloren haben, sowie die Rückkehr in die Büros nach den COVID-Maßnahmen und die insgesamt verbesserte Sicherheit von Unternehmensumgebungen.

Trotz rückläufiger Zahlen waren russische IP-Adressen weiterhin für den größten Teil der RDP-Angriffe verantwortlich. Im ersten Drittel des Jahres war Russland auch das Land, das am meisten von Ransomware betroffen war, wobei einige der Angriffe politisch oder ideologisch durch den Krieg motiviert waren. Wie Sie jedoch im "ESET Threat Report T2 2022" nachlesen können, ist diese Hacktivismus-Welle im zweiten Jahresdrittel zurückgegangen. Die Ransomware-Betreiber haben dafür ihre Aufmerksamkeit auf die Vereinigten Staaten, China und Israel verlagert.

Bei den Bedrohungen, die sich vor allem auf Privatanwender auswirken, haben wir eine Versechsfachung der Erkennungen von Phishing-Ködern festgestellt, die den Opfern meist gefälschte DHL- und U(S)PS-Anfragen zur „Überprüfung von Versandadressen“ präsentieren.

Ein als Magecart bekannter Web-Skimmer, der im ersten Drittel des Jahres 2022 einen dreifachen Anstieg verzeichnete, war weiterhin die stärkste Bedrohung, die es auf die Kreditkartendaten von Online-Käufern abgesehen hatte. Die sinkenden Wechselkurse für Kryptowährungen wirkten sich auch auf die Online-Bedrohungen aus. Kriminelle wandten sich dem Diebstahl von Kryptowährungen zu, anstatt sie zu schürfen, was sich in einer Verdoppelung von Phishing-Ködern mit Kryptowährungsbezug und einer steigenden Zahl von sogenannten Cryptostealern zeigte.

Die vergangenen vier Monate waren auch für unsere Researchteams interessant. Unsere Forscher entdeckten eine bisher unbekannte macOS Backdoor, die später ScarCruft zugeschrieben wurde, entdeckten eine aktualisierte Version des ArguePatch Malware-Loaders der APT-Gruppe Sandworm, entdeckten Lazarus Payloads in trojanisierten Apps und analysierten eine Instanz der Lazarus Operation In(ter)ception-Kampagne, die auf macOS-Geräte abzielte, während sie die Krypto-Szene mit Spearphishing angriff. Außerdem entdeckten sie Buffer-Overflow-Schwachstellen in der UEFI-Firmware von Lenovo Geräten und eine neue Kampagne, die ein gefälschtes Salesforce-Update als Köder einsetzt.

In den letzten Monaten haben wir zudem unser Wissen auf den Cybersecurity-Konferenzen Virus Bulletin, Black Hat USA, RSA, CODE BLUE, SecTor, REcon, LABSCon und BSides Montreal weitergegeben. Dort haben wir unsere Erkenntnisse über die Kampagnen von OilRig, APT35, Agrius, Sandworm, Lazarus und POLONIUM veröffentlicht. Wir sprachen auch über die Zukunft von UEFI-Bedrohungen, analysierten den einzigartigen Loader, den wir Wslink nannten, und erklärten, wie ESET Research bösartige Bedrohungen und Kampagnen zuordnen kann. In den kommenden Monaten laden wir Sie gerne zu ESET-Vorträgen auf der AVAR, Ekoparty und vielen anderen Veranstaltungen ein.

Ich wünsche Ihnen eine aufschlussreiche Lektüre.

Folgen Sie ESET research auf Twitter für regelmäßige Updates zu Sicherheitsthemen und Top-Sicherheitsbedrohungen.

Was Sie im englischsprachigen, internationalen Report nicht finden können, sind Zahlen, Daten und Fakten für den deutschsprachigen Raum. Daher hier nun die aus unserer Sicht interessantesten Zahlen:

D-A-CH

Ransomware

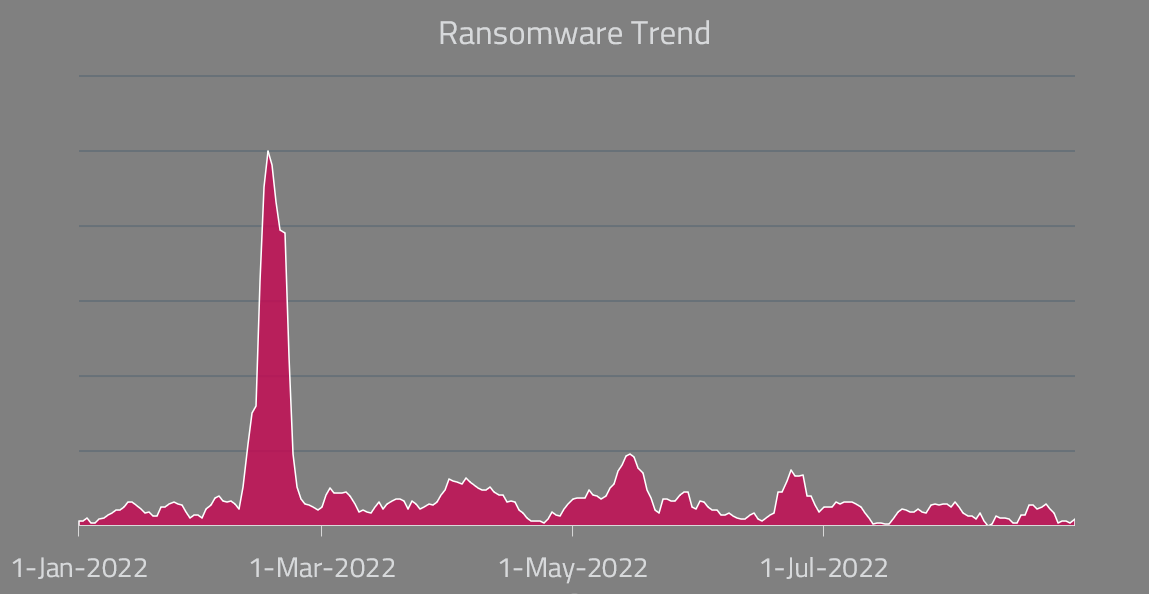

Im Zeitraum von Mai bis Ende August konnten wir im D-A-CH Raum einen leichten Rückgang an Ransomware-Attacken sehen. GandCrab, der vor allem mit seinen Attacken auf Kaseya MSP Systeme traurigen Berühmtheit erlangte, bleibt mit 22,3% aller entdeckten Attacken unangefochtener Spitzenreiter in dieser Kategorie.

Spam

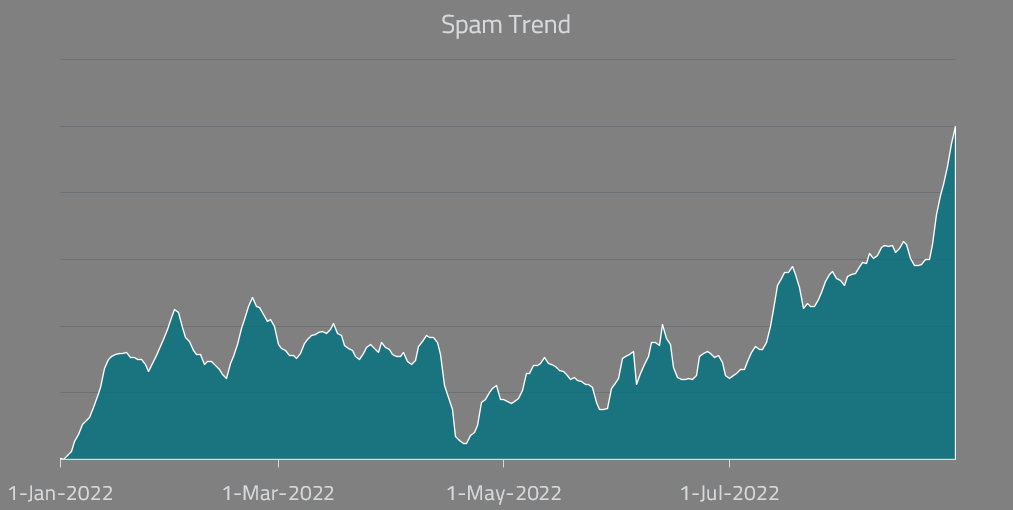

Die Zahl der Spam Mails ist gegen Ende des zweiten Jahresdrittels sprunghaft angestiegen. Federführend im deutschsprachigen Raum sind hier HTML-basierte Phishing Bedrohungen und längst bekannte Office-Exploits im Mailanhang.

Exploits

Während die Attacken auf RDP und SMB Protokolle wie auch international in D-A-CH zurückgehen, haben wir in unseren Breiten einen neuen „Thronanwärter“ entdecken können. Über 640 Tausend Attacken auf SQL-Instanzen im Wochenmittel konnten von ESET Ende August hier erkannt und blockiert werden.

Um mehr darüber zu erfahren, wie Threat Intelligence die Cybersicherheit Ihres Unternehmens verbessern kann, besuchen Sie unsere ESET Threat Intelligence Webseite.

–

Haben Sie Fragen und Anregungen zu diesem, anderen oder zukünftigen Themen, die Sie gern betrachtet sehen wollen? Dann nutzen Sie gern die Kommentarfunktion unter diesem Artikel oder nutzen unser Kontaktformular!