Prisma für Android verwandelt Fotos in moderne Kunstwerke. Schon vor dem offiziellen Start fluteten gefälschte Prisma Apps den Google Play Store.

ESET Forscher entdeckten viele unterschiedliche Varianten von gefälschten Prisma Apps, die z.T. auch Trojaner beinhalteten. Das Google Play Sicherheitsteam entfernte daraufhin alle gefälschten Anwendungen. Insgesamt wurden die gefährlichen Nachahmungen über 1,5 Millionen Mal heruntergeladen.

Prisma ist ein einzigartiger Foto-Editor, der von Prisma Labs Inc. zuerst für iOS veröffentlicht wurde. Seitdem konnte die App viele exzellente Ratings verbuchen. Android User warteten sehnsüchtig auf das angekündigte Release am 24. Juli und einige konnten es gar nicht abwarten.

Wie bei anderen populären Apps im Google Play Store wurden auch hier viele gefälschte Anwendungen im Vornherein entwickelt, um die Welle der Ungeduldigen auszunutzen.

Gefälschte Prisma Apps und deren Funktion

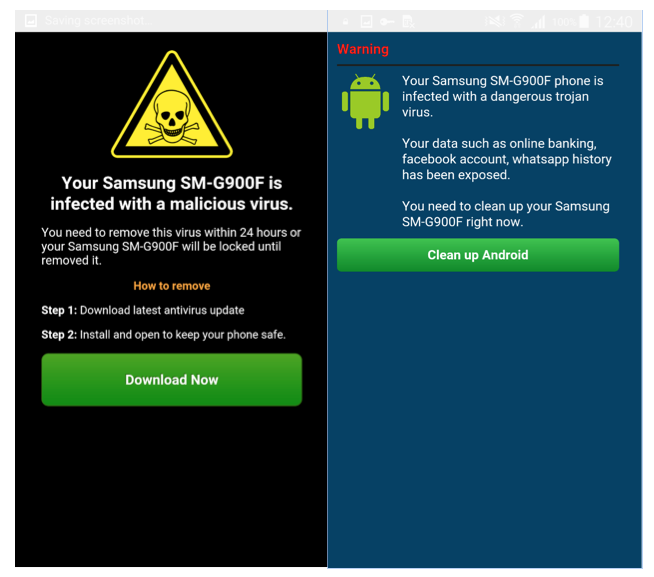

Die meisten der gefälschten Anwendungen haben keine Foto-Editor-Eigenschaften. Stattdessen zeigen sie lediglich Werbung oder blenden gefälschte Umfragen ein. Bei letzterem sollen User ihre persönlichen Daten preisgeben oder auf Lockvogelangebote hereinfallen. Einige hatten zwar eine sehr einfache Fotobearbeitungsfunktion, vor allem aber wurde dem Benutzer unzählige Pop-ups oder Scareware gezeigt. Alle wiesen den User darauf hin, dass das Gerät mit Malware infiziert sei.

Die gefährlichste Prisma Fake-App, die im Google Play Store gefunden wurde, enthielt einen Trojaner und wird unter ESET als Android/TrojanDownloader.Agent.GY erkannt. Im Gegensatz zu den anderen gefälschten Prisma Apps mit ihren nervigen Werbeeinblendungen arbeitet die Trojaner-Version im Hintergrund.

Diese Variante kommuniziert mit einem C&C-Server und kann auf Anfrage zusätzliche schädliche Software herunterladen und ausführen. Als wir die Kompromittierung auf einem Testgerät nachstellten, konnten die ganzen Auswirkungen untersucht werden. Über den Trojaner kann ein zusätzliches Modul heruntergeladen und ausgeführt werden, das sensible Daten wie Telefonnummern, Mobilfunkbetreiber, Gerätesprache usw. stiehlt.

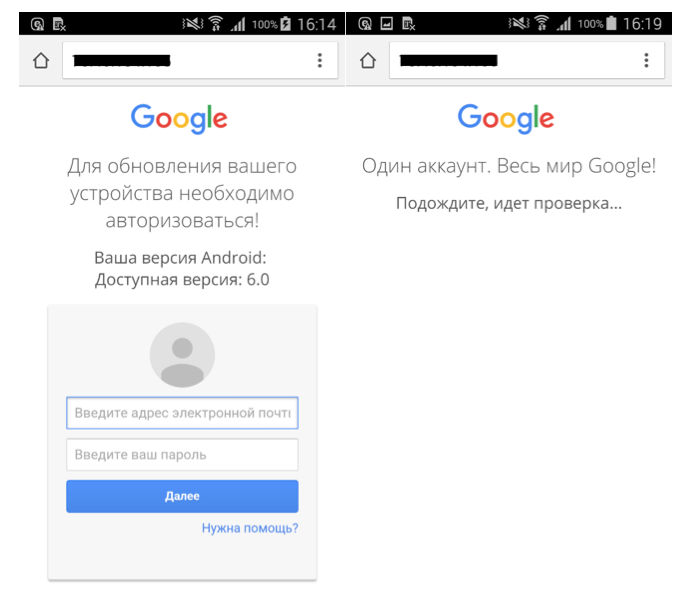

Unter den fünf Trojaner-Varianten der gefälschten Prisma Apps waren auch zwei, die Phishing-Funktionen besitzen. Diese zeigen eine gefälschte Aufforderung, dass Smartphone-Betriebssystem auf Android 6.0 zu updaten. Der User wird jedoch auf eine gefälschte Google-Login-Seite gelockt, um ihn dort um seine Daten zu erleichtern.

Textübersetzung:

“Для обновления вашего устройства необходимо авторизоваться!

Ваша версия Android:

Доступная версия: 6.0”

“Um das Gerät zu updaten, bitte einloggen!

Ihre Android-Version:

Verfügbare Version: 6.0”

“Один аккаунт. Весь мир Google!

Подождите, идет проверка…”

“Ein Account. Google ganze Welt!

Bitte warten, wird überprüft...”

Wegen der Download-Fähigkeiten stellte die Android/TrojanDownloader.Agent.GY Malware ein ernstzunehmendes Risiko für mehr als 10.000 Android-User dar, die eine der fünf Apps auf ihrem Gerät installierten, bevor die Anwendungen schließlich aus dem Google Play Store entfernt wurden.

Kurz vor der Veröffentlichung ...

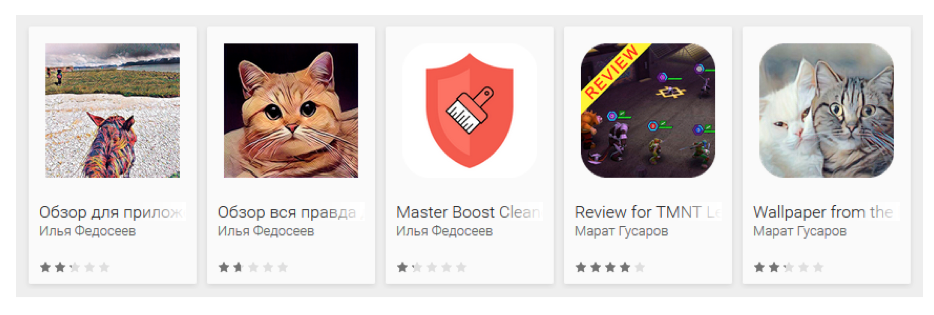

Aufgrund des Erfolgs der Prisma App bei iOS-Geräten war klar, dass auch die Sehnsüchte der Android-User gestillt werden mussten. Diese Situation nutzen Kleinkriminelle sofort aus, um daraus Profit zu schlagen. Dafür verwendeten sie missverständliche Icons, App-Namen, Entwickernamen und/oder gefälschte Erfahrungsberichte. Durch Werbeeinblendungen, Fake-Clicks, Money-Scams oder im schlimmsten Fall Ransomware verdienen die Cyberkriminellen viel Geld.

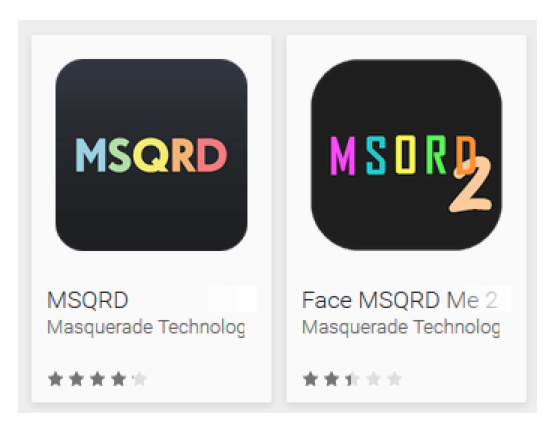

In der Vergangenheit erlebten wir einige Fälle, in denen Wellen der Neugier auf diese Weise ausgenutzt wurden. Erst kürzlich berichteten wir über Fake-Lockscreen von Pokémon Go. Selbst GTA 5 Fans wurden zur Zielscheibe für Angreifer. Das selbe Muster von Fake-Apps konnte auch bei MSQRD entdeckt werden. Auch anderen populären Anwendungen wie My Talking Angela, Dubsmash oder Subway Surfers gingen Porn Clicker Nachahmer-Apps voraus.

Fazit

Eine App im Play Store vor dem offiziellen Release herunterzuladen, ist meisten keine gute Idee. Die Chance eine originale Anwendung zu erwischen, ist zu gering und die Möglichkeit an bösartige Malware zu gelangen zu groß. Wir sehen, dass es immer wieder Fake-Apps in den Google Play Store schaffen - trotz der großen Sicherheitsmechanismen seitens Google. Für User ist es nicht unbedingt leicht, eine offizielle von einer gefälschten App zu unterschieden. Die Kriminellen benutzen oftmals sehr ähnliche Icons, App-Namen, Beschreibungstexte und sogar identische Screenshots um zu verwirren.

Empfehlungen von ESET-Experten:

Grundlegende Regeln für "Android-App-Hygiene":

- ausschließliches Herunterladen von seriösen Quellen

- Überprüfen von Benutzerberichten und Konzentrierung auf negative Kommentare (positive könnten gefälscht sein)

- Lesen der Bedingungen und der Berechtigungen der App

- pro-aktive mobile Sicherheitslösung verwenden

Wenn es einen Hype um eine langersehnte App gibt, dann sind folgende zusätzlichen Hinweise nützlich:

- Möglicherweise sind neben der offiziellen auch noch gefälschte Apps im Umlauf

- Gründliches Prüfen des App- und des Entwickler-Namens