Im vergangenen Jahr entdeckte und analysierte ESET mehrere Instanzen von Malware, die zur gezielten Spionage eingesetzt wurden. Besonders populär war das Cyber-Spionagewerkzeug SBDH. Leistungsfähige Filter, verschiedene Methoden der Kommunikation und eine interessante Persistenztechnik zielten darauf ab, ausgewählte Dateien von staatlichen und öffentlichen Institutionen abzufangen. Darunter waren Informationen die vor allem das Wirtschaftswachstum und die Zusammenarbeit in Mittel- und Osteuropa betrafen. ESETs SBDH-Analysen wurden während der Copenhagen Cybercrime Conference 2016 von den Forschern Tomáš Gardoň und Robert Lipovský präsentiert.

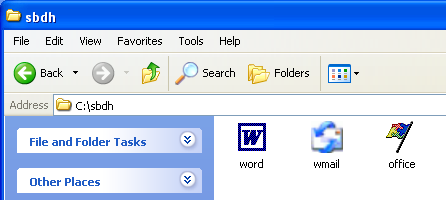

Das Cyber-Spionagewerkzeug – oder vielmehr der erste Teil davon – wurde als eine ausführbare Datei an eine Phishing-E-Mail angehangen. Bei normaler Windows-Einstellung werden bekannte Dateitypen ausgeblendet. Die Malware-Programmierer verliehen der ausführbaren Datei ein legitimes Aussehen, indem Icons von bekannten Windows-Programmen verwendet wurden.

Nach „erfolgreicher“ Ausführung des E-Mail Anhangs kontaktiert die Malware sogenannte Remote Locations um zwei Hauptkomponenten des Cyber-Spionagewerkzeugs herunterzuladen. Das sind ein Backdoor und ein Programm, welches Daten stehlen kann. Durch die Kombination dieser Module erlangen die Kriminellen nicht nur die volle Macht über den kompromittierten PC, sondern haben auch die Möglichkeit einer ausgefeilten Datenextraktionsmethode.

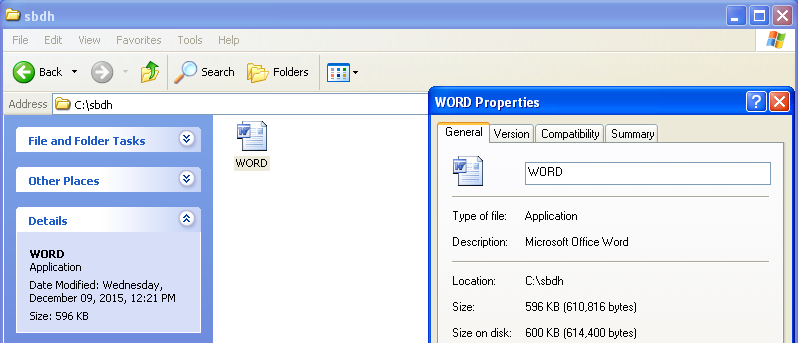

Dank mächtiger Filter kann der Eindringling in großem Umfang die Informationen extrahieren, nach denen er sucht. Gefiltert werden kann unter anderem nach Dateityp, Erstellungsdatum und Dateigröße. Über die Malware-Konfigurationsdatei können diese Filter angepasst werden.

Da alle Komponenten des Cyber-Spionagewerkzeugs eine Verbindung zu einem Command & Control Server benötigen, ist die Malware stark Netzwerkabhängig.

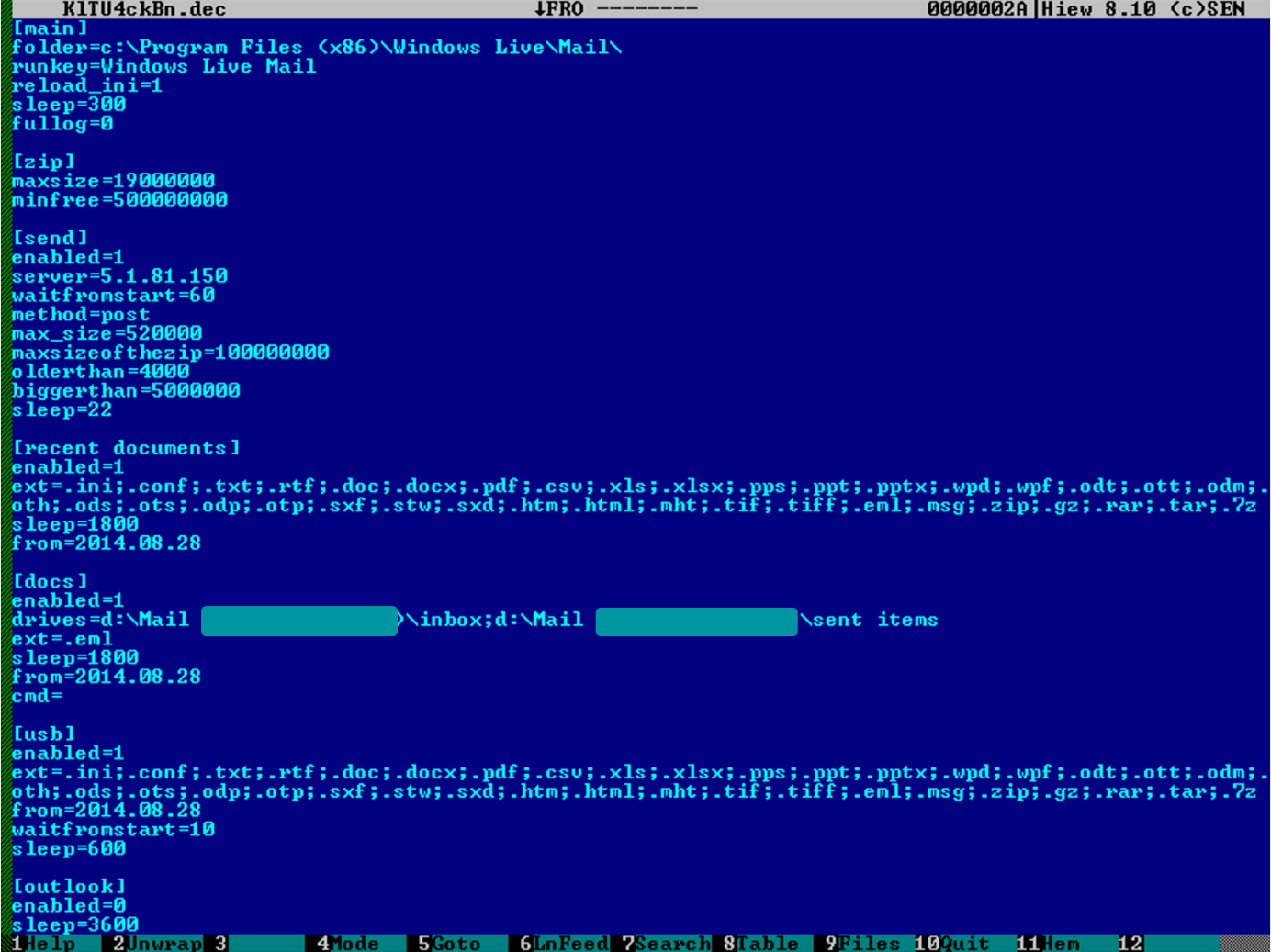

Um die Chancen einer erfolgreichen Kompromittierung zu erhöhen, werden mehrere Verbindungsmethoden benutzt. Zu Beginn wird eine Verbindung via HTTP aufgebaut. Wenn das allerdings scheitert, versucht die SBDH-Malware über eine zweite Methode via SMTP mit freien externen Gatways zu kommunizieren.

Als letzten Ausweg, besitzt die Malware die Fähigkeit, über Infiltrierungen speziell gestalteter E-Mails in Microsoft Outlook Express zu kommunizieren. Auf diese Weise werden kompromittierte E-Mails vom E-Mail-Konto des aktuell angemeldeten Benutzers gesendet. Das erlaubt der Malware, Sicherheitsmaßnahmen zu umgehen (vorausgesetzt der Benutzer hat die Rechte, E-Mails zu senden und zu empfangen). Die schädlichen Nachrichten der Malware werden dann direkt im Postausgangsordner der Opfer abgelegt, um größere Aufmerksamkeit zu vermeiden.

Bei eingehender Kommunikation scannt das Cyber-Spionagewerkzeug den Posteingang des Opfers, um E-Mails mit spezifischem Betreff zu identifizieren. Relevante Mails werden aufgeteilt und auf Malware Commands untersucht. Letztendlich werden die Betreffzeilen der analysierten E-Mails geändert, um eine weitere Prüfung der Malware auszuschließen.

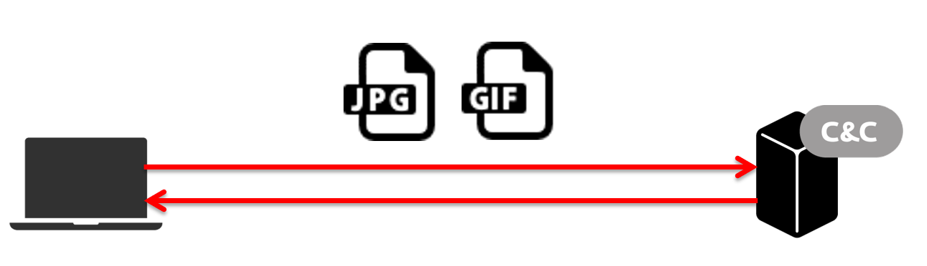

Allerdings war die letzte Methode nur bis zum Jahr 2006 gebräuchlich, da Outlook Express durch die neuere Windows-Mail-Anwendung ersetzt wurde. Seitdem haben sich die Entwickler dieses Werkzeugs zunehmend auf die Verbesserung der HTTP-Kommunikation konzentriert und begonnen, die Kommunikation mit dem C & C-Server durch die Verwendung von gefälschte Bild-Dateien (JPG, GIF) besser zu tarnen.

Im Falle der Unerreichbarkeit des C & C-Servers hält das Backdoor-Modul noch eine andere "Backup-Lösung" bereit. Eine feste URL zeigt auf ein gefälschtes Bild (das auf einer kostenlosen Blog-Webseite gehostet ist), das die Adresse eines alternativen C & C-Server beinhaltet.

Einige der analysierten Beispiele dieses Moduls haben eine interessante Persistenzmethode implementiert. Die Malware ersetzte den Handler für Word-Dokumente. Auf diese Weise wird jedes Mal, wenn das kompromittierte System versucht ein Word-Dokument zu öffnen, stattdessen die Malware automatisch ausgeführt.

Zum Schluss noch eine kurze Erklärung zum Namen des Cyber-Spionagewerkzeugs SBDH. Er wurde aus dem gefundenen „B64SBDH“-String abgeleitet. Es ist der Trigger, der das kompromittierte System dazu veranlasst, die zwei zusätzlichen Module herunterzuladen.

Das Cyber-Spionagewerkzeug SBDH benutzt ähnliche Methoden wie die Malware in Operation Buhtrap. Das zeigt einmal mehr, dass auch professionelle Malware durch einfache Wege, wie schädliche E-Mail-Anhänge verbreitet werden. Dem Risiko einer solchen Kompromittierung kann durch geschultes Personal und einer proaktiven Sicherheitslösung entgangen werden.

Entdeckte Hashes:

1345B6189441CD1ED9036EF098ADF12746ECF7CB

15B956FEEE0FA42F89C67CA568A182C348E20EAD

F2A1E4B58C9449776BD69F62A8F2BA7A72580DA2

7F32CAE8D6821FD50DE571C40A8342ACAF858541

5DDBDD3CF632F7325D6C261BCC516627D772381A

4B94E8A10C5BCA43797283ECD24DF24421E411D2

D2E9EB26F3212D96E341E4CBA7483EF46DF8A1BE

09C56B14DB3785033C8FDEC41F7EA9497350EDAE