In der Vergangenheit haben industrielle Revolutionen immer wieder unsere wirtschaftlichen und sozialen Lebenswelten nachhaltig verändert. Der erste dieser Umbrüche begann mit der Einführung von mechanischen, durch Wasser- und Dampfkraft betriebenen Produktionsanlagen in Großbritannien Ende des 18. Jahrhunderts. Die Entwicklung hin zu einer arbeitsteiligen Massenproduktion mithilfe elektronischer Energie bildete Anfang des 20. Jahrhunderts eine neue, grundlegende Zäsur. Schließlich läutete der Einsatz von Elektronik und IT zur weiteren Automatisierung von Fertigungsprozessen Stufe drei der Industrialisierung ein.

Inzwischen steckt unsere Gesellschaft inmitten der vierten industriellen Revolution, der sogenannten Industrie 4.0, die vor allem durch neue Trends wie dem Internet der Dinge, intelligente Fabriken und Cyber-physische Systeme (CPS) vorangetrieben wird - durch die Produktion vernetzter und „smarter“ bzw. intelligenter Objekte mithilfe immer autonomeren Systemen und Prozessen.

Woher kommt das Konzept und wohin führt es?

Das Konzept der Industrie 4.0 ist ein Zukunftsprojekt vom Bundesministerium für Bildung und Forschung, das mit 200 Millionen Euro von der deutschen Regierung gefördert wird.

Dahinter steckt die Idee der „Smartisierung“ der Industrie, das heißt, die Entwicklung intelligenter Produkte durch intelligente Prozesse – basierend auf dem Internet der Dinge und Dienstleistungen. Zu den vorrangig betroffenen Bereichen gehören vor allem die Energieversorgung, nachhaltige Mobilität sowie das Gesundheitswesen.

Welche Rolle spielt hierbei die Sicherheit?

Laut dem Bericht des Arbeitskreises Industrie 4.0 stützt sich das Projekt auf einen neuen Ansatz, bei dem intelligente Produkte Informationen über den Standort, derzeitigen Status sowie vorangegangene Produktionsstadien und alternative Fertigungsprozesse enthalten. Das bedeutet, dass eine Menge an Informationen zur eindeutigen Identifizierung dieser Produkte generiert wird. In dem Bericht geht ebenso hervor, dass aber auch die gesamte Infrastruktur vor unautorisierten Zugriffen geschützt und jeglicher Missbrauch der Daten verhindert werden sollte.

Insbesondere vor dem Hintergrund, dass Informationen auch mit Geschäftspartnern geteilt werden, um optimale Ergebnisse für das Business zu erreichen. In Folge gilt es, die Infrastruktur zum Schutz dieser Informationen über die Produktion hinaus zu erweitern.

Die deutsche Bundesforschungsministerin Johanna Wanka erklärte: „IT-Sicherheit ist eine der zentralen Voraussetzungen, um die Chancen von Industrie 4.0 zu nutzen. Denn nur durch eine sichere Kommunikation entsteht Vertrauen in die neuen und vernetzten Fertigungsprozesse. Wir brauchen verlässliche Lösungen, die zeigen, wie Industrie 4.0 auch für kleine und mittlere Unternehmen funktionieren kann."

Unseren Beobachtungen der letzten Monate zufolge sind einige der Hauptbranchen, in denen die Implementierung eines solchen Modells denkbar wäre, schon jetzt ein beliebtes Ziel von Cyberkriminellen. So hatte beispielsweise die zweitgrößte Krankenkasse den USA, Anthem Inc., mit einem Datenleck zu kämpfen, von dem bis zu 80 Millionen Kunden betroffen waren – genauso auch Premera. Diese Fälle zeigen, dass sich die Angreifer immer wieder neue Methoden einfallen lassen, um den Gesundheitssektor zu attackieren. Das kann, wie in diesen beiden Beispielen, zur Offenlegung von sensiblen Informationen oder aber im schlimmsten Fall zur Manipulation von medizinischen Geräten und zur physischen Bedrohung führen.

Welche Hürden müssen wir auf dem Weg zur gelingenden Industrie 4.0 überwinden?

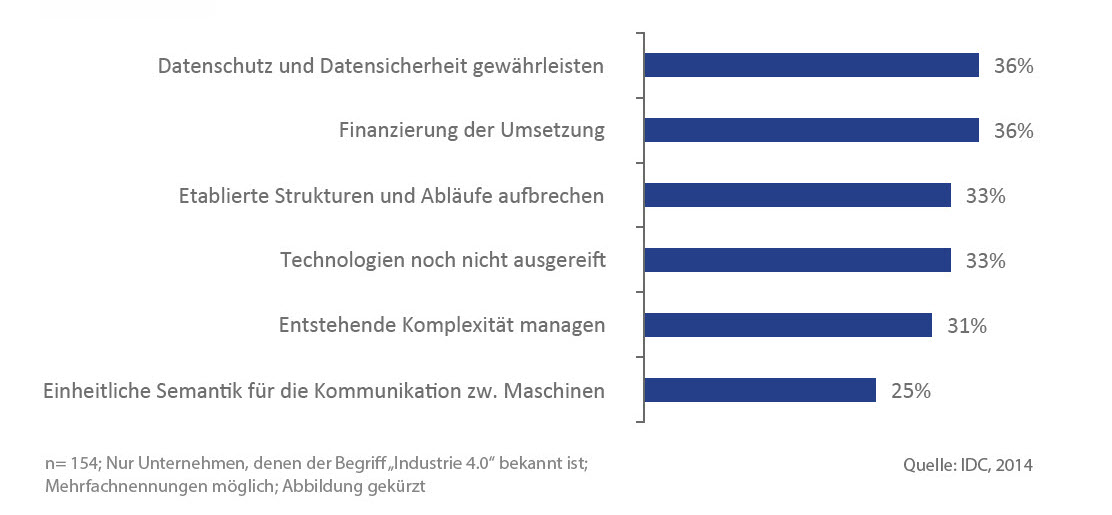

Obwohl die scheinbar neue Industrie 4.0 gar nicht so ganz neu und bereits gut fundiert ist, gibt es bis zur Zielerreichung noch einige Hürden, die es zu überwinden gilt. Folgt man der IDC-Studie, steht die Einhaltung von Datenschutz und Datensicherheit, gefolgt von der Finanzierung zur Umsetzung, an oberster Stelle.

Zweifelsohne hat die Industrie 4.0 hat auch Auswirkungen auf die Security-Branche – zumal ein wichtiger Teil der Prozesse auf dem Internet der Dinge und Dienstleistungen basiert, die eine noch geschütztere Infrastruktur verbunden mit gut geschulten Mitarbeitern erfordern. IT-Security Profis wissen, wie schwer es ist, das Bewusstsein für IT-Sicherheit zu schärfen. Keine leichte Herausforderung also, diesen Aufwand mit einem neuen Konzept wie Industrie 4.0 zu kombinieren, um diesen Schlüsselbereichen eine noch bessere Unterstützung zu bieten.

Bekannte Angriffe auf kritische Infrastrukturen

Innerhalb der letzten Jahre gab es einige Angriffe auf kritische Infrastrukturen, die auf Sabotage, Wirtschaftsspionage usw. angelegt waren. Zwei der größten unten aufgeführten Vorfälle aus den letzten Jahren haben für besonders viel Aufsehen gesorgt.

2010: Win32/Stuxnet

Ein Beispiel für einen solchen Angriff ist der Stuxnet-Wurm. Er enthielt eine Schadsoftware, die mindestens fünf verschiedene Zero-Day-Schwachstellen ausnutzte, um die Kontrolle über Windows-Rechner zu übernehmen. Der Wurm hatte die Fähigkeit, sich mehrfach zu replizieren, bis er seine eigentliche Ziele erreicht hatte. Eines davon bestand darin, Systeme mit Siemens Step 7 Software zu infizieren, über die die Anlagen der Urananreicherung gesteuert werden. Die Malware war darauf ausgerichtet, die Geschwindigkeit der Rotoren zeitweise zu ändern, was schließlich zu Vibrationen und damit zu Schäden an den Maschinen führt und so den Anreicherungsprozess kompromittiert.

2012: Win32/Flamer

Bei dieser Schadsoftware handelt es sich um eine ausgeklügelte modulare Malware, die in Bezug auf die Implementierung komplexer Prozesse viele Ähnlichkeiten mit Stuxnet hat. Zudem weisen beide in einigen Teilen des Hauptmoduls den gleichen Quellcode auf. Die Größe von Flamer, die mit 20MB weit über der von Stuxnet liegt (weniger als 1MB), seine zusätzlichen Funktionsweisen des in LUA geschriebenen Codes – eine Skriptsprache, die normalerweise von Spiele-Entwicklern genutzt wird – und vieles mehr machten das Schadprogramm zu einer einzigartigen Malware. Manche Researcher behaupten sogar, dass es die komplexeste Schadsoftware sei, die es jemals gegeben habe.

Was können wir tun?

Während natürlich die Möglichkeit besteht, dass der Deutschen Bundestag einen Gesetzentwurf erstellt, um die Erhöung der Sicherheit von IT-Systemen rechtlich stärker zu fördern, kann man auch jetzt schon einige Maßnahmen zur Absicherung der Flut an Informationen ergreifen, die im Zuge der Industrie 4.0 erzeugt und verwaltet werden müssen. Ein grundlegendes Prinzip dieses Industrialisierungsprozesses besteht in der „Smartisierung“ der Industrie, also der Entwicklung intelligenter Produkte und Prozesse, gefolgt von der Speicherung und Verarbeitung riesiger Datenmengen. Diese Infrastruktur sollte sorgfältig gestaltet werden, um ohne Informationsverlust die volle Verfügbarkeit dieses Services zu unterstützen. Endpoint-Schutz, Authentifizierungsverfahren und Verschlüsselung wird sicherlich ein Thementeil sein, der mit Blick auf diesen Industrialisierungsprozess Aufmerksamkeit schafft.