Bereits im Dezember 2014 haben die Carbanak Cyber-Bankräuber Aufsehen erregt, als Group-IB und Fox-IT über die Gang berichteten. Im Februar 2015 folgte dann ein Bericht von Kaspersky. Die Cyberkriminellen hatten es geschafft, mehrere Hundert Millionen Dollar von verschiedenen Finanzinstitutionen zu stehlen.

Die Geschichte ist allerdings nicht nur aufgrund der großen Ausbeute, sondern auch aus technischer Sicht überaus interessant. Denn die Carbanak-Gang kompromittiert nicht einfach nur blind eine große Zahl an Computern wie es andere Kriminelle tun. Vielmehr nutzt sie ausgereifte APT- (Advanced Persistent Threat) Strategien und greift ausgewählte hochwertige Ziele an. Einmal ins Unternehmensnetzwerk eingedrungen, arbeiten sie sich horizontal zu den Hosts vor, die zu Geld gemacht werden können.

Vor ein paar Tagen veröffentlichte CSIS Details über neue Carbanak-Samples, die in freier Wildbahn gefunden wurden.

In diesem Artikel beschreiben wir die neuesten Entwicklungen im Carbanak-Fall.

Casino-Hotel Hack

Ende August haben wir entdeckt, dass ein Angriffsversuch auf das Netzwerk eines Casino-Hotels in den USA stattgefunden hat. Der hierfür genutzte Infizierungsvektor war vermutlich eine Spear-Phishing-E-Mail mit schädlichem Anhang, der einen RTF-Exploit oder eine .SCR-Datei beinhaltete. Das Ziel der Angreifer bestand darin, die PoS-Server zu kompromittieren, die für den Zahlungsvorgang eingesetzt werden.

Die Backdoor, die hauptsächlich von den Angreifern genutzt wurde, war die Open Source Software Tiny Metepreter. Der Quellcode wurde allerdings modifiziert – es wurde ein Mechanismus zur Prozess-Injektion in svchost.exe hinzugefügt.

Die Tiny Meterpreter Backdoor schleuste zwei verschiedene Malware-Familien ein:

- Win32/Spy.Sekur – eine wohl bekannte Malware, die von der Carbanak-Gang genutzt wird

- Win32/Wemosis – eine RAM Scraper Backdoor für Kassensystem (PoS-System)

Wie bereits unsere Kollegen von TrendMicro erklärten, ist die Carbanak-Malware in der Lage, Epicor/NSB PoS Systeme anzugreifen. Win32/Wemosus hingegen ist ein Mehrzweck-RAM-Scraper, der jedes Kassensystem angreift, das Karteninformationen im Speicher enthält. Die Wemosis-Backdoor ist in Delphi geschrieben und ermöglicht den Angreifern, die infizierten Rechner ferngesteuert zu kontrollieren.

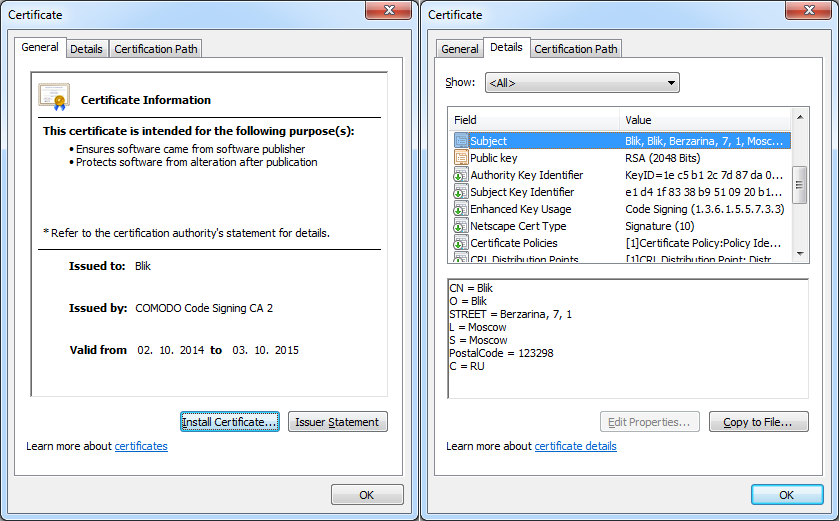

Beide ausführbaren Programme wurden mit dem gleichen Zertifikat digital signiert:

Zertifikatinformationen:

Company name: Blik

Validity: from 02 October 2014 to 03 October 2015

Thumbprint: 0d0971b6735265b28f39c1f015518768e375e2a3

Serial number: 00d95d2caa093bf43a029f7e2916eae7fb

Subject: CN = Blik

O = Blik

STREET = Berzarina, 7, 1

L = Moscow

S = Moscow

PostalCode = 123298

C = RU

Das Zertifikat wurde auch in der digitalen Signatur der dritten Malware-Familie gefunden, die ebenfalls von der Gang genutzt wurde: Win32/Spy.Agent.ORM.

Win32/Spy.Agent.ORM – Überblick

Win32/Spy.Agent.ORM (auch bekannt als Win32/Toshliph) ist ein Trojaner, den die Carbanak-Gruppe als First-Stage-Payload nutzt. Das Binärprogramm der Testversion wurde mit einem Blik-Zertifikat signiert. Darüber hinaus weist Spy.Agent.ORM einige Ähnlichkeiten zum Code der „regulären“ Carnabak-Malware auf.

Die Malware-Familie Win32/Spy.Agent.ORM ist in der Branche bereits durch zwei Blog Posts bekannt. Im Juli dieses Jahres berichtete das Sicherheitsunternehmen Cyphort über ein kompromittiertes News-Portal und eine Banking-Seite – rbc.ua und unicredit.ua. Wie sich herausstellte, verbreiteten die beiden beeinträchtigten Webseiten eben jene Schadsoftware. Und auch ein Spear-Phishing-Versuch gegen Mitarbeiter der Zentralbank der Republik Armenien, über den Blue Coat berichtete, enthielt die gleiche Payload.

Anfang Sommer 2015 erschien diese Malware erstmals auf unserem Radar und seitdem behalten wir sie im Auge.

So haben wir Angriffsversuche gegen diverse russische und ukrainische Unternehmen gesehen. Dabei wurden Spear-Phishing-E-Mails eingesetzt, die schädliche Anhänge mit .SCR-Dateien oder RTF-Exploits enthielten.

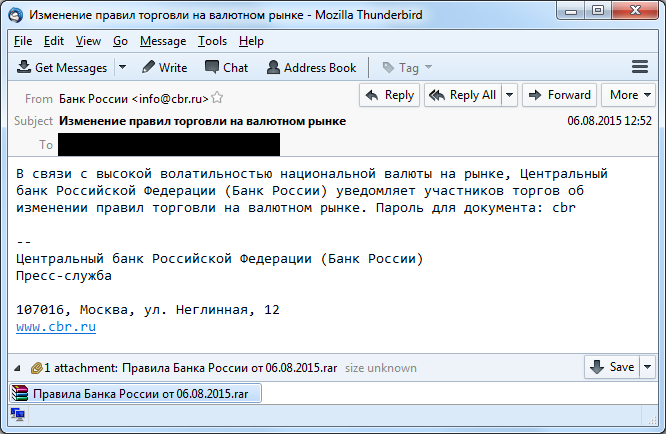

Hier ein Beispiel einer Spear-Phishing-E-Mail, die an eines der größten Unternehmen am Devisenmarkt gesendet wurde:

Grob übersetzt, steht hier:

„Aufgrund der hohen Volatilität des Rubel-Wechselkurses sendet die Zentralbank der Russischen Föderation Regeln für den Handel auf dem Währungsmarkt. Passwort für das Dokument: cbr.”

Und in einem weiteren Beispiel für einen Spear-Phishing-Versuch gegen einen der größten elektronischen Bezahlungs-Diensten in Russland stand der folgende Text:

Постановлением Роскомнадзора от 04.08.2015г. Вам необходимо заблокировать материалы попадающие под Федеральный закон от 27.07.2006 N 152-ФЗ (ред. от 21.07.2014) "О персональных данных". Перечень материалов в документе.

Пароль roscomnadzor

Sinngemäß in Deutsch:

„Laut der Roscomnadzor-Vorschrift müssen Sie die Materialien sperren, die Sie im Anhang finden. Passwort lautet roscomnadzor.“

Wir haben die gleichen .SCR-Dateien mit folgenden Dateinamen gesehen:

- АО «АЛЬФА-БАНК» ДОГОВОР.scr (Alpha-Bank Vertrag)

- Перечень материалов для блокировки от 04.08.2015г.scr (Liste, die gesperrt werden soll)

- 08.2015.pdf %LOTS_OF_SPACES% ..scr

- Правила Банка России от08.2015.pdf %LOTS_OF_SPACES% .scr (Regeln der Zentralbank der Russischen Föderation)

Alle Anhänge hatten Adobe Acrobat Reader oder MS Office Icons und enthielten ein passwortgeschütztes Archiv mit einer .SCR-Datei.

In anderen Fällen nutzten die Angreifer RTF-Dateien mit verschiedenen Exploits, einschließlich eines Exploits, der eine der neuesten Microsoft Office Schwachstellen, CVE-2015-1770, ausnutzt – im Juni 2015 wurde sie im Update MS15-059 repariert.

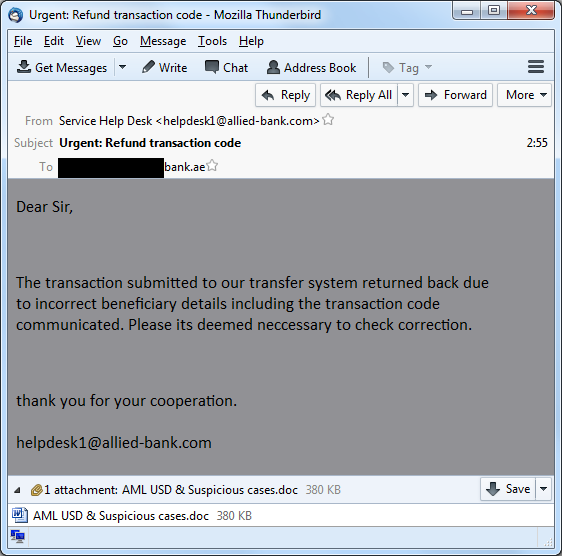

Im Zuge der Angriffe konnten wir RTF-Dateien mit den folgenden Namen sehen:

- prikaz-451.doc

- REMITTANCE ADVICE ON REJECTION.doc

- PROOF OF REMITTANCE ADVICE .doc

- doc

- Բանկերի և բանկային գործունեության մասին ՀՀ օրենք07.2015.doc (Armenisch: Das Gesetz für Banken und Banking 27.07.2015)

- PAYMENT DETAILS.doc

- АО «АЛЬФА-БАНК» ДОГОВОР.doc (Russisch: Alpha-Bank Vertrag)

- AML REPORTS_20082015_APPLICATION FORM-USD-MR VYDIAR.doc

- Anti-Money Laudering & Suspicious cases.doc

- doc

- AML USD & Suspicious cases.doc

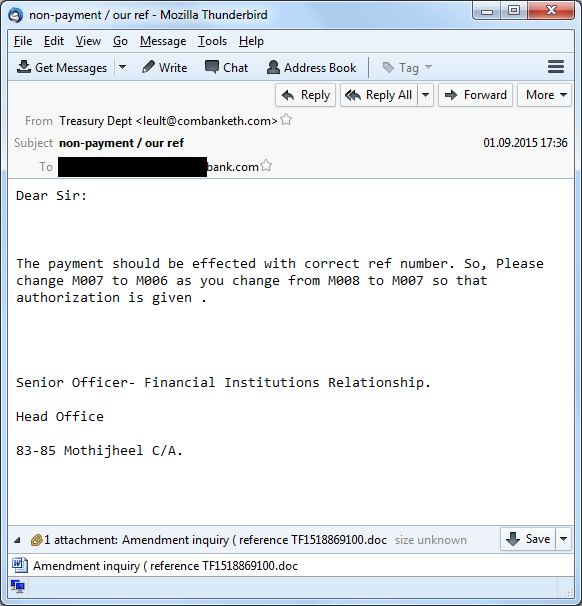

- Amendment inquiry ( reference TF1518869100.doc

- Information 2.doc

Hier ein Beispiel einer Spear-Phishing-Nachricht, die an eine Bank in den Vereinigten Arabischen Emiraten verschickt wurde:

Und ein weiteres Beispiel einer Spear-Phishing-E-Mail, diesmal an eine deutsche Bank gesendet:

Win32/Spy.Agent.ORM – Technische Details

Win32/Spy.Agent.ORM ist eine kleine, simple Backdoor, durch die sich die Angreifer Zugang zu den Systemen der Opfer verschaffen. Nach der Ausführung verbindet sich der Trojaner mit einem C&C-Server und erhält von diesem Befehle, Screenshots zu machen, laufende Prozesse aufzuzählen und Informationen über das System sowie die Kampagnen-ID zu sammeln. Basierend auf diesen Informationen entscheiden die Drahtzieher anschließend, ob der infizierte Computer nützlich ist: die Einschätzung hängt davon ab, ob es sich um ein intendiertes Ziel handelt oder aber um ein System, das aus Versehen infiziert wurde.

Hier die Liste der Befehle vom C&C-Server:

| Befehl | Zweck |

|---|---|

| 0x02 | Sammelt Informationen über den Computer: Computername, Benutzername, Windows Version, Architektur (32/64 Bit) und Kampagnen-ID |

| 0x03 | Sammelt eine Liste an laufenden Prozessen |

| 0x04 | Lädt Binärprogramm in %TEMP% herunter und führt es aus |

| 0x05 | Aktualisiert sich selbst |

| 0x06 | Löscht sich selbst |

| 0x07 | Macht Screenshots |

| 0x08 | Loads binary in the memory, without dropping to the disk Lädt das Binärprogramm im Speicher, ohne es auf das Laufwerk einzuschleusen |

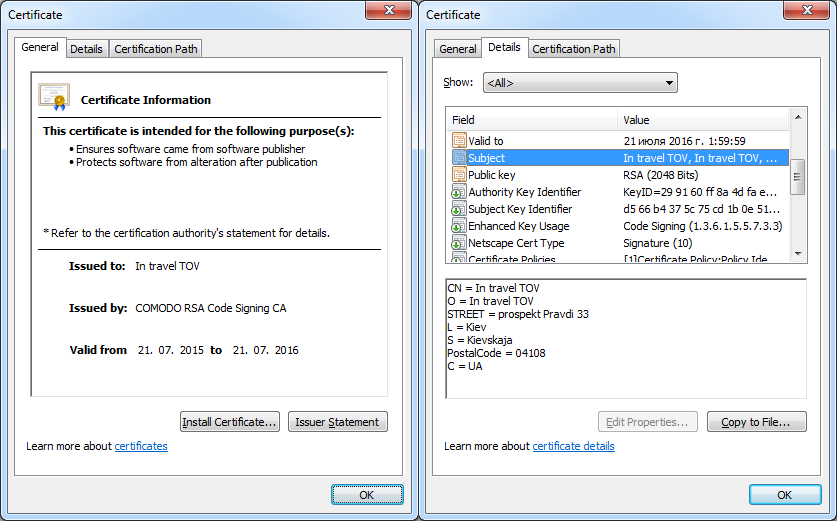

Das neueste Sample dieser Malware-Familie, das in freier Wildbahn gefunden wurde, ist ebenfalls digital signiert:

Zertifikatinformationen:

Company name: In travel TOV

Validity: from 21 July 2015 to 21 July 2016

Thumbprint: 7809fbd8d24949124283b9ff14d12da497d9c724

Serial number: 00dfd915e32c5f3181a0cdf0aff50f8052

Subject: CN = In travel TOV

O = In travel TOV

STREET = prospekt Pravdi 33

L = Kiev

S = Kievskaja

PostalCode = 04108

C = UA

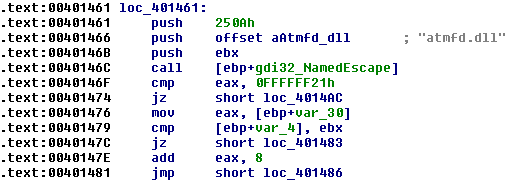

Dieses neueste Sample ist in der Lage, über einen Exploit Systemrechte zu erlangen und sich selbst als ein Systemdienst zu installieren. Der Trojaner versucht, eine Schwachstelle auszunutzen – CVE-2015-2426 im OpenType Manager Modul (ATMFD.dll) – die im Update MS015-078 von Microsoft repariert wurde. Der Exploit, der für den Ausnutzungsversuch eingesetzt wird, wurde in einem Hacking Team Dump geleakt.

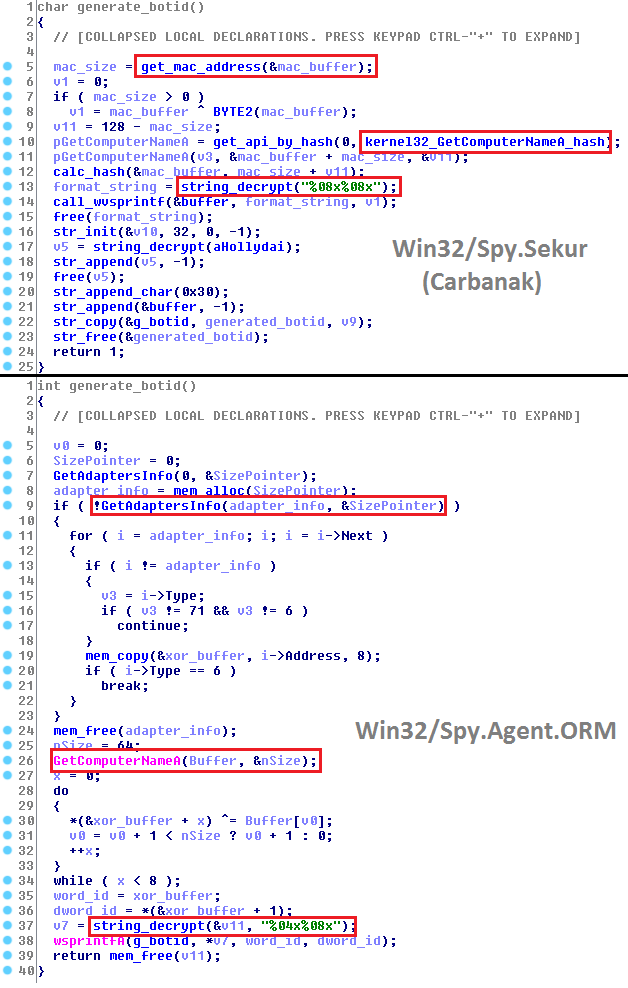

Das digitale Zertifikat für Blik, das in diesem Fall genutzt wurde, ist nicht die einzige Verbindung zwischen Win32/Spy.Agent.ORM und Win32/Spy.Sekur (Carbanak-Malware). Es gibt auch Ähnlichkeiten im Code – beispielsweise bei der Funktion, die den BOTID-Wert generiert:

Der BOTID-Wert ist ein einzigartiger Wert, der basierend auf den Hardware-Parametern der infizierten Computer generiert und von den Angreifern zur Identifizierung der Computer genutzt wird. In beiden Fällen wird der Wert mithilfe der MAC-Adresse sowie dem Computer-Namen generiert und anschließend mit einer wsprintf-Funktion formatiert.

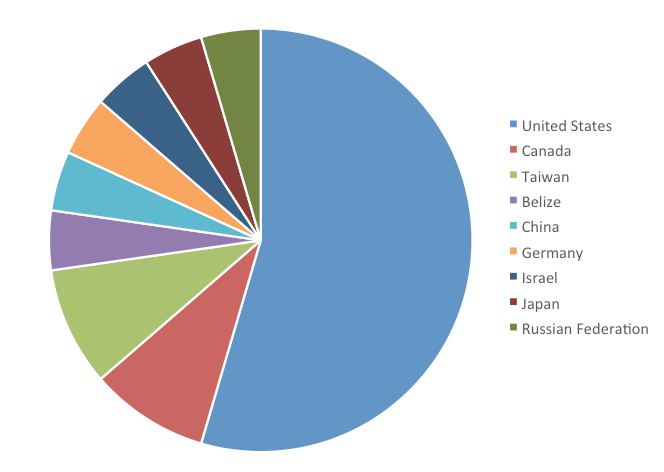

Sinkhole-Statistiken

Unserem Sinkhole-Server, mit dem wir einige von Win32/wemosis genutzte C&C-Domains simuliert haben, wurden Daten von Bots aus den folgenden Ländern zugesandt:

Da die Angreifer sehr zielgerichtet vorgingen, ist die Anzahl an Opfern, gemessen in absoluten Zahlen, nicht besonders hoch. Die Opfer aus den USA befanden sich in unterschiedlichen Staaten, einschließlich Nevada (Las Vegas), Kalifornien sowie New York und waren unter anderem Casinos und Hotels.

Fazit

Obwohl die Carbanak-APT-Gruppe bekanntermaßen bereits mehrere Hundert Millionen Dollar erbeutet hat, ruhen sich die Cyberkriminellen nicht auf ihren Lorbeeren aus. Ganz im Gegenteil, sie sind noch immer überaus aktiv und greifen weiterhin spezielle Ziele an, die in Verbindung mit der Finanzindustrie stehen, einschließlich Banken, Unternehmen am Devisenmarkt und sogar amerikanischer Casino-Hotels. Vor allem in den folgenden Ländern haben wir kürzlich Malware entdeckt, die von der Carbanak-Gruppe genutzt wird:

- USA

- Deutschland

- Vereinigte Arabische Emirate

Wie bereits erklärt macht die Gang nicht nur von einer Malware-Familie Gebrauch, um an ihr Ziel zu gelangen. Während sich die Codes in den verschiedenen Familien – Carbanak (Win32/Spy.Sekur), Win32/Spy.Agent.ORM und Win32/Wemosis – zwar unterscheiden, beinhalten sie doch einige Gemeinsamkeiten. Zudem wird das gleiche digitale Zertifikat genutzt.

Zudem erweitern die Angreifer ihr Arsenal um neue Exploits, wie zum Beispiel die zur Ausnutzung der oben genannten Schwachstellen – CVE-2015-1770 und CVE-2015-2426.

Wir werden die Carbanak-Bedrohung weiterhin im Auge behalten. Bei Anfragen zu diesem Thema oder aber zum Einreichen von Samples könnt ihr uns unter folgender E-Mail-Adresse kontaktieren: threatintel@eset.com.

Indikatoren für ein kompromittiertes System

Trojan.Win32/Spy.Sekur (Carbanak-Malware) SHA-1:

A048C093C5DA06AF148CA75299960F618F878B3A

3552338D471B7A406D8F7E264E93B848075235C0

3A9A23C01393A4046A5F38FDBAC371D5D4A282F1

8D5F2BF805A9047D58309788A3C9E8DE395469A8

BCF9E4DCE910E94739728158C98578A8D145BE56

8330BC5A3DCC52A22E50187080A60D6DBF23E7E6

E838004A216E58C44553A168760100B497E514E8

CF1F97879A6EB26FEDC7207D6679DFA221DD2D45

7267791340204020727923CC7C8D65AFC18F6F5B

F8CBF647A64028CAE835A750EF3F8D1AA216E46C

33870482BA7DE041587D4B809574B458C0673E94

3927835C620058EFCADF76642489FC13AACE305B

D678BD90257CF859C055A82B4A082F9182EB3437

0B8605D0293D04BBF610103039768CBE62E2FAAE

7A9BE31078BC9B5FECE94BC1A9F45B7DBF0FCE12

RTF-Exploits SHA-1:

D71E310ADF183F02E36B06D166F8E3AD54FDBCC9

5B6ABA51215A9662987F59AEF6CAE0A9E3A720B8

1AD84A244B7D4FBB4D89D023B21715B346027E49

E8514BF4C4E1F35FB1737C2F28A4A4CED07AA649

68EA12CDCCEE01D50C23EBC29CAA96BF40925DC6

AC95F01487B4F179A1F10684B1E0A5656940A005

B4A94A214FC664B8D184154431E1C5A73CA0AE63

Trojan.Win32/Spy.Sekur C2 Server:

weekend-service.com:80

seven-sky.org:80

comixed.org:80

91.207.60.68:80

89.144.14.65:80

87.98.217.9:443

82.163.78.188:443

50.62.171.62:700

31.3.155.123:443

216.170.116.120:80

216.170.116.120:700

216.170.116.120:443

194.146.180.58:80

193.203.48.41:700

185.29.9.28:443

178.209.50.245:443

162.221.183.11:80

162.221.183.11:443

162.221.183.109:443

141.255.167.28:443

104.232.32.62:443

104.232.32.61:443

Trojan.Win32/Spy.Agent.ORM SHA-1:

2DD485729E0402FD652CF613E172EA834B5C9077

5E8B566095FD6A98949EF5C479CE290F520DD9E2

8C2C08111F76C84C7573CF07C3D319A43180E734

36093A6004A9502079B054041BADC43C69A0BDEB

6F452C76F7AC00FE1463314F5AA0A80EC4F7360C

850E9A10E6D20D33C8D2C765E22771E8919FC3EE

A09F520DDED0D5292A5FA48E80DE02F9AF718D06

3707029DC5CBBE17FD4DE34134847F92E7324C45

905D0842CC246A772C595B8CF4A4E9E517683EB7

237784574AFB8868213C900C18A114D3FA528B95

6090853934833D0814F9239E6746161491CCCB44

3672C9F4E7F647F2AF9AE6D5EA8D9C7FF16FAF40

EC5DADAACAE763D0E55CE6A78C9A5F57B01A5135

4E8EE08FF4F8DC06AFF8DE2E476AFAFBA58BDC11

A734193F550DDA5C1FFD9FEC3A0186A0A793449C

EFC0555418A6ED641047D29178D0DA3AEFA7ADEB

B79E6A21D8C2813EC2279727746BDB685180751A

4DB58E7D0FCA8D6748E17087EB34E562B78E1FDE

567749B4F2330F02DD181C6C0840191CEE2186D9

3ACEA9477B219FC6B8C0A734E67339AE2EB2AA5B

2896814E5F8860E620AC633AF53A55D9AA21F8C0

84CC02B3C10306BFCECE8BF274B57475B056C6D6

207FF65543DAC6D1D9F86DFFD891C507AD24018B

D627DD4E3850CBD571AFC4799A331054C7080B0D

DCC932B878B374D47540D43A2DEE97F37D68267F

983D33F547588A59B53D7F794768B264454446D5

19E7C7A78C5D58945B615D98FF0990389485933F

DED83A1E3B6630D69077976CC01321FBC946DCE2

170142C042BF32FF86AF680EAD86CD1AF075B0CB

A77336620DF96642691C1E5B6C91511BFA76A5BE

3CEF1CA36A78CBA308FB29A46B20E5CA22D03289

DD01331ABFF03525506CDCBAC4D76CB4EFD602A4

RTF-Exploits SHA-1:

1F9462AA39645376C74566D55866F7921BD848F7

81E43D653ACD2B55C8D3107E5B50007870D84D76

AC68AD2E5F5802A6AB9E7E1C1EC7FAB3C6BDBAA4

F869C7EA683337A2249908C21B9D3283CC2DD780

7162BB61CD36ED8B7EE98CBD0BFFEC33D34DD3E7

5943ABCF662DC9634B714B1358164B65E5651D15

A40BDF005B4B469D2C7BED1766C9DA9823E1CFB7

833A8D88BE11807BAE966D56B28AF7B3CC34DBCD

AF7564EE7959142C3B0D9EB8129605C2AE582CB7

DCC932B878B374D47540D43A2DEE97F37D68267F

6FF3AE5BA4E9A312602CBD44A398A02AB0437378

32AA4911BC6AB8098E496CD88790FF7147EC6AC3

Trojan.Win32/Spy.Agent.ORM C2 Server:

192.52.166.66

84.200.4.226

78.128.92.117

176.31.157.62

clients4-google.com (192.169.82.86)

adobe-dns-3-adobe.com (78.128.92.112)

img.in-travelusa.com (192.169.82.86)

Tiny Meterpreter SHA-1:

28D514FE46D8B5720FE27C40C3889F3B45967CC7

0B0884992F28A3C1439DBA60007076B22831CE51

Win32/Wemosis (PoS RAM Scraper) SHA-1:

5E31DB305A97736C0F419A3F2F8F093FF6A1F56F

Win32/Wemosis C2 Server:

198.100.119.14