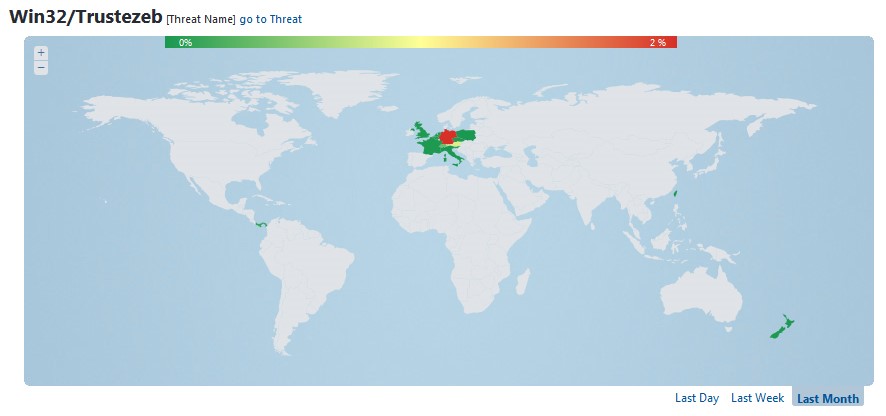

Die meisten Malware-Kampagnen, die über Spam-E-Mails verbreitet werden, sind an ein breites Publikum gerichtet und daher in der Regel in Englisch verfasst. Eine Ausnahme stellt Win32/Trustezeb dar: Die Schadsoftware, die fast ausnahmslos in Deutschland und den Anrainerstaaten ihr Unwesen treibt und sich nur an deutschsprachige Opfer richtet, befindet sich seit Monaten in unserer Top 10-Statistik in Deutschland. Das folgende Schaubild zeigt die geografische Verteilung der Infektionen:

Falsche E-Mails von Unternehmen und Anwälten

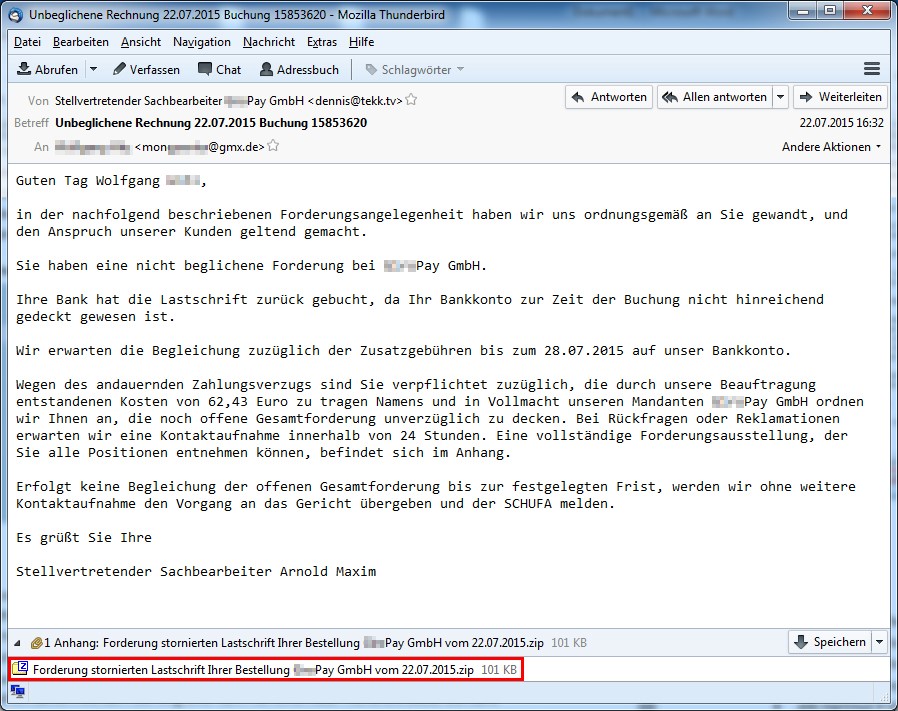

Zur Verbreitung nutzt Win32/Trustezeb Spam-E-Mails, die vermeintlich von einem legalen Unternehmen verschickt wurden. Dabei verwendet der Angreifer den formellen Namen eines real existierenden Unternehmens in Verbindung mit einer privaten E-Mail Adresse. Die folgende Abbildung zeigt beispielhaft eine solche E-Mail:

Wie sich erkennen lässt, stammt die Nachricht angeblich von einem Sachbearbeiter der ******Pay GmbH. Ein Blick auf die E-Mail-Adresse verrät jedoch, dass die Nachricht von einer privaten Adresse aus versendet wurde. Der Angreifer macht sich hier nicht einmal die Mühe, den Absender zu fälschen, was ohne weiteres möglich wäre. Um die Nachricht glaubwürdiger erscheinen zu lassen, wird fast immer der Name des Opfers als persönliche Anrede verwendet. Wie im obigen Beispiel ersichtlich, wird dem Opfer eine scheinbar nicht beglichene Rechnung zur Last gelegt, welche sich im Anhang befindet. Darin ist allerdings keine Rechnung enthalten, sondern die Schadsoftware als ausführbare Datei. Eine kleine Auswahl weiterer Betreffe anderer Spam-E-Mails zeigt die folgende Liste:

- Daniel N*** offene Rechnung 01.10.2014 Buchungsnummer 33531484

- Automatische Kontoabbuchung konnte nicht vorgenommen werden 07.07.2015

- Automatische Konto-Lastschrift konnte nicht durchgeführt werden 20.07.2015

- Offene Rechnung von ***pay an Matthias D*** 61262674

- AN: Hartmut P H*** Konto-Lastschrift Nummer 39467867 konnte nicht durchgeführt werden 20.07.2015

- Offene Rechnung von E**** an Günther Z*** 48198137

- Offene Rechnung: Buchungsnummer 17782027

- Fred H*** - Rechnung 53141663 vom 22.07.2014

- Carina B*** Ihr vorliegendes Konto ist nicht hinreichend gedeckt

- Abmahnung Baur Online Store

Die dazugehörigen Absender sind wie folgt:

- "Abrechnung Pay Online24 AG" <hightree@38.de>

- "Beauftragter Rechtsanwalt" <maox167@yahoo.co.jp>

- "Abrechnung Pay Online GmbH" <tomek10223@wp.pl>

- "Inkasso Abteilung Directpay AG" <davilafamily2@cox.net>

- "Inkasso Abteilung Ebay GmbH" <lmyers114@triad.rr.com>

- "Rechtsanwalt Ebay GmbH" <natalia.wozniak85@wp.pl>

- "Rechtsanwalt Directpay24 AG" <gonzita@arcor.de>

- "Stellvertretender Rechtsanwalt" <marco.roschel@hotmail.de>

- "Baur Online Store Abmahnung" <spe_edy89@hotmail.de>

Schädling im Anhang

Öffnet das Opfer die ZIP-Datei im Anhang der E-Mail, erscheint als Inhalt eine weitere ZIP-Datei mit ähnlichem Namen. Diese ZIP-Datei enthält wiederum den eigentlichen Schädling als ausführbare Datei, getarnt mit einer COM-Dateiendung.

Win32/Trustezeb ist ein Schädling, der auf dem System seines Opfers weitere Schadsoftware nachladen kann. Er öffnet dazu eine Hintertür, so dass der Angreifer dauerhaft Zugriff auf den infizierten Computer hat. Dabei bedient sich Win32/Trustezeb einer Vielzahl moderner Methoden, die sich auch bei anderen Schädlingen finden lassen. Zum Beispiel besitzt er einen sogenannten Domain-Generation-Algorithmus. Diese Funktion generiert eine Reihe an Domainnamen, die dann als C&C-Server dienen und kontaktiert werden. Der Angreifer kann nun einen oder mehrere dieser Domains registrieren und so seine Schadsoftware kontrollieren. Durch die vielen möglichen Domainnamen hat der Angreifer die Möglichkeit, in bestimmten zeitlichen Abständen immer eine andere Domain zu registrieren. Dies erschwert das Auffinden und Abschalten der gerade aktiven C&C-Server erheblich. Die Kommunikation mit dem C&C-Server erfolgt dabei durchgehend verschlüsselt, was ein Aufspüren des Schädlings zusätzlich erschwert.

Eine ausführliche technische Analyse von Trustezeb, auch bekannt als „Matsnu“, wurde kürzlich von unseren Kollegen von Check Point Software Technologies in englischer Sprache veröffentlicht.

Fazit

Malware-Kampagnen, die über Spam-E-Mails verbreitet werden, gehören inzwischen zum Alltag. Viele davon sind in englischer Sprache verfasst, um möglichst viele potentielle Opfer zu erreichen. Spam-E-Mails mit Win32/Trustezeb sind dagegen in Deutsch verfasst und sind somit ausschließlich an deutschsprachige Opfer gerichtet. Solltest du einmal eine ähnliche wie in diesem Artikel beschriebene E-Mail in deinem Postfach vorfinden, schaue dir zuerst die Absenderadresse an und prüfe ob diese plausibel erscheint. Bist du dir unsicher, wende dich am besten an das genannte Unternehmen und frag nach, ob solch eine E-Mail tatsächlich versendet wurde. Auf keinen Fall solltest du jedoch vor der Bestätigung auf Richtigkeit den Anhang öffnen oder ausführen. Außerdem empfehlen wir immer eine aktuelle Antiviren-Software auf dem Rechner installiert zu haben.

Hashwerte

| SHA-1 | Von ESET erkannt als |

|---|---|

| 7c963c7bbc147efa9f914d071e9845533606ed83 | Win32/Trustezeb.K |