Update: Überprüfe Dein Android-Gerät auf Herz und Nieren über die ESET App. Mach dich schlau, ob du als Nutzer von der Sicherheitslücke gefährdet bist. Die Anwendung kannst du direkt in Google Play herunterladen.

Eine Woche vor Black Hat und DEF CON berichtete der Sicherheitsexperte Joshua Drake über eine Schwachstelle im Herzen von Android. Dadurch ist es Angreifern möglich, Informationen per Fernzugriff über eine manipulierte MMS zu stehlen. Laut Zimperium zLabs können bis zu 950 Millionen Geräte betroffen sein.

Da es sich dabei um eine der größten Sicherheitslücken aller Zeiten handelt, geben wir dir hier einen Überblick und beantworten häufig gestellte Fragen in diesem Zusammenhang. Zum Beispiel, wie du herausfindest, ob dein Android-Gerät bereits gefährdet ist.

Die schlimmste Android-Schwachstelle - stimmt das?

Das lässt sich schwer sagen, weil die Voraussetzung für die Einordnung variiert, wie etwa die Anzahl der betroffenen Geräte, der Grad der Beeinträchtigung, die Menge an Exploits „in freier Wildbahn“ usw. Doch bei 950 Millionen potentiell gefährdeten Android-Nutzern und nach dem gescheiterten Versuch von Google, das Problem durch einen Patch zu beheben, nehmen wir die Sache weitaus ernster als „gewöhnliche“ Schwachstellen.

Warum heißt die Sicherheitslücke Stagefright und wie funktioniert sie?

Unter den Tausenden von Zeilen im Quellcode bei Android gibt es eine Medienbibliothek namens Stagefright, die für die Verwaltung der Multimedia-Formate zuständig ist. Damit kannst Du Videos oder Musik auf deinem Gerät abspielen. Ein Angreifer kann diese Schwachstelle ausnutzen, indem er eine MMS mit einem Exploit versendet. In diesem Fall kann man von einer gezielten Attacke ausgehen, weil er die Telefonnummer vom Opfer benötigt. Abhängig davon, welche Anwendung du zum Abruf der MMS nutzt, erhöht sich das Risiko. Bei einem gängigen Messenger könnte der Exploit gleich nach Abruf der MMs ausgeführt werden, ohne dass du ein Video oder Musik abspielst. Nutzt du Hangout, wärst du womöglich automatisch betroffen – und das schon, bevor du die MMS überhaupt liest.

Welche Versionen sind von Stagefright gefährdet?

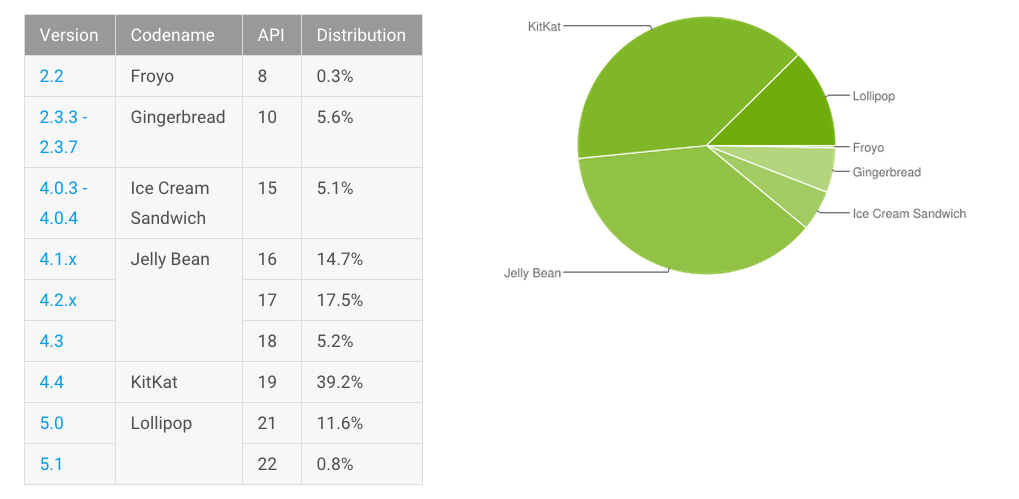

Laut Untersuchung betrifft dies alle Versionen von Froyo (2.2). Das bedeutet wiederum, 95 Prozent aller Android-Geräte und gleichzeitig 950 Millionen Nutzer weltweit. Versionen vor Jelly Bean sind noch stärker gefährdet, da sie über keine geeigneten Schutzmaßnahmen verfügen.

Hinzu kommt, dass Stagefright genau genommen aus sieben verschiedenen Schwachstellen besteht (zuzüglich einer, über die beim ersten Versuch der Problembehebung berichtet wurde). Google veröffentlichte bereits einen Patch, aber Forscher von Exodus haben darin einen Bug (Programmfehler) gefunden. Letzte Woche brachte Google einen weiteren Patch heraus, um die Sicherheitslücke zu schließen.

Das Problem ist: Wer empfängt diese Patches überhaupt? Google bestätigte zwar, dass Nutzer von Nexus 4,5,6,7,9,10 sowie Player das neue Sicherheitsupdate im September erhalten sollen. Doch

die Krux ist, dass andere Anbieter den Patch nur für die neuesten Geräte bereitstellen werden. Das heißt, dass ein Großteil der Nutzer keinen Patch erhalten wird, weil sich weder Hersteller noch Betreiber die Mühe machen, dieses Update für ihre Meinung nach veraltete Geräte zur Verfügung zu stellen.

Was kann ich tun, wenn mein Android-Gerät gefährdet ist?

Prüfe bei deinem Anbieter, ob ein Patch veröffentlicht wurde. Doch vergiss dabei nicht, dass er womöglich einen Programmfehler enthält. Insofern raten wir dir, mit der ESET Stagefright Detector App zu checken, ob dein Gerät von Stagefright betroffen ist.

Last but not least raten wir dir auch, den automatischen Abruf zu deaktivieren: Entweder unter Erweiterte Einstellungen beim Messenger oder in Einstellungen à SMS à Automatischer Abruf bei Hangout.