Am 4. Mai 2014 ist zumindest medial Antivirus weltweit für tot erklärt worden. Nun gut, vielleicht nicht ganz so drastisch, aber dennoch erregte die aus dem Zusammenhang gerissene Äußerung „Antivirus ist tot“ von Brian Dye, seines Zeichens Senior Vice President for Information Security bei Symantec, großes Erstaunen auf der einen Seite und große Zustimmung auf der anderen.

Kurz zusammengefasst ging es ihm allerdings „nur“ um die Promotion neuer Dienstleistungen und im Sinne der Verkaufszahlen sagte er weiterhin: „Wir sehen Antivirus-Software nicht mehr als gewinnträchtig an“.

Woher kommt also diese Aussage?

Neben dem Fakt, dass Brian Dye nicht für die Malwareschutz-Produkte bei Symantec zuständig war und auch sonst keinen beruflichen Background in dieser Sparte besitzt, ging es wie erwähnt um zusätzliche neue „incident response“ Dienstleistungen, die neu beworben werden sollten. Wie so oft ist nun sein eigentlicher Nebensatz zur Schlagzeile mutiert und seine erklärenden Zusätze wurden verwässert oder ganz verschwiegen. Die Konsequenz ist einerseits eine Wiederentfachung der „Schlangenöl-Diskussion“ (dazu mehr weiter unten im Text) und die Neubeschäftigung des Herren Dye.

„Die Berichte über meinen Tod sind reichlich übertrieben“

Laut Berichten stammt dieses Zitat von dem weltbekannten Autor Mark Twain, nachdem ebenfalls medial bereits über sein vorzeitiges Ableben berichtet wurde. Auch in der aktuellen Diskussion trifft dies zu. Warum?

Um etwas Klarheit in die entstandene Verwirrung zu bringen, sollten wir uns zuerst mit den Begrifflichkeiten auseinandersetzen und dazu starten wir mit dem Begriff „Virus“:

Laut Wikipedia ist ein Virus ein „…sich selbst verbreitendes Computerprogramm, welches sich in andere Computerprogramme einschleust und sich damit reproduziert.“ Neu ist dieser Ansatz nicht, ja geradezu antiquiert, wenn man sieht, dass bereits 1949 erste wissenschaftliche Ansätze dazu von John von Naumann in seiner „Theory and Organization of Complicated Automata“ beschrieben wurden und in den fortlaufenden Jahren in verschiedenen anderen wissenschaftlichen Arbeiten und Computerlabors dazu geforscht wurde.

Eine neue Qualität hielt allerdings 1982 mit „Elk Cloner“ Einzug, dem als ersten „In-The-Wild“ Virus, sprich dem ersten Virus, der es aus den Labors in die „freie Wildbahn“ geschafft hat.

Viren heute

Klassische Viren laut oben genannter Definition existieren auch heute noch, machen aber in der Masse der Bedrohungen, die wir täglich in unseren Labors sehen, maximal noch 1-3% aus. Der Rest besteht aus Würmern, Trojanern, Spyware, Keyloggern, Backdoors, Rootkits, Bootkits und einer ziemlich großen Masse an Greyware, also potenziell unerwünschter Anwendungen wie z.B. Adware . Diese Aufzählung wird unter dem Kunstbegriff „Malware“ (kurz für MALicious softWARE – schädliche Software) zusammengefasst.

Einer der Gründe für den niedrigen Prozentsatz von Viren an der gesamten Malware liegt unter anderem in den Schutzfunktionen moderner Betriebssysteme, wie der Benutzerkontensteuerung (UAC) seit Microsoft Windows Vista oder den Root Passwort Abfragen in Linux oder Mac OS X Systemen.

Da Malware-Autoren heutzutage in der Regel Auftrags- oder Arbeitnehmer von mafiösen Unternehmern sind, muss auch hier bei der Entwicklung auf die Wirtschaftlichkeit geschaut werden und klassische Viren, obwohl es sie noch gibt, versprechen zu wenig Gewinn.

Und doch: anstatt Malware beim Namen zu nennen, heißt es in der breiten Öffentlichkeit immer noch „Viren“, um eine breite Masse an Bedrohungen zu bezeichnen.

Antivirus heute

Während früher also die Masse der Bedrohungen tatsächlich aus Viren bestand, war es nur logisch, die Software zu deren Bekämpfung „Antivirus“ zu nennen und es genügte, eine schädliche Datei in eine Datenbank aufzunehmen und diese gegen die zu prüfenden Dateien zu vergleichen („signaturbasierte Prüfung“). Die Bedrohungslage hat sich allerdings geändert, so auch die Funktionsweise der als Antivirus bezeichneten Programme, oder zumindest bei den meisten guten Produkten – der Name wird sich aber auch weiter halten. Ganz ähnlich geht es uns im deutschsprachigen Raum wohl mit den oft fälschlicherweise „Zeppelin“ genannten Luftschiffen.

Warum also nennt u.a. selbst ESET sein zeitgemäßes Antimalware-Produkt „ESET NOD32 Antivirus“, obwohl es doch so viel mehr kann?

Die Antwort liegt im Marketing und beim Anwender – nehmen wir zum Beispiel ein kleines Gedankenexperiment: Fragen Sie doch einmal Ihre Eltern oder die nicht in der IT beschäftigten Kollegen, ob die Ihnen sagen können, was „Antimalware“ bedeutet. Anschließend fragen Sie nach „Antivirus“ und Sie werden feststellen, dass die Zahl derer, die mit Antivirus etwas anfangen können, viel höher ist.

„Antivirus ist nur Schlangenöl!!!“

Wem der Begriff „Schlangenöl“ nichts sagt, dem sei kurz ein kleiner Ausflug in den wilden Westen Nordamerikas im 19. Jahrhundert gegönnt. Dort gab es allerlei fahrende Wunderheiler, die für oft horrende Summen Öl aus Schlangensekreten zur angeblichen, aber letztlich doch oft erfolglosen Behandlung aller möglichen Krankheiten zum Verkauf anboten.

Selbst ernannte Experten, vor allem in allen möglichen Userforen, die von der Wirksamkeit und Aktualität als Teil des Schutzkonzeptes von Antimalware-Produkten alles andere als überzeugt sind, vergleichen deswegen nun unsere Produkte oft mit dem teuren aber wirkungslosen Schlangenöl. Gern werden dabei im gleichen Atemzug immer wieder folgende Thesen aufgeführt:

- „Für {Betriebssystem XY} gibt es keine Bedrohungen, das System ist sicher!“

Nun, wie schon oben erwähnt, haben alle aktuellen Betriebssysteme eine ganze Reihe an Schutzmechanismen bereits an Bord und erschweren sicherlich die Arbeit der Malware-Autoren sowie natürlich die bereits beschriebene, „klassische“ Virenverbreitung.

Allerdings werden Betriebssysteme nicht allein genutzt, sondern eben auch oft mit Browsern, über die, deren Schwachstellen, deren Erweiterungen (Add-Ons) oder Schwachstellen der Erweiterungen und Plug-Ins die Systeme und damit die Nutzerdaten angegriffen werden können. Das einfachste Beispiel ist ein Phishing-Angriff, bei dem ein Nutzer dazu aufgefordert wird, auf einer Webseite seine persönlichen Daten „zur Überprüfung“ einzugeben. Der gefälschten Webseite ist es kurzum gesagt egal, auf welchem Betriebssystem der Browser läuft, über den diese Daten preisgegeben werden. - „Die Antimalware-Hersteller schreiben selbst Malware, um das Bedrohungslevel hochzuhalten und so weiter ihr Schlangenöl verkaufen zu können!“

Das ist ein Gerücht, was sich wahrscheinlich mit am hartnäckigsten hält und oft werden auch zur Untermauerung dieser These Theorien über die Politik der USA zur Förderung der eigenen Waffenindustrie herangezogen. Während ich nicht für die USA oder deren Waffenindustrie sprechen kann, kann ich das durchaus für unsere, die Antimalware-Industrie, da uns Hersteller eine wichtige Grundlage für unser Geschäft eint: Das Vertrauen unserer Anwender und damit auch Kunden! Als Anwender will ich mich darauf verlassen können, dass das Produkt, das ich einsetze, mich auch zuverlässig vor den auftretenden Bedrohungen schützen kann, verantwortungsvoll mit meinen Daten umgegangen wird und vieles mehr. Im heutigen Zeitalter ist es nahezu unmöglich, Vertrauensbrüche solcher Art, wie sie im Vorwurf genannt werden, geheim zu halten. Nicht erst seit den Enthüllungen um Edward Snowden wissen wir, dass es im Informationszeitalter immer irgendwo ein Leck gibt, durch das strengst geheime Informationen an die Öffentlichkeit gelangen. Und gerade ein solcher Vorgang ist etwas, nach dem die meisten Schlangenöl-Theoretiker fieberhaft suchen!

Wenn also eines Tages bei irgendeinem Hersteller so etwas tatsächlich nachgewiesen werden würde, wäre mit einem Schlag die wichtigste Geschäftsgrundlage, das Vertrauen der Anwender, null und nichtig und somit ein Ende der Firma schnell in Sicht.

Dazu kommt weiterhin, dass wir bereits tatsächlich mehr als genug mit der Bekämpfung der Malware, die andere schreiben, zu tun haben, doch dazu mehr in der nächsten These: - „Malware wird doch nur von Pizza & Cola Junkies auf der Jagd nach Trophäen geschrieben!“

Während es diese, oft auch als „Script Kiddies“ bezeichnete Gruppe an Malware-Autoren tatsächlich gibt, ist es jedoch so, dass der Großteil an Malware von einer extra dafür existierenden „Schattenindustrie“ gefertigt wird, die laut einigen Expertenstatistiken mittlerweile weltweit mehr Geld umsetzt als die „klassische Drogenindustrie“. Hier wird richtig Geld verdient und mit Partner-/Affiliate-Programmen, Distributionen usw. gearbeitet, wobei auch hier Experten oft arbeitsteilig Malware, auch oft als „Baukästen“ erstellen, pflegen, aktualisieren und zum Verkauf, zur Vermietung oder als Dienstleistung anbieten.

Dieser industrielle Output macht also ebenfalls die oben stehende Theorie überflüssig… - „Antivirus kann den bösen Jungs immer nur hinterher rennen!“

Wer bis hierhin gelesen hat, wird sicherlich richtig sagen: Antivirus mit signaturbasierter Erkennung ja! Denn dazu muss ich einer schädlichen Datei erst habhaft werden, um deren Signatur (engl. „Hash“) in eine Datenbank aufnehmen zu können und per Update an meine Anwender zu verteilen.

Seit über zehn Jahren gibt es daher sogenannte „proaktive“ Erkennungsmethoden, wie Heuristiken, Advanced Heuristik, Emulation, Verhaltens- und Codeanalyse, sowie die Unterstützung durch Cloud-Dienste, bei denen ESET als Pionier und Vorreiter bei der Erkennung bisher unbekannter Bedrohungen. Und dies gilt nicht nur für Dateien, sondern auch für den Arbeitsspeicher (RAM) und nicht nur statisch, sondern auch während der Ausführung zur Laufzeit von Dateien und Prozessen.

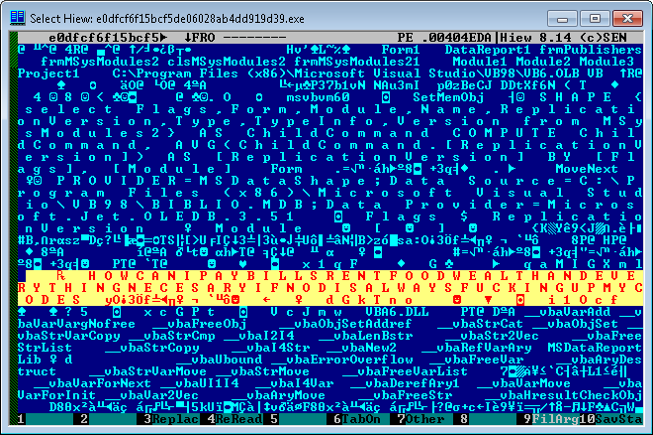

Die oben genannten Ausführungen drücken sich dann unter Umständen in wütenden Code-Kommentaren aus:

"Wie kann ich Rechnungen, Miete, Essen, Lebensstil und alles andere notwendige bezahlen, wenn NOD mir immer wieder meinen Code zerstört"

Fazit

- „Antivirus“ per Definition ist tatsächlich tot – oder sollte es zumindest sein, auch wenn wir selbst heutzutage noch Anbieter finden, die sich hauptsächlich auf signaturbasierte Erkennung stützen.

- Zeitgemäßer Schutz ist möglich durch das „Höherlegen der Hürden“, aber einen 100%igen Schutz kann es leider nicht mehr geben.

- Eine statische Dateierkennung (reiner „On-Demand“ Scan) ist NICHT zeitgemäß, da die Programme auch beim Öffnen, Ausführen, Erstellen usw. prüfen sollten, also auch beim Download.

- Statische Vergleichsstools sind somit auch kein wirklicher Indikator, wie gut ein modernes Schutzprogramm arbeitet, da hier oft nur die „On-Demand“ oder Kommandozeilen-Scanner zum Einsatz kommen.

- Antimalware- oder besser Internet Security Produkte sollten nicht alleine das Fundament eines Schutzkonzeptes bilden – egal ob zuhause oder im Unternehmen. Allerdings sind sie auch heute noch und mehr denn je ein wichtiger Bestandteil der Abwehr tagtäglicher Bedrohungen für Ihre Daten und Systeme.

Den Tod von Antivirus zu beschwören, da dies nutzlos gegenüber modernen Bedrohungen sei, ist also ein ähnlich „guter“ Vorschlag, wie den Sicherheitsgurt aus dem Auto zu entfernen, da er mich laut Testergebnis bei einem Aufprall mit 200km/h auch nicht schützen kann. Er wird Sie jedoch, ganz genau wie ein gutes Antimalware-Produkt, in einer Vielzahl an anderen alltäglichen Situationen wirkungsvoll beschützen können.